Pytanie 1

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Jakie określenie w programowaniu obiektowym odnosi się do "zmiennej klasy"?

Brak odpowiedzi na to pytanie.

Który z wymienionych typów kolekcji pozwala na dostęp do ostatnio dodanego elementu w pierwszej kolejności?

Brak odpowiedzi na to pytanie.

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Brak odpowiedzi na to pytanie.

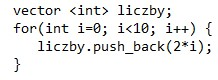

Jakie będą skutki wykonania podanego fragmentu kodu w języku C++?

Brak odpowiedzi na to pytanie.

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

Brak odpowiedzi na to pytanie.

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

Brak odpowiedzi na to pytanie.

Jakie funkcje realizuje polecenie "git clone"?

Brak odpowiedzi na to pytanie.

Mobilna aplikacja przedstawia listę, w której każdy element można dotknąć palcem, aby zobaczyć jego detale. Zdarzenie, które odpowiada tej czynności, to

Brak odpowiedzi na to pytanie.

Programista aplikacji mobilnych pragnie zmienić swoją ścieżkę kariery na Full-Stack Developera. Wskaż kurs, który powinien wybrać, żeby to osiągnąć?

Brak odpowiedzi na to pytanie.

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

Brak odpowiedzi na to pytanie.

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

Brak odpowiedzi na to pytanie.

Co to jest dokumentacja instruktażowa programu?

Brak odpowiedzi na to pytanie.

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

Brak odpowiedzi na to pytanie.

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

Brak odpowiedzi na to pytanie.

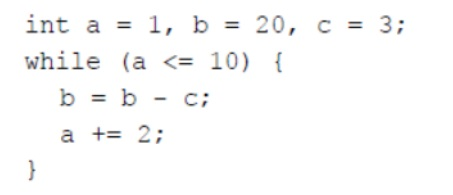

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

Brak odpowiedzi na to pytanie.

Jakiego kwalifikatora powinno się użyć dla metody, aby umożliwić do niej dostęp jedynie z wnętrza tej klasy oraz klas dziedziczących, a także, by metoda ta nie była dostępna w żadnej funkcji?

Brak odpowiedzi na to pytanie.

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Brak odpowiedzi na to pytanie.

Jakie są kluczowe korzyści z wykorzystania frameworków podczas programowania aplikacji desktopowych?

Brak odpowiedzi na to pytanie.

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

Brak odpowiedzi na to pytanie.

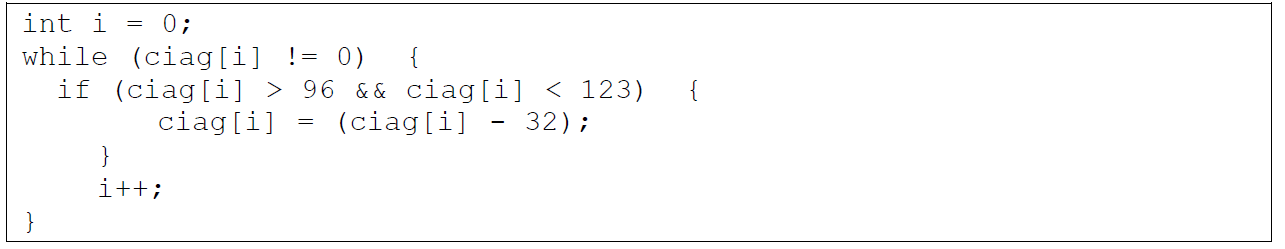

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciąg. Jej celem jest

Brak odpowiedzi na to pytanie.

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Brak odpowiedzi na to pytanie.

Którą funkcję w C++ można zastosować do dynamicznego przydzielania pamięci dla tablicy?

Brak odpowiedzi na to pytanie.

Diagramem, który służy do śledzenia realizacji zadań przez członków zespołu projektowego, może być

Brak odpowiedzi na to pytanie.

Zapisany fragment w Pythonie ilustruje:

Brak odpowiedzi na to pytanie.

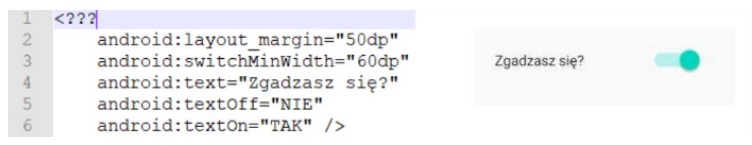

Jaką nazwę kontrolki powinno się umieścić w początkowej linii kodu, w miejscu <???, aby została ona wyświetlona w podany sposób?

Brak odpowiedzi na to pytanie.

Jakie są różnice między testami funkcjonalnymi a niefunkcjonalnymi?

Brak odpowiedzi na to pytanie.

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

Brak odpowiedzi na to pytanie.

Jakie jest podstawowe założenie normalizacji krajowej?

Brak odpowiedzi na to pytanie.

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Brak odpowiedzi na to pytanie.

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Brak odpowiedzi na to pytanie.

Jaką funkcję pełnią okna dialogowe niemodalne?

Brak odpowiedzi na to pytanie.

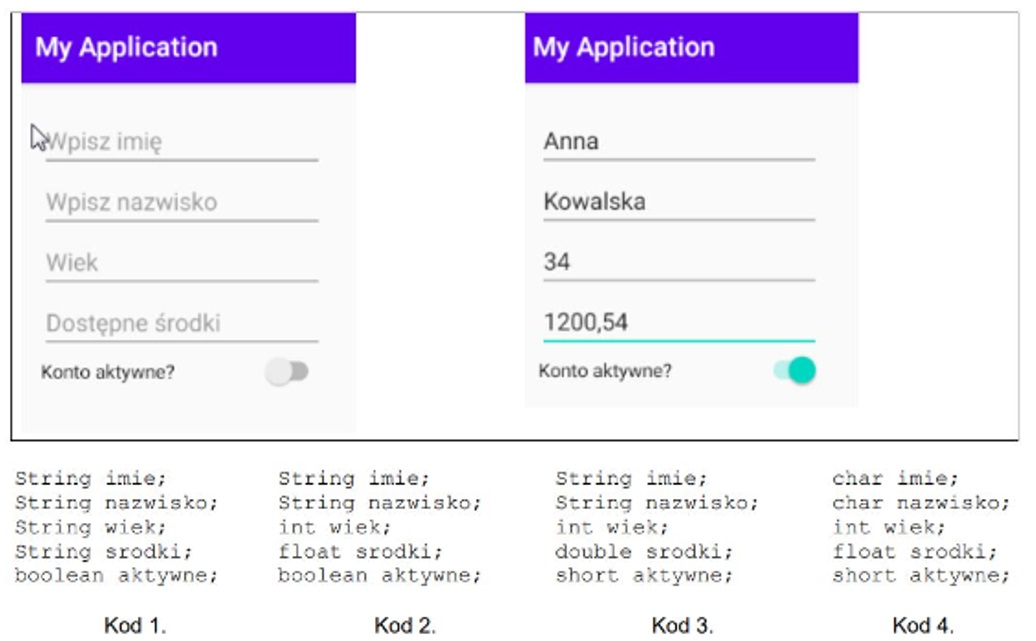

Na zaprezentowanych ilustracjach znajduje się okno aplikacji w wersji początkowej oraz po wprowadzeniu danych. Przyjmując, że pole "Dostępne środki" służy do wprowadzania wartości typu rzeczywistego, wskaż elementy struktury, które najlepiej odpowiadają tym danym?

Brak odpowiedzi na to pytanie.

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Brak odpowiedzi na to pytanie.

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Brak odpowiedzi na to pytanie.

Wykorzystanie typu DECIMAL w MySQL wymaga wcześniejszego określenia długości (liczby cyfr) przed oraz po przecinku. Jak należy to zapisać?

Brak odpowiedzi na to pytanie.

Metodyka zwinna (ang. agile) opiera się na

Brak odpowiedzi na to pytanie.

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

Brak odpowiedzi na to pytanie.

Który z wymienionych poniżej przykładów ilustruje użycie systemu informatycznego w działalności gospodarczej?

Brak odpowiedzi na to pytanie.

Co oznacza akronim IDE w kontekście programowania?

Brak odpowiedzi na to pytanie.