Pytanie 1

Poszkodowanego należy ułożyć w pozycji bocznej bezpiecznej w przypadku:

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Poszkodowanego należy ułożyć w pozycji bocznej bezpiecznej w przypadku:

Wskaż frazę, która w języku angielskim oznacza "testy wydajnościowe"

Jedną z chorób, która występuje u programistów na skutek długotrwałej pracy z myszą komputerową lub klawiaturą, charakteryzującą się bólami, drętwieniem i zaburzeniami czucia w obszarze 1-3 palca ręki jest

Ile kilobajtów (KB) mieści się w 1 megabajcie (MB)?

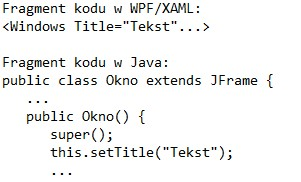

Wyróżnione elementy w przedstawionych ramkach mają za zadanie

Czym charakteryzuje się model prototypowy w zarządzaniu projektami?

Czym różni się kompilator od interpretera?

Jedną z możliwości testów funkcjonalnych wykonywanych na aplikacji webowej jest sprawdzenie

Jakie oznaczenie ma norma międzynarodowa?

Która z poniższych konsekwencji może wyniknąć z naruszenia prawa autorskiego?

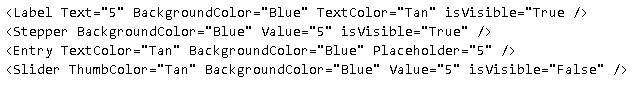

Wskaż wspólną cechę wszystkich kontrolek przedstawionych w ramce

Który z poniższych terminów oznacza "zmienną klasy" w programowaniu obiektowym?

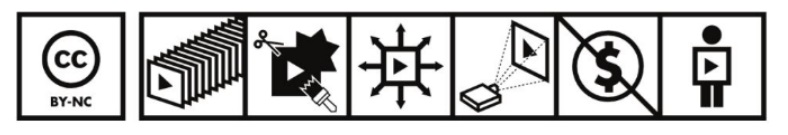

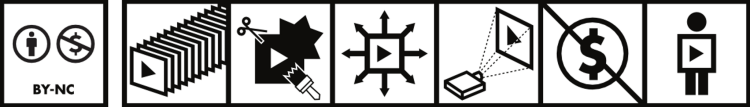

Przedstawione oznaczenie praw Creative Commons, pozwala na darmowe korzystanie z utworu

Frameworki/biblioteki typowe dla aplikacji webowych to

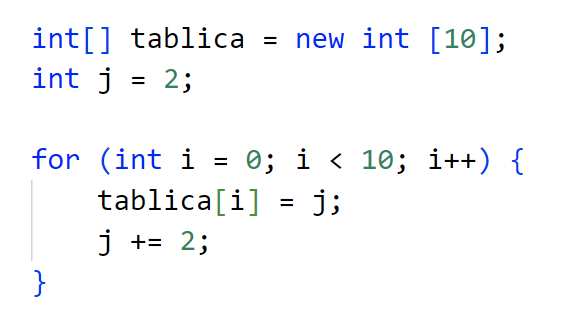

Przedstawiony fragment kodu w języku Java wypełnia tablicę wartościami:

Co należy zrobić, aby obsłużyć zdarzenie kliknięcia przycisku w aplikacji desktopowej?

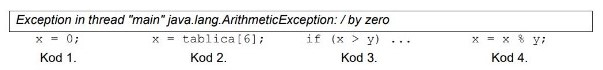

Którego kodu może dotyczyć przedstawiona treść wygenerowana podczas uruchomienia programu Java>

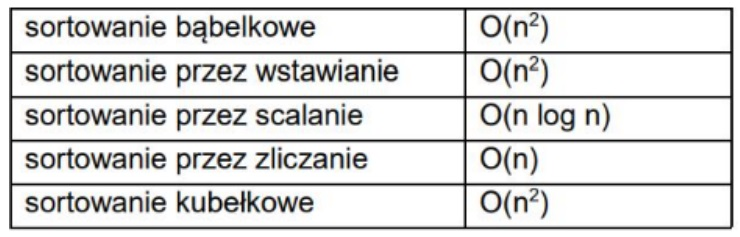

Z tabeli przedstawiającej złożoność obliczeniową algorytmów sortowania na dowolnym, dużym, zbiorze wejściowym (ponad 100 elementowym) wynika, że najszybszą metodą jest algorytm sortowania

Do czego służy dokumentacja wdrożeniowa?

Jednostką zalecaną przy tworzeniu układu interfejsu aplikacji jest

Które z poniższych typów sortowania jest najbardziej efektywne dla dużych zbiorów danych w większości przypadków?

Który z poniższych elementów jest cechą klasy pochodnej?

Które operacje na plikach są podstawowe?

Aby programować aplikacje desktopowe za pomocą języka Java można wybrać środowisko

Który element projektu aplikacji jest najważniejszy dla ochrony danych użytkowników?

Przedstawione oznaczenie praw Creative Commons, pozwala na darmowe korzystanie z utworu:

Co jest kluczowym krokiem podczas projektowania zestawów danych dla problemu programistycznego?

Co oznacza termin "hierarchia dziedziczenia" w programowaniu obiektowym?

Co oznacza operator "==" w języku C++?

Wskaż przykład wypadku przy pracy

W tabeli przedstawiono doświadczenie zawodowe pracowników firmy IT. Do zbudowania aplikacji front-end powinien/powinna zostać przydzielony/przydzielona:

Do form przekazu werbalnego należy

W ramce przedstawiono notatki testera dotyczące testów aplikacji. Który rodzaj testów ma zamiar wykonać tester?

Który z poniższych terminów najlepiej opisuje składnik statyczny klasy?

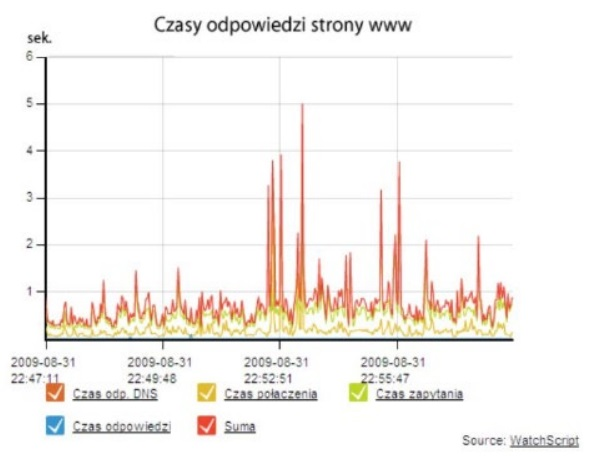

Przedstawiony wykres obrazuje wyniki testów

Przedstawiony zapis w języku Python prezentuje:

Przedstawiony cytat jest opisem metodyki RAD. Rozwinięcie tego skrótu można przetłumaczyć na język polski jako:

Które zdarzenie jest wygenerowane, gdy nieaktywne okno lub kontrolka zostaje kliknięta myszą?

Mechanizm obietnic (ang. promises) w języku JavaScript ma na celu

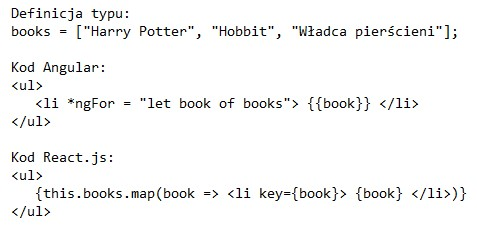

Na funkcjonalnie równoważnych sobie listingach fragmentów aplikacji Angular i React.js jest utworzona lista punktowana, która zawiera