Pytanie 1

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Jakie są główne cechy architektury klient-serwer?

Co to jest choroba związana z wykonywaniem zawodu?

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

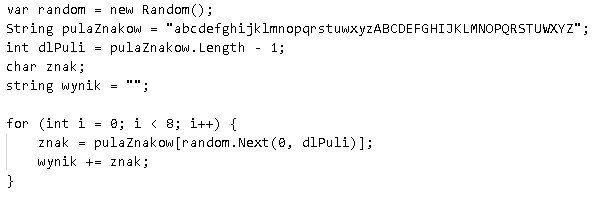

Zademonstrowana pętla wykorzystuje obiekt random do

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

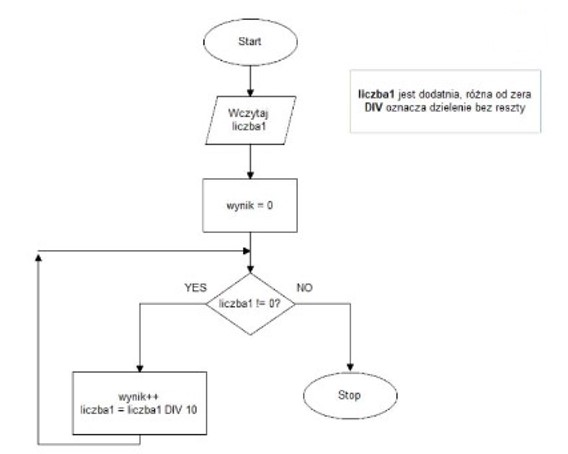

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

Jakie jest główne zadanie ochrony danych osobowych?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Jakie są kluczowe etapy realizacji projektu programistycznego?

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

Wzorzec projektowy "Metoda szablonowa" (Template method) stosuje się do:

Jakie środowisko jest przeznaczone do tworzenia aplikacji mobilnych dla urządzeń Apple, wykorzystujące różne języki programowania, takie jak Java i Objective C?

Jakie z przedstawionych rozwiązań może pomóc w unikaniu porażeń prądem w biurze?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

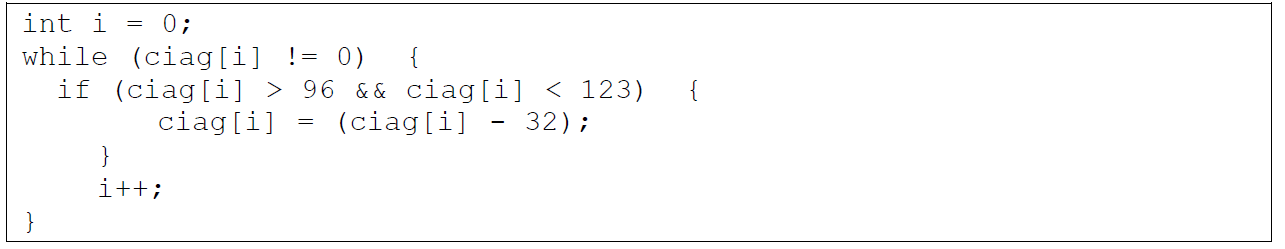

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciąg. Jej celem jest

Co oznacza walidacja kodu programu?

Zmienna o typie logicznym może mieć następujące wartości:

Wskaż algorytm sortowania, który nie jest stabilny?

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Jakie narzędzie służy do zarządzania wersjami?

Jakie metody pozwalają na przesłanie danych z serwera do aplikacji front-end?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Jakie z wymienionych działań jest fundamentalne w modelu kaskadowym?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

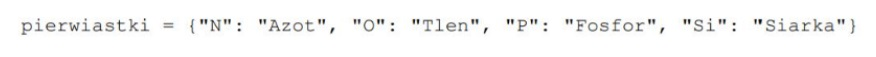

Zapisany kod w języku Python ilustruje

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?

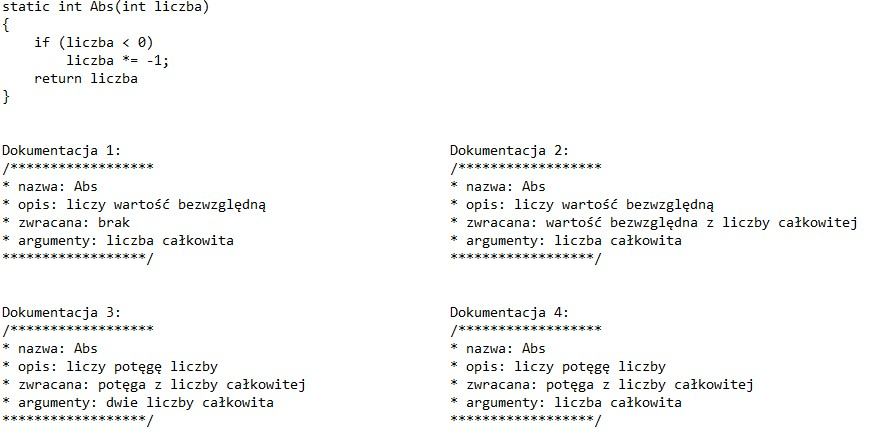

Która z dokumentacji funkcji odpowiada przedstawionemu kodowi źródłowemu?

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?

Jakie są kluczowe zasady WCAG 2.0?

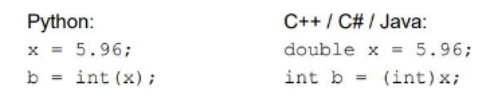

W przypadku przedstawionych kodów źródłowych, które są funkcjonalnie równoważne, wartość, która zostanie zapisana w zmiennej b po wykonaniu operacji, to