Pytanie 1

Aby uzyskać przezroczyste tło w obrazie formatu JPG, należy wykonać

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Aby uzyskać przezroczyste tło w obrazie formatu JPG, należy wykonać

Jaką instrukcją można zastąpić poniższy kod JavaScript, pełniącą tę samą funkcję?

| for (i = 0; i < 100; i += 10) document.write(i + ' '); |

| while (i < 10) { document.write(i + ' '); i += 10; } Kod 1. | while (i < 100) { document.write(i + ' '); } Kod 2. |

| i = 0; while (i < 100) { document.write(i + ' '); i += 10; } Kod 3. | i = 0; while (i < 10) { document.write(i + ' '); i++; } Kod 4. |

Aby uzyskać dane z tabeli pracownicy dotyczące jedynie osób, które ukończyły 26 lat, należy zastosować zapytanie

Poniższy fragment kodu w PHP wyświetli

| $n = '[email protected]'; $dl = strlen($n); $i = 0; while($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } |

W języku PHP należy stworzyć warunek, który będzie prawdziwy, gdy zmienna $a będzie dowolną liczbą całkowitą mniejszą niż -10 lub gdy zmienna $b będzie jakąkolwiek liczbą z zakresu (25, 75). Wyrażenie logiczne w tym warunku przyjmuje postać

W aplikacji PHP, która zarządza bazą danych, aby uzyskać numer błędu oraz jego opis po dokonaniu jakiejkolwiek operacji, jakie funkcje powinny być wykorzystane?

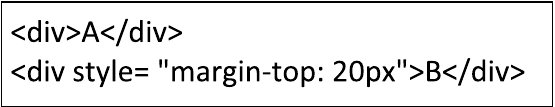

Analizując zamieszczony kod w języku HTML, można zauważyć, że w przeglądarce

W języku PHP predefiniowana zmienna $_SESSION przechowuje

To pytanie jest dostępne tylko dla zalogowanych użytkowników. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Znaczniki HTML <strong> oraz <em>, które mają na celu podkreślenie istotności tekstu, pod względem formatowania odpowiadają znacznikom

W języku JavaScript stworzono obiekt Samochod. Aby wywołać jedną z jego metod, trzeba wpisać

W skrypcie JavaScript zmienne mogą być definiowane

Dokument HTML określa akapit oraz obrazek. Aby obrazek był wyświetlany przez przeglądarkę w tej samej linii co akapit po jego lewej stronie, należy w stylu CSS obrazka uwzględnić właściwość

Zestawienie dwóch kolorów znajdujących się po przeciwnych stronach na kole barw stanowi zestawienie

Funkcja, która wywołuje samą siebie to

Aby poprawić prędkość ładowania strony z grafiką o wymiarach 2000 px na 760 px, konieczne jest zmniejszenie rozmiarów grafiki?

Na obrazie przedstawiono projekt układu bloków witryny internetowej. Zakładając, że bloki są realizowane za pomocą znaczników sekcji, ich formatowanie w CSS, oprócz ustawionych szerokości, powinno zawierać właściwość

| BLOK 1 | BLOK 2 | ||

| BLOK 3 | BLOK 4 | ||

| BLOK 5 | |||

Jaką metodę używa się w języku PHP do tworzenia komentarza obejmującego więcej niż jedną linijkę?

W PHP zmienna $_GET stanowi zmienną

Czym jest proces normalizacji tabel w kontekście baz danych?

W języku JavaScript, aby w jednym poleceniu zweryfikować, czy dany ciąg tekstowy zawiera inny ciąg, można zastosować metodę

Aby zapewnić integralność danych w bazie programu Microsoft Access, należy zastosować

Z którego z pól klasy ```class Dane { public $a; private $b; protected $c; }``` będzie można uzyskać dostęp z zewnątrz przy użyciu obiektu stworzonego jako instancja tej klasy?

Jakie polecenie należy wykorzystać, aby przypisać użytkownikowi uprawnienia do tabel w bazie danych?

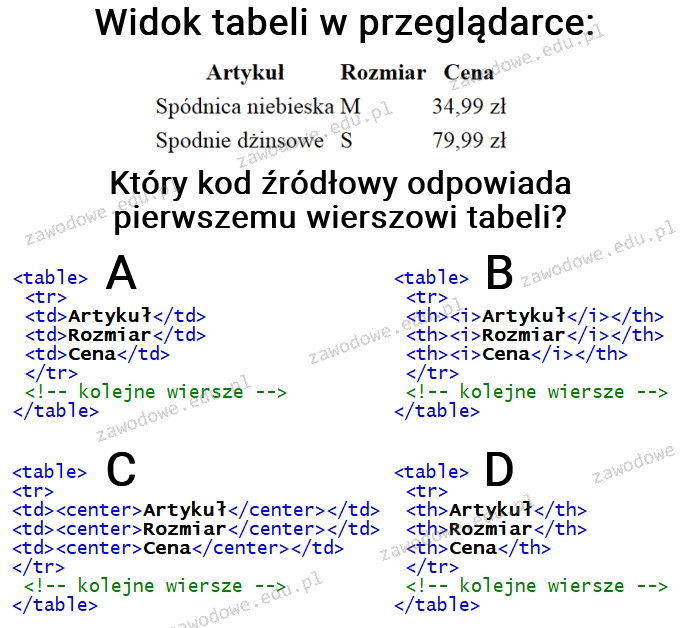

Zaprezentowano tabelę stworzoną za pomocą kodu HTML, bez zastosowania stylów CSS. Która część kodu HTML odnosi się do pierwszego wiersza tabeli?

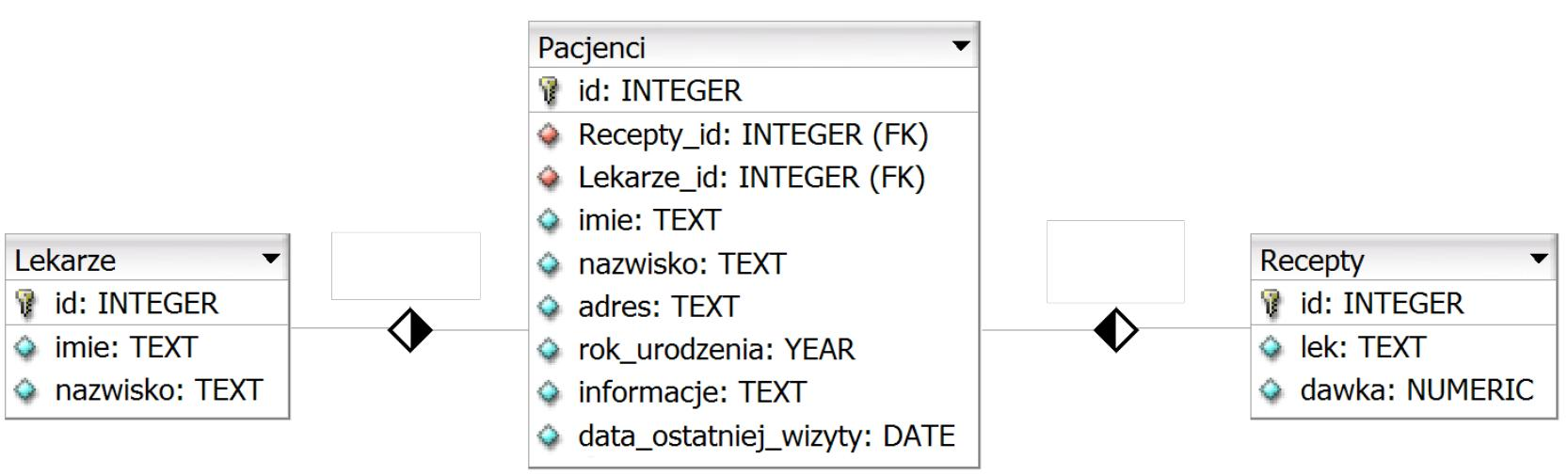

Zawarta baza danych składa się z trzech tabel oraz dwóch relacji. Aby uzyskać informacje o wszystkich lekarzach przypisanych do wybranego pacjenta, konieczne jest porównanie kluczy

Ile razy wykona się pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w jej wnętrzu?

for ($i = 0; $i <= 10; $i+=2) { ............ }

Jak nazywa się proces, w trakcie którego identyfikuje się oraz eliminuje błędy w kodzie źródłowym aplikacji?

W formularzu dokumentu PHP znajduje się pole <input name="im">. Gdy użytkownik wprowadzi tekst "Janek", aby dodać wartość tego pola do bazy danych, w tablicy $_POST będzie obecny element

Jakie z poniższych stwierdzeń poprawnie opisuje zdefiniowaną tabelę?

| CREATE TABLE dane (kolumna INTEGER(3)); |

Skrypt w języku JavaScript, który zajmuje się płacami pracowników, ma na celu stworzenie raportu dla osób zatrudnionych na umowę o pracę, które otrzymują wynagrodzenie w przedziale 4000 do 4500 zł, w tym przedziale obustronnie domkniętym. Jakie jest kryterium do wygenerowania raportu?

W JavaScript, aby wyodrębnić fragment tekstu pomiędzy wskazanymi indeksami, powinno się zastosować metodę

W języku JavaScript trzeba sformułować warunek, który będzie spełniony, gdy zmienna a będzie dowolną liczbą naturalną dodatnią (więcej niż 0) lub gdy zmienna b będzie dowolną liczbą z przedziału domkniętego od 10 do 100. Wyrażenie logiczne w tym warunku powinno mieć postać

Wskaż właściwą sekwencję faz projektowania relacyjnej bazy danych?

Który program komputerowy przekłada kod źródłowy, stworzony w określonym języku programowania, na język maszyny?

Aby przeanalizować rozkład ilościowy różnych kolorów na zdjęciu, jaka metoda powinna być zastosowana?

Wynikiem działania pętli będzie wypisanie liczb

| for ($i = 0; $i <= 20; $i += 4) echo $i . ', '; |

Aby stworzyć relację typu jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

Znaczniki HTML oraz , które służą do wyróżniania istotności tekstu, odpowiadają pod względem formatowania znacznikom

Jaki wynik wyświetli poniższy fragment kodu JavaScript?

| x='Powodzenia na egzaminie'; z=x.substring(3,9); y=z.substring(2,4); document.write(y); |