Pytanie 1

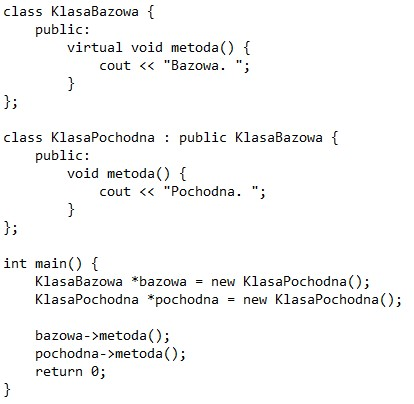

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

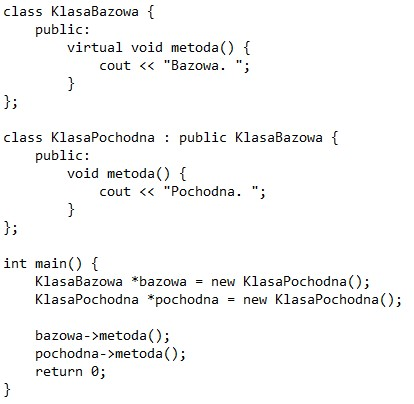

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Jednym z elementów, które mają zostać zaimplementowane w aplikacji, jest możliwość cofnięcia ostatnich działań do 20 operacji wstecz (undo). Struktura danych, która jest odpowiednia do tego celu i pozwala na dostęp tylko do ostatnio dodanego elementu, to:

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

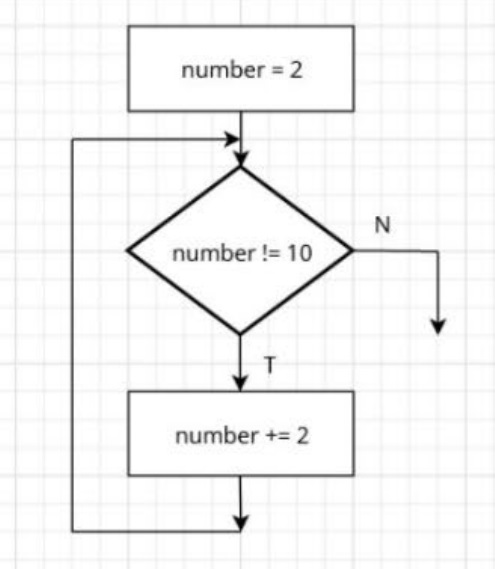

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?

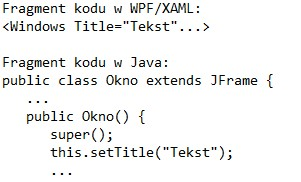

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

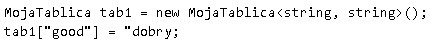

Programista umieścił poniższą linię kodu w pliku HTML, aby

| <script src="jquery-3.5.1.min.js"></script> |

Jakie operacje na plikach można uznać za podstawowe?

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Jakie jest zadanie interpretera?

Jaką rolę odgrywa pamięć operacyjna (RAM) w komputerowym systemie?

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

Zaznaczone elementy w przedstawionych obramowaniach mają na celu

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n2)?

Które z wymienionych sformułowań najlepiej definiuje oprogramowanie typu ransomware?

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

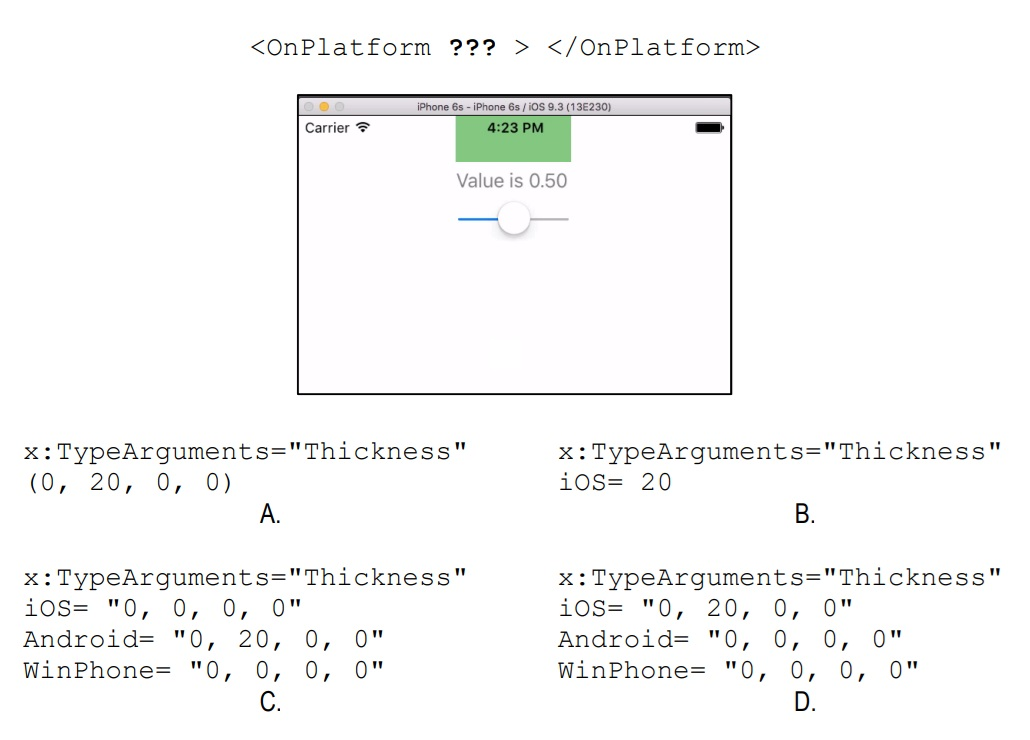

Na przedstawionym obrazie widać fragment emulacji systemu iOS z prostą aplikacją. Górna część ekranu nachodzi na pasek stanu baterii. Który z poniższych zapisów powinien zostać użyty w miejscu znaków zapytania, aby ustawić jedynie marginesy górne tylko dla systemu iOS?

Jakie są kluczowe zasady WCAG 2.0?

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

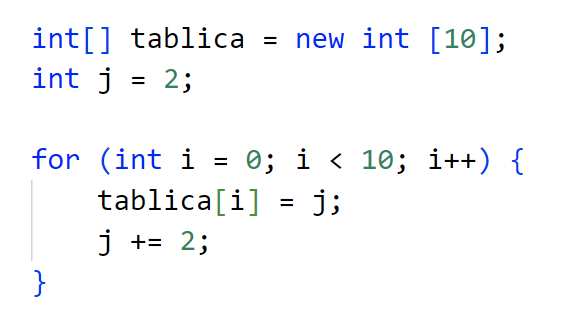

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

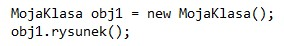

Na podstawie zamieszczonego fragmentu kodu można stwierdzić, że element o nazwie rysunek jest

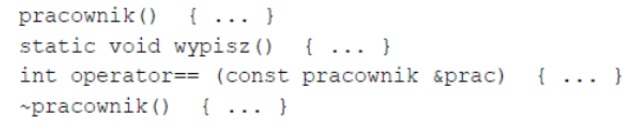

W klasie pracownik zdefiniowano opisane metody. Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści: cout << "Obiekt został usunięty";

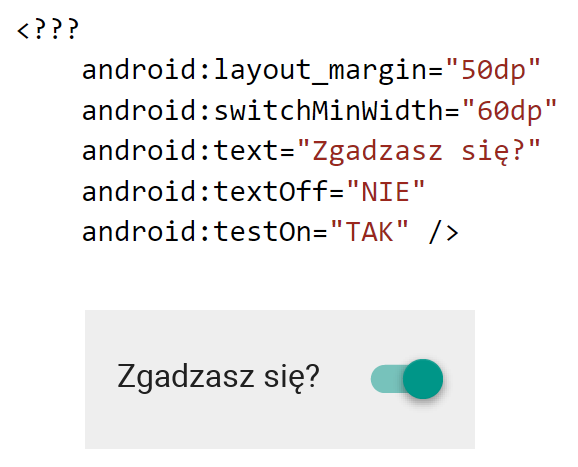

Jaką nazwę elementu interfejsu należy wprowadzić w pierwszej linii kodu, na miejscu

Jakie wyrażenie logiczne powinno być użyte, aby zweryfikować, czy zmienna x zawiera wartości ujemne lub znajduje się w zakresie (10, 100)?

Termin ryzyko zawodowe odnosi się do

W jaki sposób można załadować tylko komponent z biblioteki React?

Który z wymienionych frameworków służy do budowy aplikacji webowych w C#?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Błędy w interpretacji kodu stworzonego za pomocą React.js lub Angular można wykryć dzięki

Jakie z wymienionych funkcji są typowe dla narzędzi służących do zarządzania projektami?

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Ile gigabajtów (GB) mieści się w 1 terabajcie (TB)?