Pytanie 1

Który z rekordów DNS w systemach Windows Server służy do definiowania aliasu (alternatywnej nazwy) dla rekordu A, powiązanego z kanoniczną nazwą hosta?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Który z rekordów DNS w systemach Windows Server służy do definiowania aliasu (alternatywnej nazwy) dla rekordu A, powiązanego z kanoniczną nazwą hosta?

Jakie polecenie w systemie Linux służy do przypisania adresu IP oraz maski podsieci dla interfejsu eth0?

Określ właściwą sekwencję działań potrzebnych do zamontowania procesora w gnieździe LGA na nowej płycie głównej, która jest odłączona od zasilania?

Wskaż program w systemie Linux, który jest przeznaczony do kompresji plików?

Zestaw narzędzi do instalacji okablowania miedzianego typu "skrętka" w sieci komputerowej powinien obejmować:

Firma świadcząca usługi sprzątania potrzebuje drukować faktury tekstowe w czterech kopiach równocześnie, na papierze samokopiującym. Jaką drukarkę powinna wybrać?

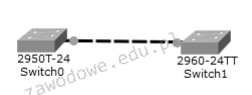

Narzędzie przedstawione do nadzorowania sieci LAN to

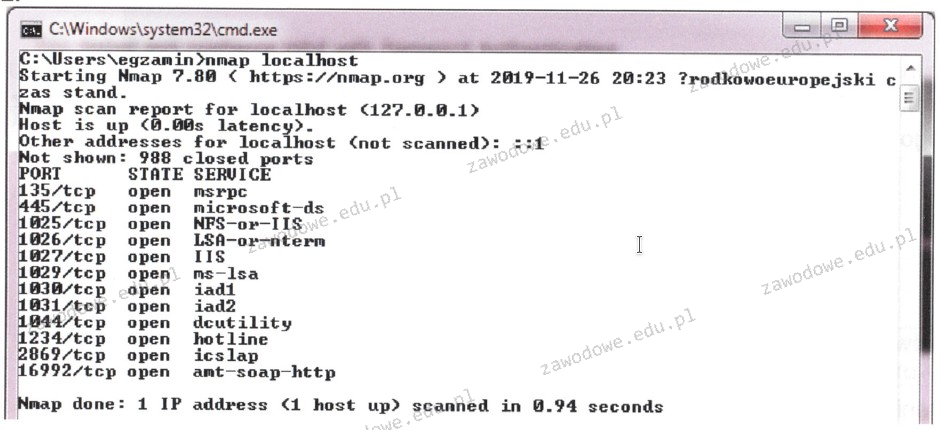

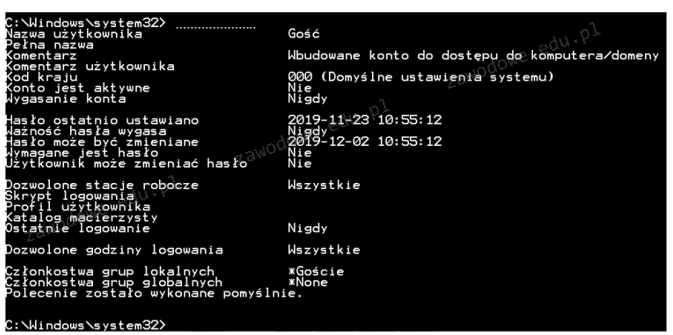

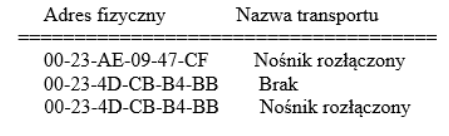

Jakie polecenie w systemie Windows należy wpisać w miejsce kropek, aby uzyskać dane przedstawione na załączonym obrazku?

Co należy zrobić przed przystąpieniem do prac serwisowych związanych z edytowaniem rejestru systemu Windows?

Wykonanie na komputerze z systemem Windows kolejno poleceń ```ipconfig /release``` oraz ```ipconfig /renew``` umożliwi zweryfikowanie, czy usługa w sieci funkcjonuje poprawnie

Jak nazywa się protokół używany do przesyłania wiadomości e-mail?

Wskaż poprawną wersję maski podsieci?

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

Diody LED RGB pełnią funkcję źródła światła w skanerach

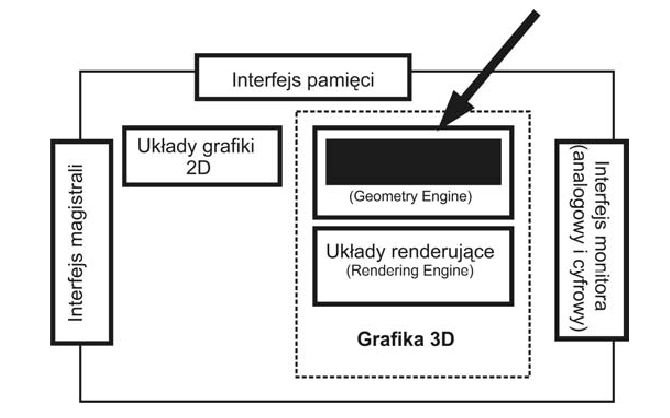

Jakie zadanie realizuje układ oznaczony strzałką na diagramie karty graficznej?

Podłączona mysz bezprzewodowa sprawia, że kursor na ekranie nie porusza się płynnie i „skacze”. Co może być przyczyną tego problemu?

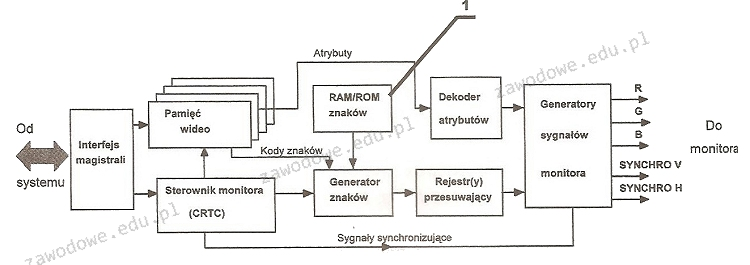

Element oznaczony cyfrą 1 na diagramie blokowym karty graficznej?

Z powodu uszkodzenia kabla typu skrętka utracono dostęp między przełącznikiem a stacją roboczą. Który instrument pomiarowy powinno się wykorzystać, aby zidentyfikować i naprawić problem bez wymiany całego kabla?

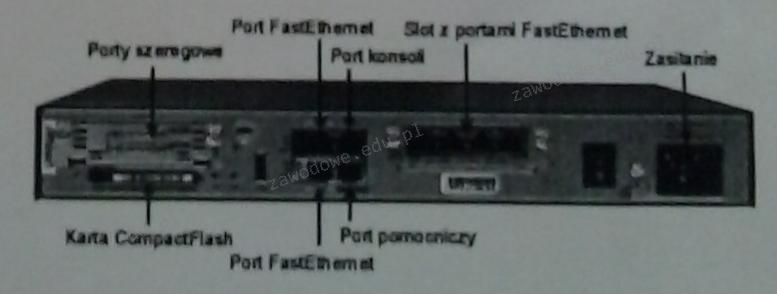

Na ilustracji przedstawiono urządzenie sieciowe, którym jest

Z jaką informacją wiąże się parametr TTL po wykonaniu polecenia ping?

Jaką maksymalną liczbę hostów można przypisać w sieci o adresie IP klasy B?

Komputer prawdopodobnie jest zainfekowany wirusem typu boot. Jakie działanie umożliwi usunięcie wirusa w najbardziej nieinwazyjny sposób dla systemu operacyjnego?

Który adres IP jest najwyższy w sieci 196.10.20.0/26?

W systemie działającym w trybie wielozadaniowości z wywłaszczeniem program, który zatrzymał się

Router w sieci LAN posiada przypisany adres IP 192.168.50.1. Został skonfigurowany w taki sposób, że przydziela komputerom wszystkie dostępne adresy IP w sieci 192.168.50.0 z maską 255.255.255.0. Jaka jest maksymalna liczba komputerów, które mogą działać w tej sieci?

Jakie zakresy częstotliwości określa klasa EA?

W standardzie Ethernet 100BaseTX konieczne jest użycie kabli skręconych

Dodatkowe właściwości rezultatu operacji przeprowadzanej przez jednostkę arytmetyczno-logiczne ALU obejmują

Jakim protokołem łączności, który gwarantuje pewne dostarczenie informacji, jest protokół

Symbol okablowania przedstawiony na diagramie odnosi się do kabla

Jaki typ macierzy dyskowych zapewnia tak zwany mirroring dysków?

Jakie funkcje pełni protokół ARP (Address Resolution Protocol)?

Jakie polecenie systemu Windows przedstawione jest na ilustracji?

Na podstawie zaprezentowanego cennika oblicz, jaki będzie całkowity koszt jednego dwumodułowego podwójnego gniazda abonenckiego montowanego na powierzchni.

Na zdjęciu widnieje

Topologia fizyczna, w której każdy węzeł łączy się z wszystkimi innymi węzłami, to topologia

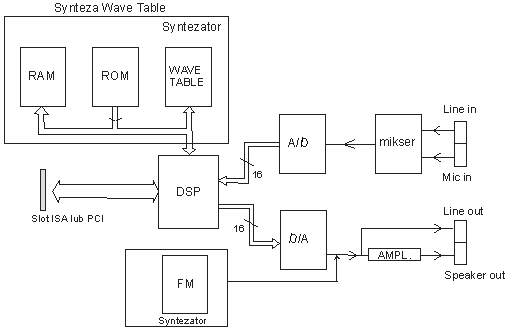

Który z elementów przedstawionych na diagramie karty dźwiękowej na rysunku jest odpowiedzialny za cyfrowe przetwarzanie sygnałów?

Jakie jest adres rozgłoszeniowy sieci, w której funkcjonuje host z adresem IP 195.120.252.32 oraz maską podsieci 255.255.255.192?

Jak skonfigurować dziennik w systemie Windows Server, aby rejestrować zarówno udane, jak i nieudane próby logowania użytkowników oraz działania na zasobach dyskowych?

Transmisję danych w sposób bezprzewodowy umożliwia standard, który zawiera interfejs