Pytanie 1

Które słowo kluczowe w C++ służy do definiowania klasy nadrzędnej?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Które słowo kluczowe w C++ służy do definiowania klasy nadrzędnej?

Jakie jest główne zadanie ochrony danych osobowych?

Czym jest klasa w programowaniu obiektowym?

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

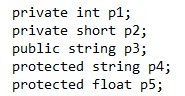

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być osiągnięte z poziomu głównego programu poprzez odwołanie się w formie nazwaObiektu.nazwaPola?

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Jakie środowisko deweloperskie jest powszechnie wykorzystywane do produkcji aplikacji webowych w języku Java?

Który z objawów może sugerować zawał serca?

Jaką właściwość ma sieć synchroniczna?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

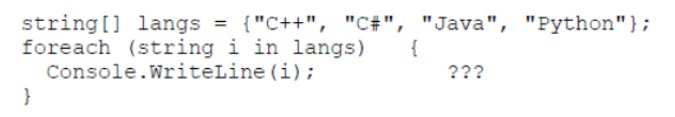

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzoną w tej linii?

Wartość liczby 1AF, zapisana w systemie szesnastkowym, po przeliczeniu na system dziesiętny wynosi

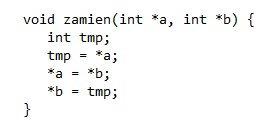

Przykład wywołania funkcji zamien w języku C++ może wyglądać w następujący sposób

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

Programista może wykorzystać framework Angular do realizacji aplikacji:

Jakie jest zadanie interpretera?

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?

Jaki framework jest powszechnie wykorzystywany do rozwijania aplikacji desktopowych w języku C++?

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Jaką rolę odgrywa interpreter w kontekście programowania?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Wskaż typy numeryczne o stałej precyzji

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Którego nagłówka używamy w C++ do obsługi plików?

Jednym z elementów, które mają zostać zaimplementowane w aplikacji, jest możliwość cofnięcia ostatnich działań do 20 operacji wstecz (undo). Struktura danych, która jest odpowiednia do tego celu i pozwala na dostęp tylko do ostatnio dodanego elementu, to:

Jakie jest podstawowe założenie normalizacji krajowej?

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?