Pytanie 1

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

Który z wymienionych typów kolekcji pozwala na dostęp do ostatnio dodanego elementu w pierwszej kolejności?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Która z wymienionych właściwości odnosi się do klasy pochodnej?

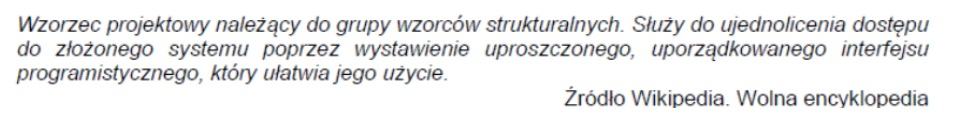

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

Oznaczenie ochrony przeciwpożarowej przedstawione na symbolu wskazuje na

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Jakie środowisko deweloperskie jest najczęściej wykorzystywane do budowy aplikacji na platformę Android?

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

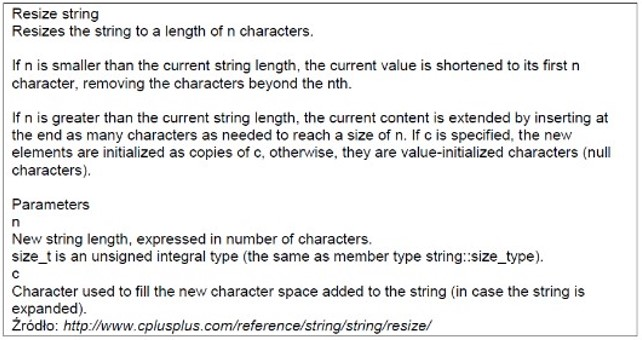

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Który z wymienionych frameworków jest charakterystyczny dla aplikacji komputerowych pisanych w C#?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

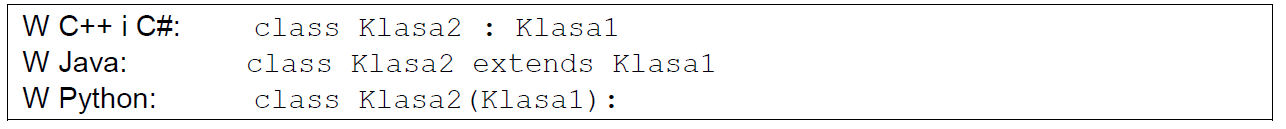

Sposób deklaracji Klasa2 wskazuje, że

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

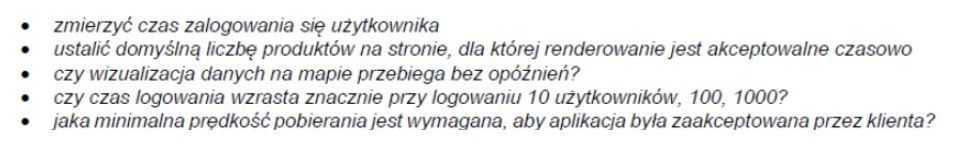

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Jednym z kroków przy publikacji aplikacji mobilnej w sklepie Google Play są testy Beta, które charakteryzują się tym, że są one

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Technika konstruowania algorytmu polegająca na rozbiciu na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich części będą wystarczająco proste do bezpośredniego rozwiązania, nosi nazwę:

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Jakie jest znaczenie klasy abstrakcyjnej?

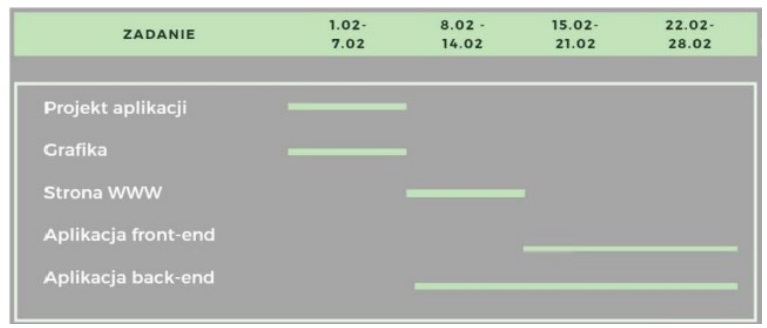

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Który z wymienionych terminów dotyczy klasy, która stanowi podstawę dla innych klas, lecz nie może być tworzona w instancji?

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Z analizy złożoności obliczeniowej różnych algorytmów sortowania na dużych zbiorach danych (przekraczających 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania

| sortowanie bąbelkowe | O(n2) |

| sortowanie przez wstawianie | O(n2) |

| sortowanie przez scalanie | O(n log n) |

| sortowanie przez zliczanie | O(n) |

| sortowanie kubełkowe | O(n2) |

Jakie środowisko deweloperskie jest powszechnie wykorzystywane do produkcji aplikacji webowych w języku Java?

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

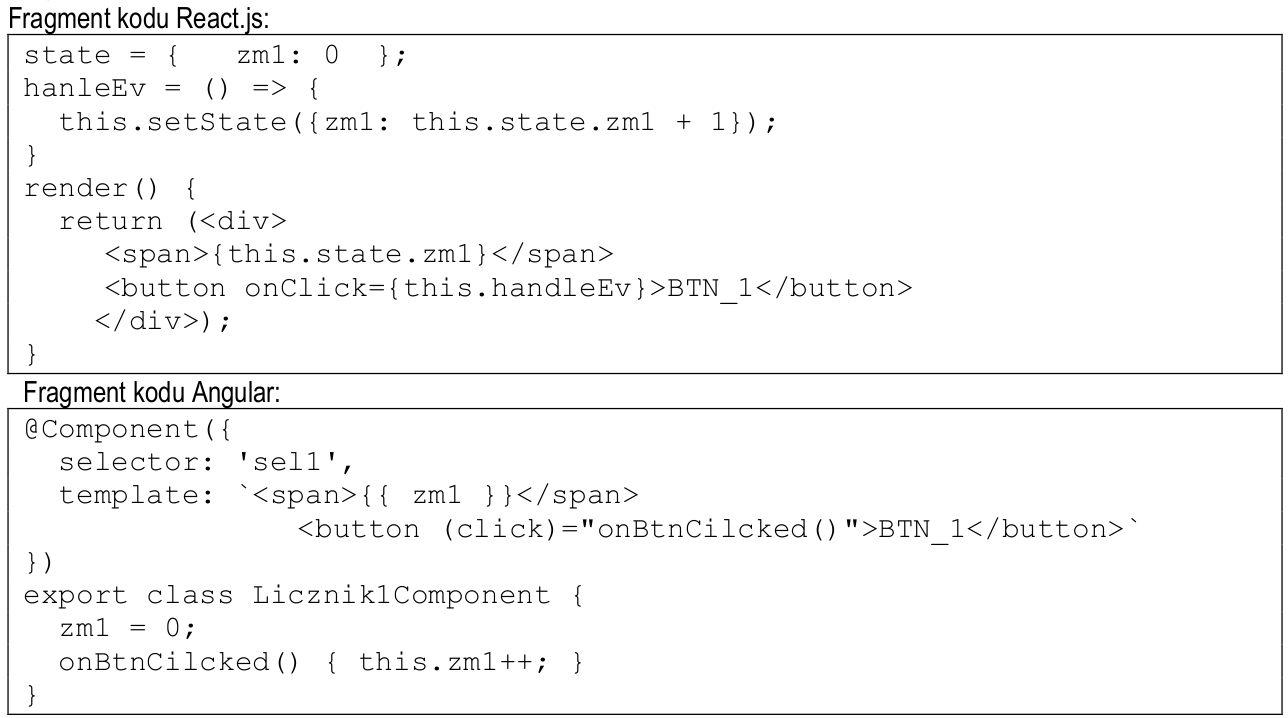

Kod w bibliotece React.js oraz w frameworku Angular, który został zaprezentowany, ma na celu wyświetlenie

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?