Pytanie 1

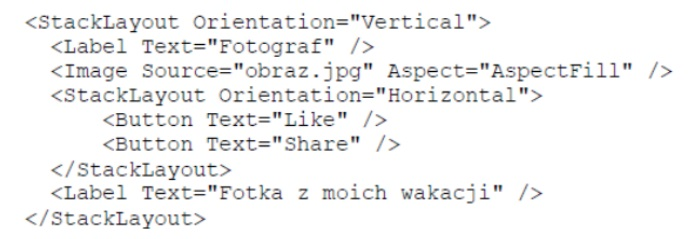

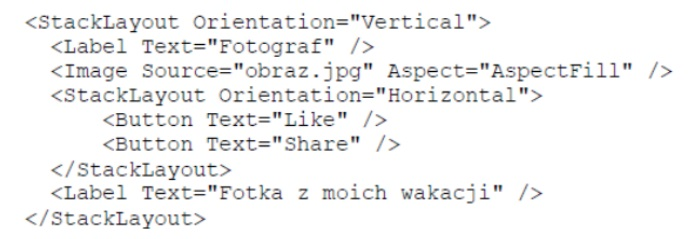

Przeprowadzając analizę kodu interfejsu graficznego napisanego w języku XAML, można zauważyć, że:

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Przeprowadzając analizę kodu interfejsu graficznego napisanego w języku XAML, można zauważyć, że:

Jakie funkcje realizuje polecenie "git clone"?

Jakie są typowe frameworki/biblioteki używane w aplikacjach webowych?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Jaką funkcję pełni operator "|" w języku C++?

Którą funkcję w C++ można zastosować do dynamicznego przydzielania pamięci dla tablicy?

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

W zaprezentowanym wideo przedstawiono narzędzie do tworzenia interfejsu użytkownika, dla którego automatycznie generuje się

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Jakie wyrażenie logiczne powinno być użyte, aby zweryfikować, czy zmienna x zawiera wartości ujemne lub znajduje się w zakresie (10, 100)?

Jakie cechy powinien posiadać skuteczny negocjator?

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?

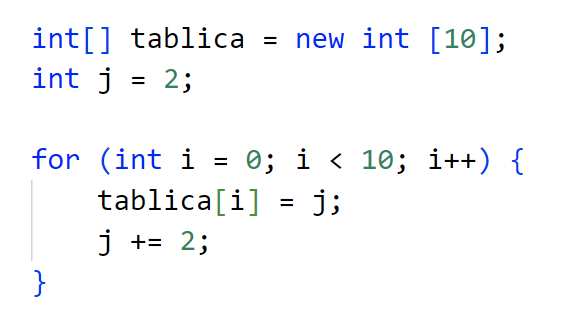

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

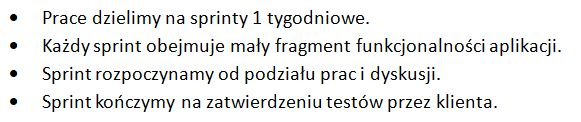

W przedsiębiorstwie IT obowiązują określone zasady dotyczące zarządzania projektami, co wskazuje, że firma wykorzystuje model zarządzania

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Który z wymienionych elementów NIE stanowi części instrukcji dla użytkownika programu?

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Która zasada zwiększa bezpieczeństwo w sieci?

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Co to jest automatyzacja testowania procesów?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

Kod zaprezentowany w filmie w języku C++ nie przechodzi kompilacji. Co należy zmodyfikować w tym kodzie, aby kompilacja odbyła się bez błędów?

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Który komponent systemu komputerowego zajmuje się transferem danych pomiędzy procesorem a pamięcią RAM?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Jaką właściwość ma sieć synchroniczna?

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?

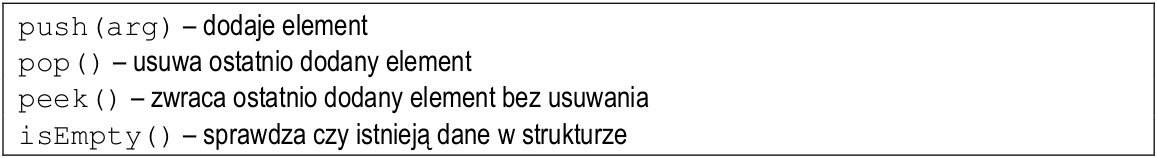

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

Które z poniższych stwierdzeń najlepiej charakteryzuje tablicę asocjacyjną?

W jaki sposób można ograniczyć problemy społeczne wynikające z nadmiernego używania internetu?

Jakie metody pozwalają na przesłanie danych z serwera do aplikacji front-end?

Jakie wartości jest w stanie przechować zmienna o typie logicznym?