Pytanie 1

Impulsator pozwala na diagnozowanie uszkodzonych układów logicznych komputera między innymi poprzez

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

Impulsator pozwala na diagnozowanie uszkodzonych układów logicznych komputera między innymi poprzez

Jak określa się niechciane oprogramowanie komputerowe, które zwykle instaluje się bez wiedzy użytkownika?

Który z standardów korzysta z częstotliwości 5 GHz?

Brak danych dotyczących parzystości liczby lub znaku rezultatu operacji w ALU może sugerować usterki w funkcjonowaniu

Informacje ogólne na temat zdarzeń systemowych w systemie Linux są zapisywane w

Co umożliwia zachowanie równomiernego rozkładu ciepła pomiędzy procesorem a radiatorem?

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

Czym jest odwrotność bezstratnego algorytmu kompresji danych?

Urządzenie komputerowe, które powinno być koniecznie podłączone do zasilania za pomocą UPS, to

Jakim kolorem oznaczona jest izolacja żyły pierwszego pinu wtyku RJ45 w układzie połączeń T568A?

Który adres IP jest zaliczany do klasy B?

Powszechnie stosowana forma oprogramowania, która funkcjonuje na zasadzie "najpierw wypróbuj, a potem kup", to

Poprzez polecenie dxdiag uruchomione w wierszu poleceń Windows można

Zadania systemu operacyjnego nie obejmują

Program CHKDSK jest wykorzystywany do

Zestaw dodatkowy, który zawiera strzykawkę z cieczą, igłę oraz rękawice ochronne, jest przeznaczony do napełniania pojemników z medium drukującym w drukarkach

Na jakich nośnikach pamięci masowej jednym z najczęstszych powodów uszkodzeń jest zniszczenie powierzchni?

Mamy do czynienia z siecią o adresie 192.168.100.0/24. Ile podsieci można utworzyć, stosując maskę 255.255.255.224?

Który z materiałów eksploatacyjnych nie jest stosowany w ploterach?

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w projektowanej sieci komputerowej, co należy zastosować?

Aby podłączyć drukarkę z portem równoległym do komputera, który dysponuje jedynie złączami USB, konieczne jest zainstalowanie adaptera

Pierwszą usługą, która jest instalowana na serwerze, to usługa domenowa w Active Directory. W trakcie instalacji kreator automatycznie poprosi o zainstalowanie usługi serwera.

Niskopoziomowe formatowanie dysku IDE HDD polega na

Do stworzenia projektu sieci komputerowej dla obiektu szkolnego najlepiej użyć edytora grafiki wektorowej, którym jest oprogramowanie

Ilustracja pokazuje rezultat testu sieci komputerowej za pomocą komendy

Jaką maksymalną liczbę hostów można przypisać w lokalnej sieci, dysponując jedną klasą C adresów IPv4?

Jakie polecenie jest wykorzystywane do odzyskiwania struktury kluczy rejestru z kopii zapasowej w systemie Windows?

W dokumentacji technicznej wydajność głośnika połączonego z komputerem wyraża się w jednostce:

Jakie narzędzie w systemie Windows służy do przeglądania informacji dotyczących problemów z systemem?

Na zdjęciu przedstawiono

Jakie polecenie w systemie Linux przyzna pełne uprawnienia wszystkim użytkownikom do zasobów?

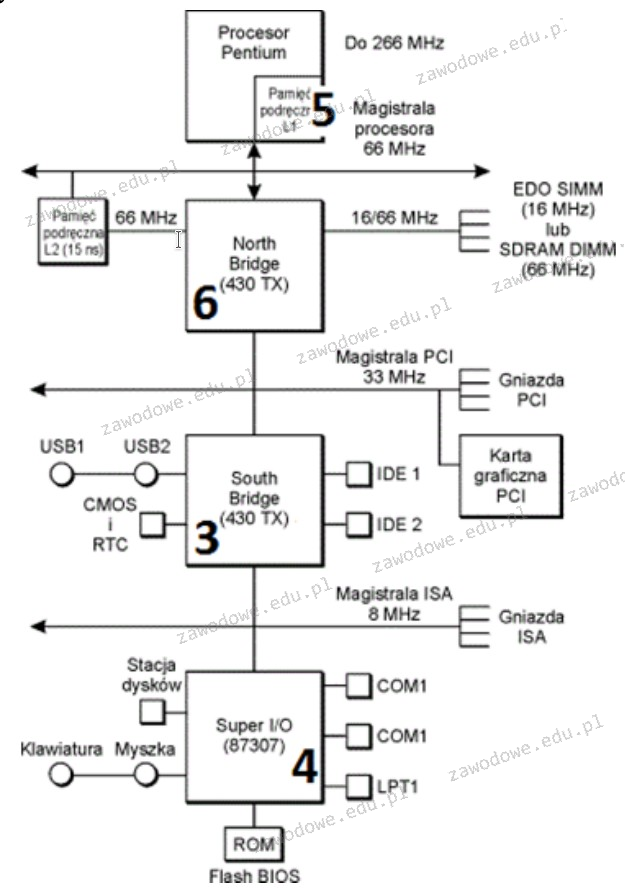

Część płyty głównej, która odpowiada za transmisję danych pomiędzy mikroprocesorem a pamięcią operacyjną RAM oraz magistralą karty graficznej, jest oznaczona na rysunku numerem

Jak nazywa się seria procesorów produkowanych przez firmę Intel, charakteryzująca się małymi wymiarami oraz niskim zużyciem energii, zaprojektowana z myślą o urządzeniach mobilnych?

Program "VirtualPC", dostępny do pobrania z witryny Microsoft, jest przeznaczony do korzystania:

Na którym standardowym porcie funkcjonuje serwer WWW wykorzystujący domyślny protokół HTTPS w typowym ustawieniu?

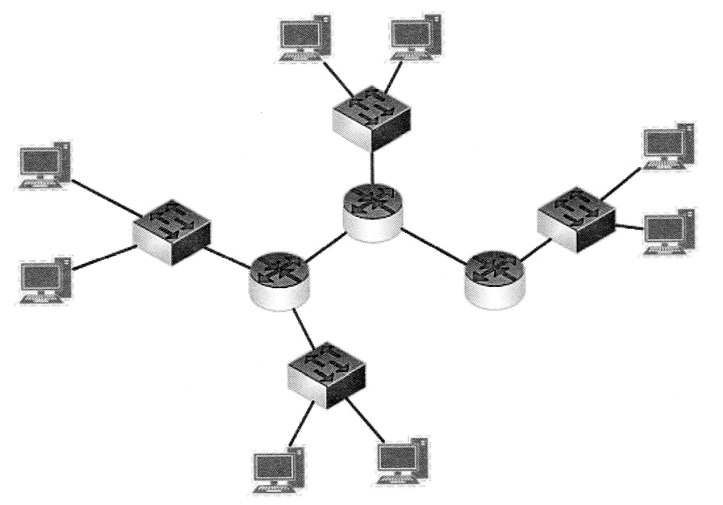

Ile symboli routerów i przełączników występuje na diagramie?

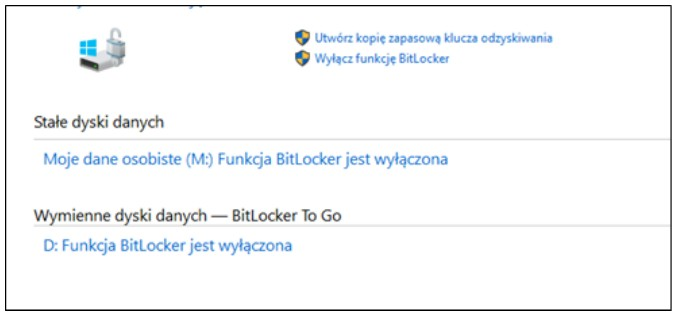

Narzędzie wbudowane w systemy Windows w edycji Enterprise lub Ultimate ma na celu

Która z podanych właściwości kabla koncentrycznego RG-58 sprawia, że obecnie nie jest on używany do tworzenia lokalnych sieci komputerowych?

Kable światłowodowe nie są powszechnie używane w lokalnych sieciach komputerowych z powodu

Taśma drukująca stanowi kluczowy materiał eksploatacyjny w drukarce