Pytanie 1

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

Jakie są kluczowe zasady WCAG 2.0?

Jakie narzędzie służy do zarządzania wersjami?

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Jaki jest wymagany sposób do realizacji algorytmu sortowania bąbelkowego na n-elementowej tablicy?

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

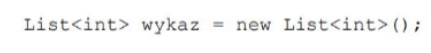

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

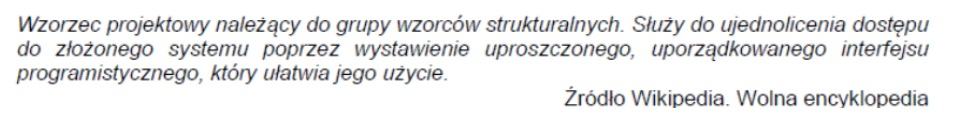

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

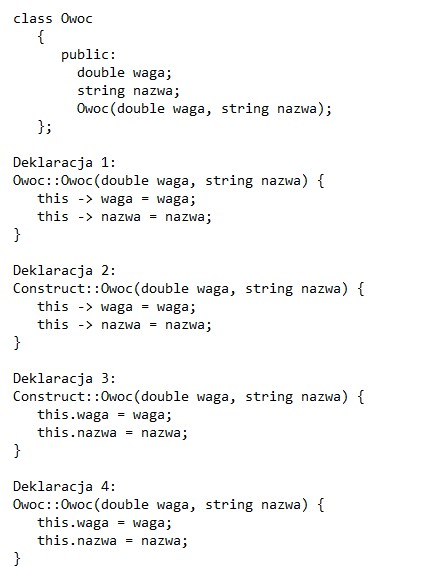

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak w

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Który z wymienionych typów stanowi przykład typu znakowego?

Który framework jest powszechnie wykorzystywany do tworzenia aplikacji internetowych w języku Python?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

Jakie czynności należy wykonać, aby zrealizować zdarzenie kliknięcia na przycisk w aplikacji desktopowej?

W aplikacji mobilnej, aby określić warianty grafiki w zależności od wielkości ekranu, należy (uwaga: odpowiedzi wariantowe dla dwóch systemów - sugerować się systemem omawianym na zajęciach)

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Jakie narzędzie można wykorzystać do stworzenia mobilnej aplikacji cross-platform w języku C#?

Co to jest framework?

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Technika konstruowania algorytmu polegająca na rozbiciu na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich części będą wystarczająco proste do bezpośredniego rozwiązania, nosi nazwę:

Który z wymienionych mechanizmów umożliwia ograniczenie dostępu do wybranych sekcji aplikacji webowej?

Jaką funkcję pełnią okna dialogowe niemodalne?

Jakie z przedstawionych rozwiązań może pomóc w unikaniu porażeń prądem w biurze?

Ile gigabajtów (GB) mieści się w 1 terabajcie (TB)?

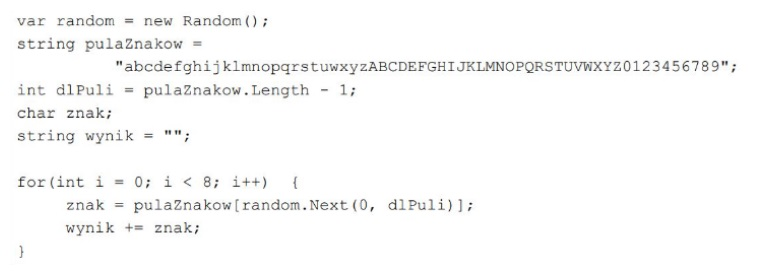

Zamieszczony kawałek kodu w języku C# tworzy hasło. Wskaż prawdziwe stwierdzenie dotyczące cech tego hasła?

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?