Pytanie 1

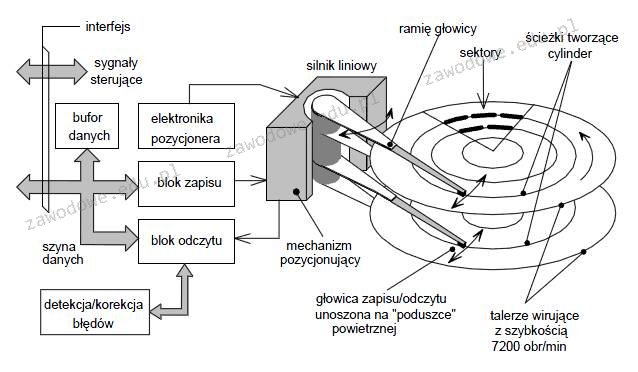

Schemat blokowy ilustruje

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Schemat blokowy ilustruje

Które z poniższych kont nie jest wbudowane w system Windows XP?

Na jakich portach brama sieciowa powinna umożliwiać ruch, aby klienci w sieci lokalnej mieli możliwość ściągania plików z serwera FTP?

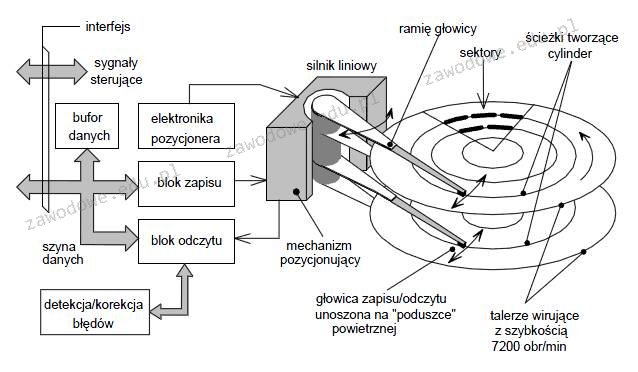

Na ilustracji pokazano porty karty graficznej. Które złącze jest cyfrowe?

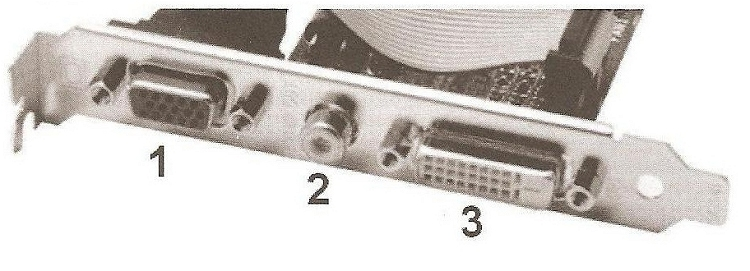

Zamieszczony poniżej diagram ilustruje zasadę działania skanera

Usługa, umożliwiająca zdalną pracę na komputerze z systemem Windows z innego komputera z systemem Windows, który jest połączony z tą samą siecią lub z Internetem, to

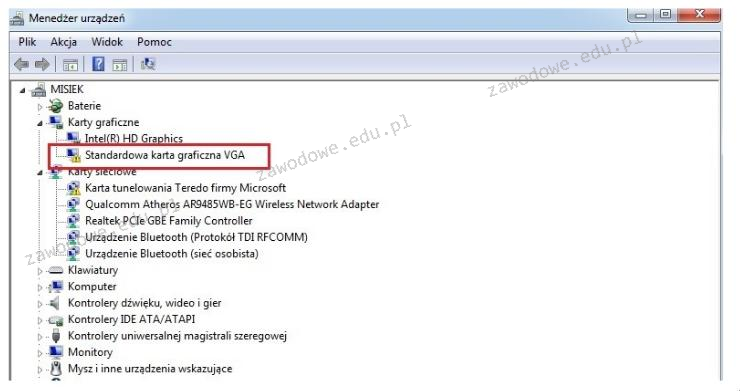

Na ilustracji widoczny jest komunikat systemowy. Jaką czynność powinien wykonać użytkownik, aby naprawić występujący błąd?

Jaki system operacyjny funkcjonuje w trybie tekstowym i umożliwia uruchomienie środowiska graficznego KDE?

Który standard implementacji sieci Ethernet określa sieć wykorzystującą kabel koncentryczny, z maksymalną długością segmentu wynoszącą 185 m?

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Do interfejsów pracujących równolegle należy interfejs

Jakie jest oprogramowanie serwerowe dla systemu Linux, które pozwala na współdziałanie z grupami roboczymi oraz domenami Windows?

Jakie napięcie zasilające mają moduły pamięci DDR3 SDRAM?

W systemie Linux do obsługi tablic partycji można zastosować komendę

Jakim parametrem definiuje się stopień zmniejszenia mocy sygnału w danej parze przewodów po przejściu przez cały tor kablowy?

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

W środowisku Linux uruchomiono skrypt przy użyciu dwóch argumentów. Uzyskanie dostępu do wartości drugiego argumentu z wnętrza skryptu możliwe jest przez

Połączenia typu point-to-point, realizowane za pośrednictwem publicznej infrastruktury telekomunikacyjnej, oznacza się skrótem

Jaka liczba hostów może być podłączona w sieci o adresie 192.168.1.128/29?

Co należy zrobić, gdy podczas uruchamiania komputera procedura POST zgłosi błąd odczytu lub zapisu w pamięci CMOS?

Niekorzystną właściwością macierzy RAID 0 jest

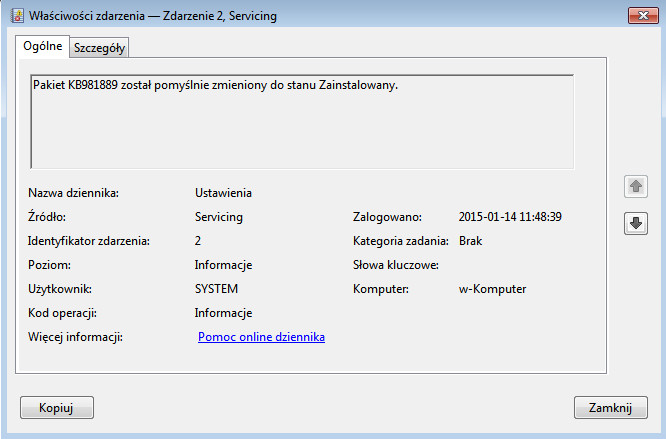

Wpis w dzienniku zdarzeń przedstawiony na ilustracji należy zakwalifikować do zdarzeń typu

Aby utworzyć obraz dysku twardego, można skorzystać z programu

Aby połączyć projektor multimedialny z komputerem, nie można zastosować złącza

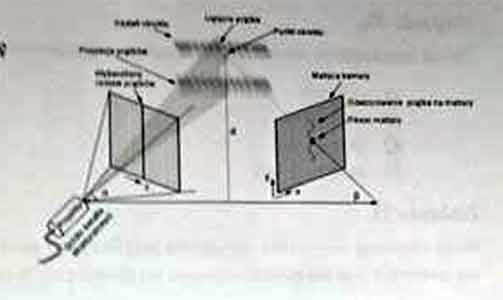

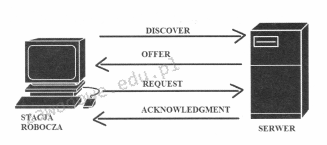

Którego protokołu działanie zostało zobrazowane na załączonym rysunku?

Najczęściej używany kodek audio przy ustawianiu bramki VoIP to

Aby sprawdzić dysk twardy w systemie Linux na obecność uszkodzonych sektorów, użytkownik może zastosować program

Po włączeniu komputera wyświetlił się komunikat "Non-system disk or disk error. Replace and strike any key when ready". Może to być spowodowane

Zastosowanie programu firewall ma na celu ochronę

Brak odpowiedzi na to pytanie.

Jakie urządzenie stosuje technikę polegającą na wykrywaniu zmian w pojemności elektrycznej podczas manipulacji kursorem na monitorze?

Brak odpowiedzi na to pytanie.

Celem złocenia styków złącz HDMI jest

Brak odpowiedzi na to pytanie.

Najwyższą prędkość transmisji danych w sieci bezprzewodowej zapewnia standard

Brak odpowiedzi na to pytanie.

W systemie Linux polecenie touch jest używane do

Brak odpowiedzi na to pytanie.

Interfejs, którego magistrala kończy się elementem przedstawionym na ilustracji, jest typowy dla

Brak odpowiedzi na to pytanie.

Jakie polecenie należy użyć w systemie Windows, aby przeprowadzić śledzenie trasy pakietów do serwera internetowego?

Brak odpowiedzi na to pytanie.

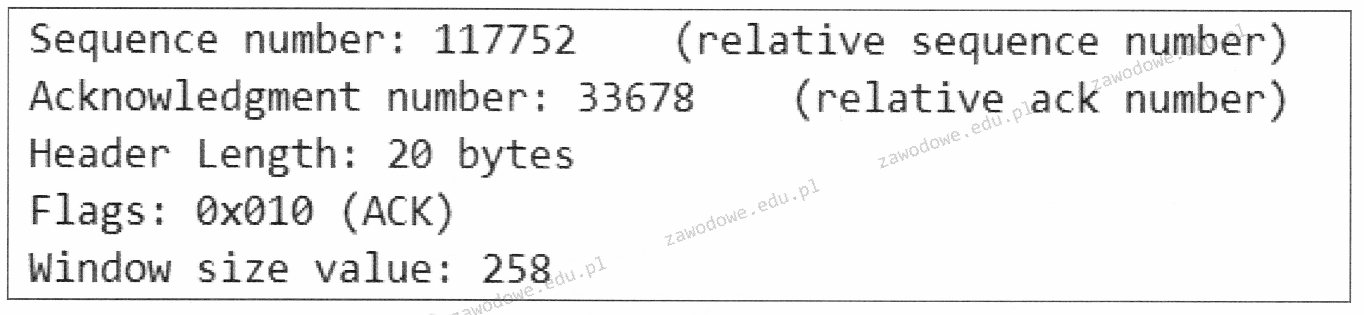

Z jakim protokołem związane są terminy 'sequence number' oraz 'acknowledgment number'?

Brak odpowiedzi na to pytanie.

AC-72-89-17-6E-B2 to adres MAC karty sieciowej zapisany w formacie

Brak odpowiedzi na to pytanie.

Oblicz całkowity koszt kabla UTP Cat 6, który będzie użyty do połączenia 5 punktów abonenckich z punktem dystrybucji, mając na uwadze, że średnia odległość pomiędzy każdym punktem abonenckim a punktem dystrybucji wynosi 8 m oraz że cena za 1 m kabla wynosi 1 zł. W obliczeniach uwzględnij zapas 2 m kabla na każdy punkt abonencki.

Brak odpowiedzi na to pytanie.

Uruchomienie systemu Windows jest niemożliwe z powodu awarii oprogramowania. W celu przeprowadzenia jak najmniej inwazyjnej diagnostyki i usunięcia tej usterki, zaleca się

Brak odpowiedzi na to pytanie.