Pytanie 1

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Która z wymienionych reguł należy do netykiety?

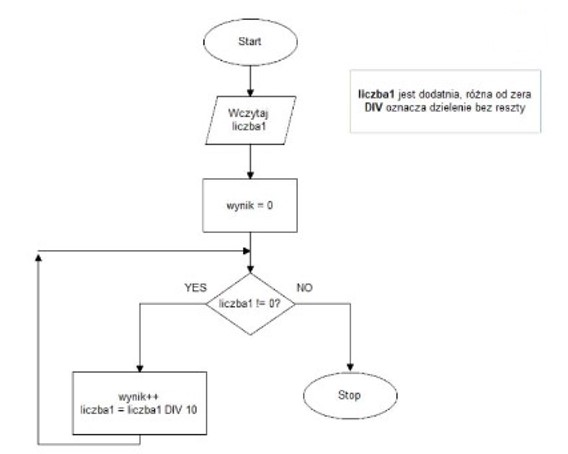

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Jakie jest główne zadanie ochrony danych osobowych?

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Wskaż algorytm sortowania, który nie jest stabilny?

Zaprezentowany symbol odnosi się do

Która grupa typów zawiera wyłącznie typy złożone?

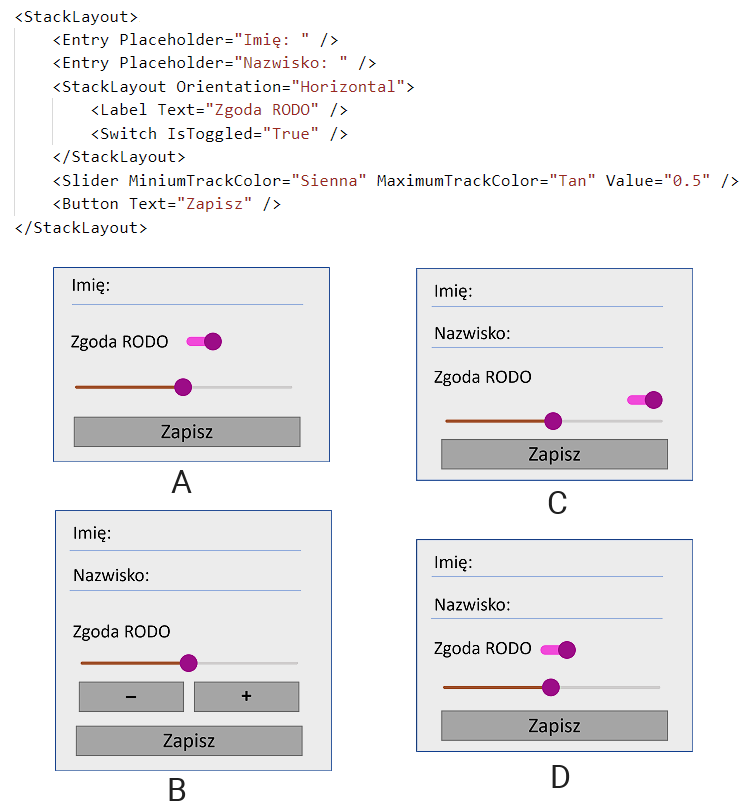

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

Jakie jest przeznaczenie polecenia "git merge"?

Działania przedstawione w filmie korzystają z narzędzia

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Termin ryzyko zawodowe odnosi się do

Kompilator może wygenerować błąd "incompatible types", gdy

Jaką właściwość ma sieć synchroniczna?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

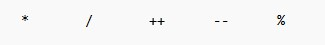

Zestaw operatorów, który został przedstawiony, należy do kategorii operatorów

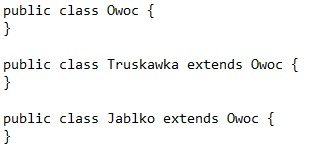

W zaprezentowanym kodzie zostało ukazane jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Jaką rolę odgrywa interpreter w kontekście programowania?

Jakie są różnice między procesem kompilacji a interpretacją kodu?

Jakie zadanie wykonuje debugger?

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Które z poniższych zdań najlepiej określa funkcję zaprzyjaźnioną w ramach klasy?

Wskaż typy numeryczne o stałej precyzji

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Jakie są różnice między dialogiem modalnym a niemodalnym?

Jakie są różnice między testami funkcjonalnymi a niefunkcjonalnymi?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

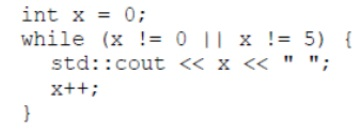

W zaprezentowanym fragmencie kodu występuje błąd logiczny. Na czym on polega?

Który z protokołów w modelu TCP/IP odpowiada za pewne przesyłanie danych?

W jakim celu wykorzystuje się diagram Gantta?

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?