Pytanie 1

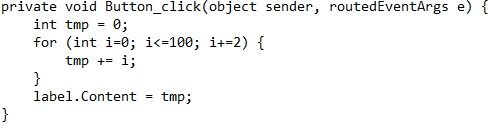

Jaką wartość przyjmie etykieta label po wykonaniu podanego kodu, gdy zostanie on uruchomiony po naciśnięciu przycisku w aplikacji?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Jaką wartość przyjmie etykieta label po wykonaniu podanego kodu, gdy zostanie on uruchomiony po naciśnięciu przycisku w aplikacji?

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Który z algorytmów ma złożoność O(n2)?

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Gdzie są przechowywane informacje w sytuacji korzystania z chmury obliczeniowej?

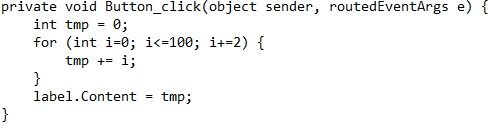

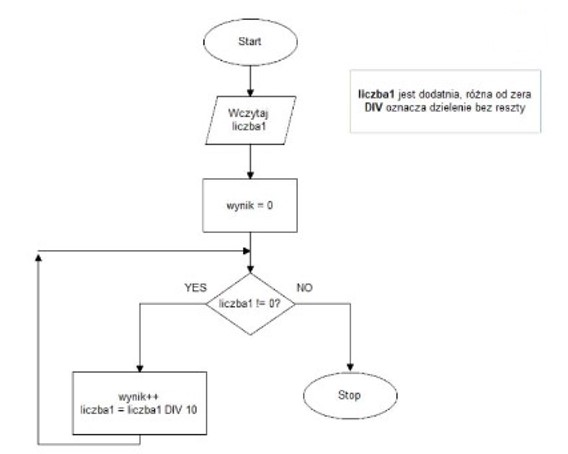

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

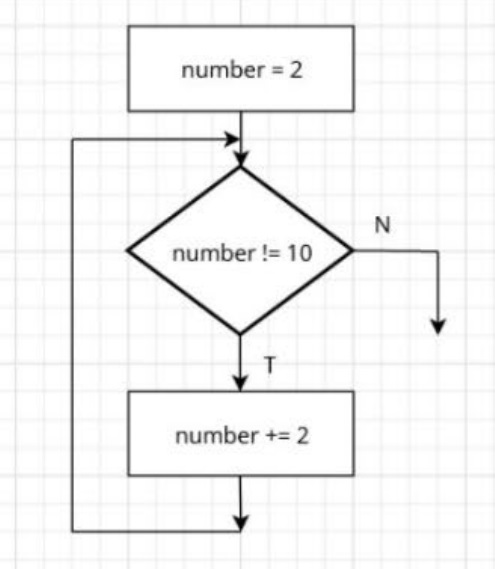

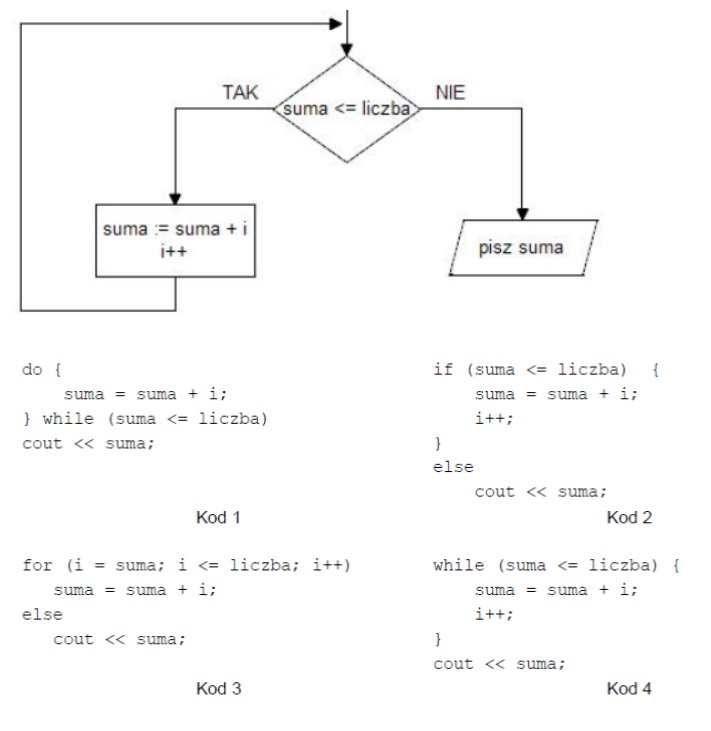

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n2)?

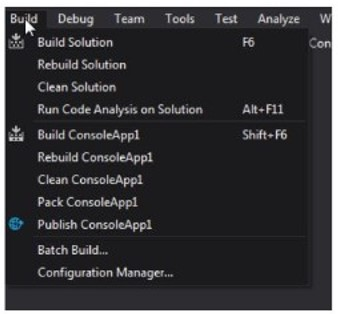

W środowisku do tworzenia aplikacji, gdzie przedstawiono menu, aby usunąć wszystkie pliki tymczasowe oraz wyniki projektu, należy wybrać opcję

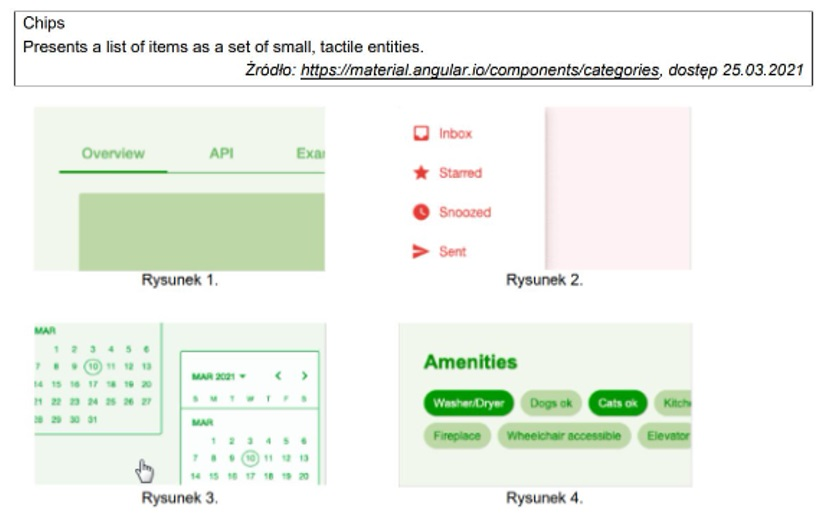

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

Programista umieścił poniższą linię kodu w pliku HTML, aby

| <script src="jquery-3.5.1.min.js"></script> |

Który z podanych terminów najlepiej odnosi się do składnika statycznego w klasie?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

Jakie środowisko deweloperskie jest najczęściej używane do programowania w C#?

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

Jaką liczbę warstw zawiera model TCP/IP?

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

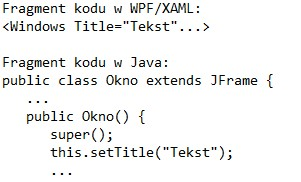

Zaznaczone elementy w przedstawionych obramowaniach mają na celu

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

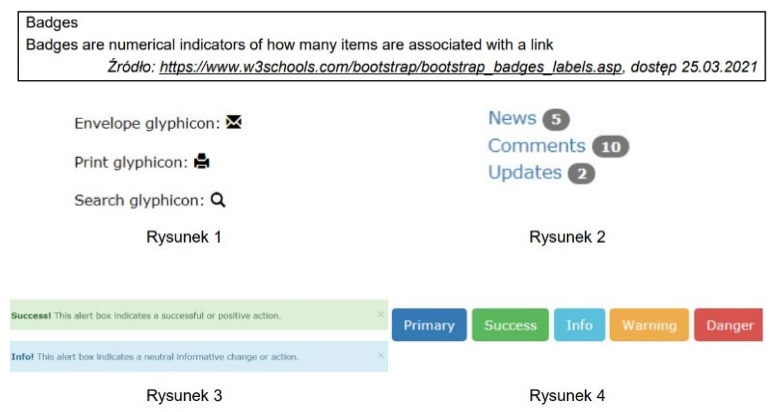

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?

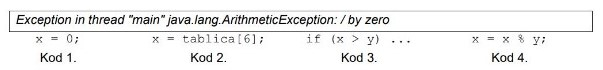

Jakiego kodu dotyczy treść wygenerowana w trakcie działania programu Java?

Zmienna o typie logicznym może mieć następujące wartości:

Który framework jest powszechnie wykorzystywany do tworzenia aplikacji internetowych w języku Python?

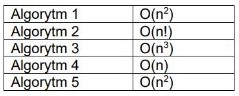

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

Jakie czynności należy wykonać, aby zrealizować zdarzenie kliknięcia na przycisk w aplikacji desktopowej?

Która metoda w obrębie klasy jest uruchamiana automatycznie podczas tworzenia kopii obiektu?

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?

Który z warunków logicznych weryfikuje, czy zmienna całkowita x jest dodatnią liczbą składającą się z dwóch cyfr i jest podzielna przez 4?

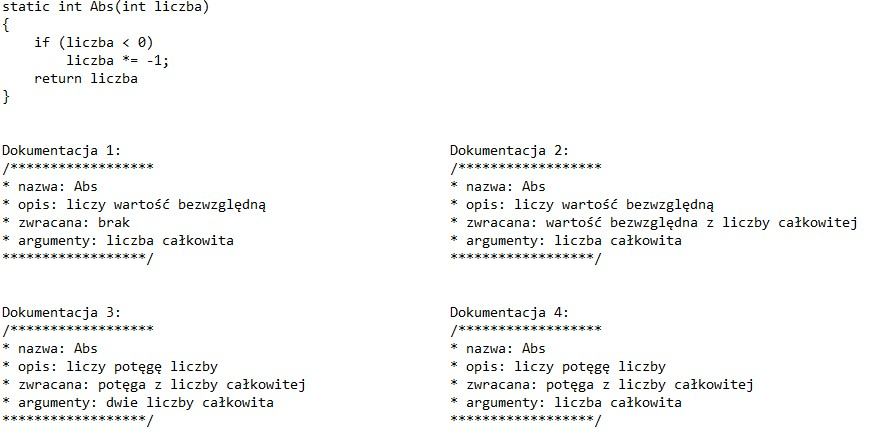

Która z dokumentacji funkcji odpowiada przedstawionemu kodowi źródłowemu?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

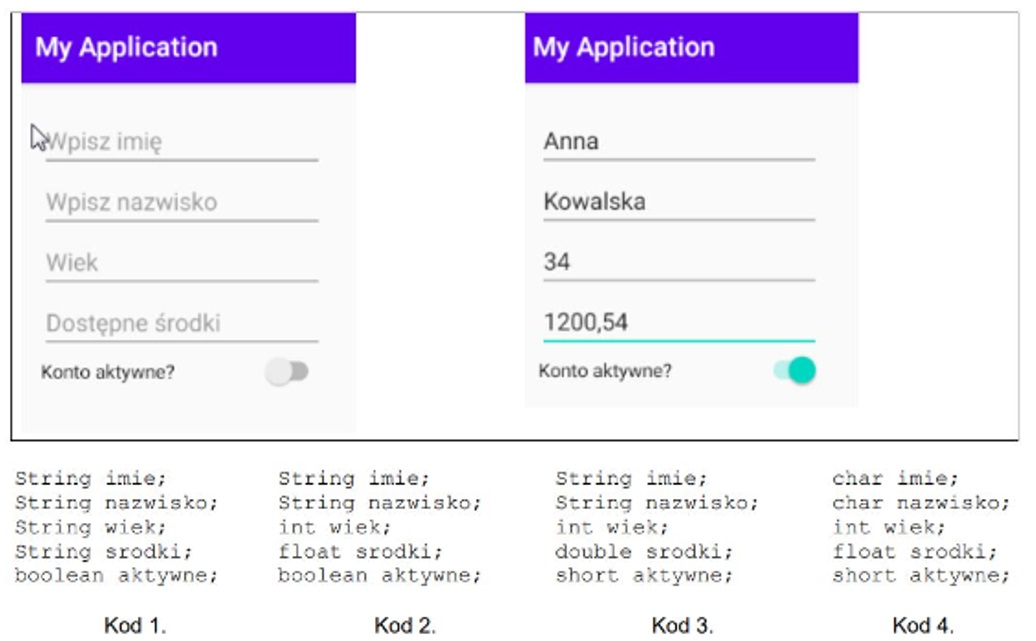

Na zaprezentowanych ilustracjach znajduje się okno aplikacji w wersji początkowej oraz po wprowadzeniu danych. Przyjmując, że pole "Dostępne środki" służy do wprowadzania wartości typu rzeczywistego, wskaż elementy struktury, które najlepiej odpowiadają tym danym?

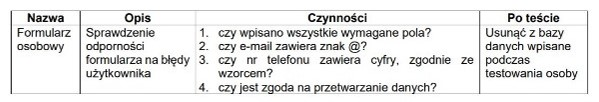

Jaki rodzaj testów można scharakteryzować przedstawionym opisem?

Jakie metody pozwalają na przesłanie danych z serwera do aplikacji front-end?