Pytanie 1

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

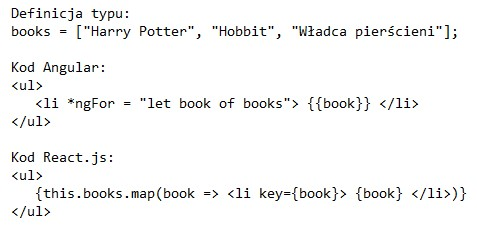

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera

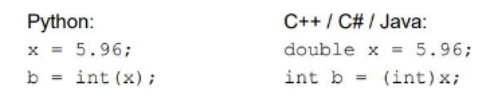

W przypadku przedstawionych kodów źródłowych, które są funkcjonalnie równoważne, wartość, która zostanie zapisana w zmiennej b po wykonaniu operacji, to

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

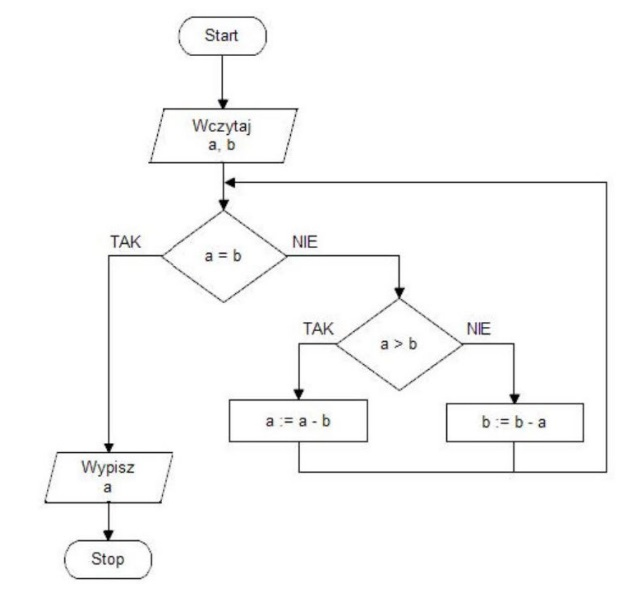

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

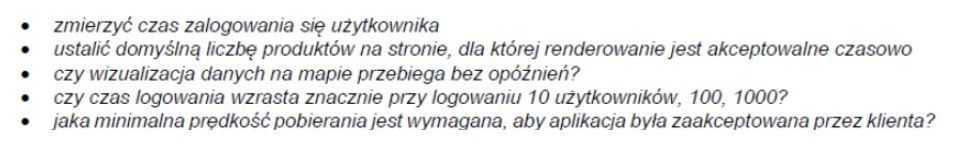

Jakie elementy powinny być uwzględnione w scenariuszu testów aplikacji?

Wykorzystanie typu DECIMAL w MySQL wymaga wcześniejszego określenia długości (liczby cyfr) przed oraz po przecinku. Jak należy to zapisać?

Jaką rolę pełni element statyczny w klasie?

Jakie jest podstawowe użycie metod wirtualnych?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Jakie narzędzie można wykorzystać do stworzenia mobilnej aplikacji cross-platform w języku C#?

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

Co należy do zadań interpretera?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Co to jest dokumentacja instruktażowa programu?

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Który z operatorów w Pythonie umożliwia sprawdzenie, czy dany element należy do listy?

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?

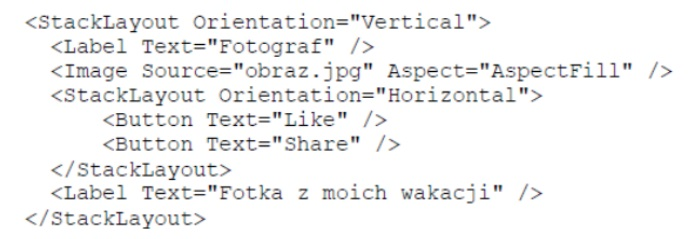

Przeprowadzając analizę kodu interfejsu graficznego napisanego w języku XAML, można zauważyć, że:

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Działania przedstawione w filmie korzystają z narzędzia

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

Dziedziczenie jest używane, gdy zachodzi potrzeba

Jaki środek ochronny najlepiej chroni przed hałasem w biurze?

Który z wymienionych terminów dotyczy klasy, która stanowi podstawę dla innych klas, lecz nie może być tworzona w instancji?

Które z wymienionych stwierdzeń najcelniej opisuje proces uruchamiania aplikacji?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Jakie z wymienionych czynności można zrealizować przy pomocy składnika statycznego danej klasy?