Pytanie 1

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

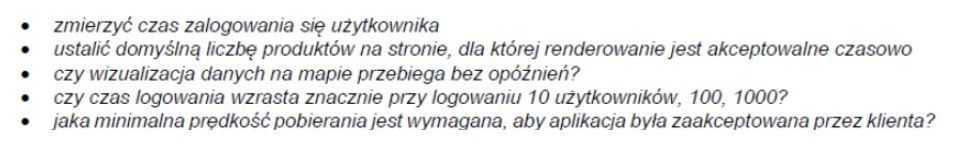

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

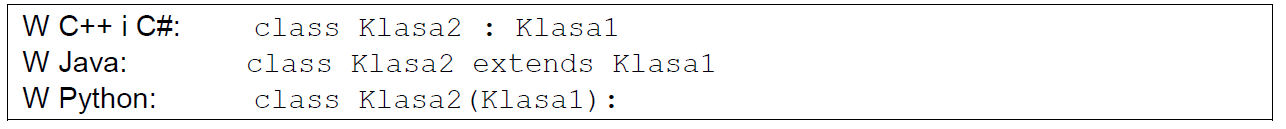

Sposób deklaracji Klasa2 wskazuje, że

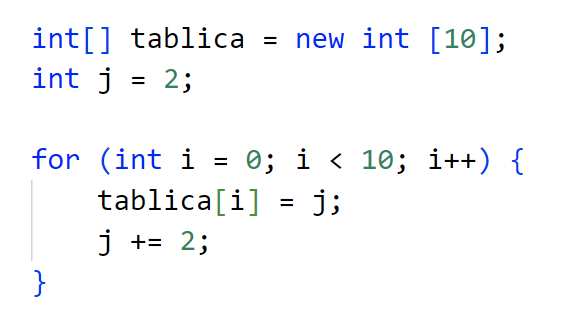

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

Która z poniższych struktur danych jest najbardziej odpowiednia do przechowywania unikalnych elementów?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

Co to jest automatyzacja testowania procesów?

Wskaż właściwość charakterystyczną dla metody abstrakcyjnej?

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Jaką rolę pełni instrukcja throw w języku C++?

Jakie operacje na plikach można uznać za podstawowe?

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

Jakie jest zastosowanie iteratora w zbiorach?

Jaką wydajność posiada sieć, która przesyła 500 MB danych w czasie 10 sekund?

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

W zestawieniu zaprezentowano doświadczenie zawodowe pracowników firmy IT. Do stworzenia aplikacji front-end powinien/powinna zostać wyznaczony/a

| Pracownik | Znajomość technologii lub programów |

|---|---|

| Anna | Inkscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

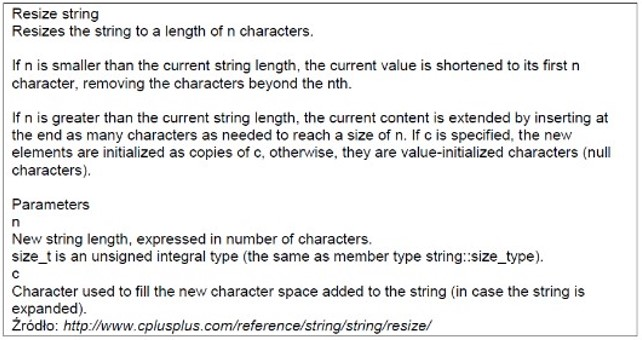

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?

Jakie środowisko deweloperskie jest powszechnie wykorzystywane do produkcji aplikacji webowych w języku Java?

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Jaką funkcję pełnią okna dialogowe niemodalne?

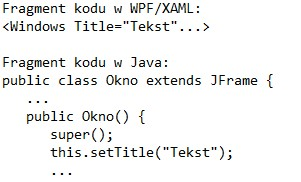

Zaznaczone elementy w przedstawionych obramowaniach mają na celu

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE?

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

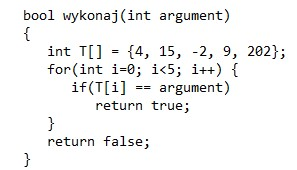

Kod funkcji "wykonaj()" przedstawiony powyżej weryfikuje, czy

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Czym jest klasa w programowaniu obiektowym?

Jakie jest przeznaczenie komentarzy w kodzie źródłowym programu?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

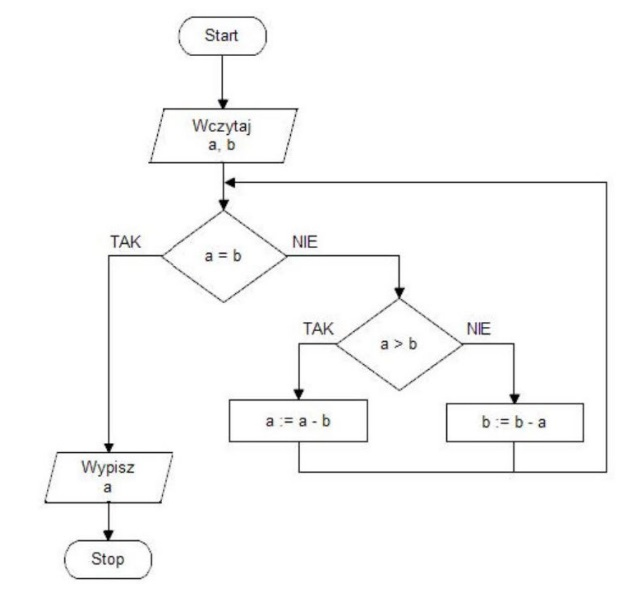

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.