Pytanie 1

Jakie medium transmisyjne używają myszki Bluetooth do interakcji z komputerem?

Wynik: 6/40 punktów (15,0%)

Wymagane minimum: 20 punktów (50%)

Jakie medium transmisyjne używają myszki Bluetooth do interakcji z komputerem?

Aby podłączyć 6 komputerów do sieci przy użyciu światłowodu, potrzebny jest kabel z co najmniej taką ilością włókien:

Program firewall nie zapewnia ochrony przed

Który z protokołów umożliwia szyfrowane połączenia?

ile bajtów odpowiada jednemu terabajtowi?

Jaki pasywny komponent sieciowy powinno się wykorzystać do podłączenia przewodów z wszystkich gniazd abonenckich do panelu krosowniczego umieszczonego w szafie rack?

W celu poprawy efektywności procesora Intel można wykorzystać procesor oznaczony literą

Czym jest prefetching?

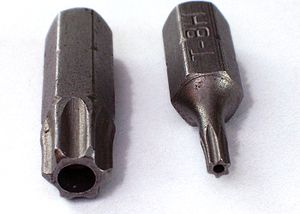

Na ilustracji pokazano komponent, który stanowi część

Instalacja systemów Linux oraz Windows 7 odbyła się bez żadnych problemów. Systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, przy tej samej specyfikacji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Proces zapisywania kluczy rejestru do pliku określamy jako

Jakie jest ciało odpowiedzialne za publikację dokumentów RFC (Request For Comments), które określają zasady rozwoju Internetu?

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

Do przeprowadzenia aktualizacji systemów Linux można zastosować aplikacje

Jaka jest maksymalna liczba hostów, które można przypisać w sieci o adresie IP klasy B?

Brak odpowiedzi na to pytanie.

W systemie Linux plik messages zawiera

Brak odpowiedzi na to pytanie.

Jakie narzędzie służy do delikatnego wyginania blachy obudowy komputera oraz przykręcania śruby montażowej w miejscach trudno dostępnych?

Brak odpowiedzi na to pytanie.

W systemie Windows można przeprowadzić analizę wpływu uruchomionych aplikacji na wydajność komputera, korzystając z polecenia

Brak odpowiedzi na to pytanie.

W systemie Windows Server, możliwość udostępnienia folderu jako zasobu sieciowego, który jest widoczny na stacji roboczej jako dysk oznaczony literą, można uzyskać poprzez realizację czynności

Brak odpowiedzi na to pytanie.

Technik serwisowy zrealizował w ramach zlecenia działania wymienione w zestawieniu. Całkowity koszt zlecenia obejmuje cenę usług wymienionych w zestawieniu oraz wynagrodzenie serwisanta, którego stawka godzinowa wynosi 60,00 zł netto. Oblicz całkowity koszt zlecenia brutto. Stawka VAT na usługi wynosi 23%

| LP | Czynność | Czas wykonania w minutach | Cena usługi netto w zł |

|---|---|---|---|

| 1. | Instalacja i konfiguracja programu | 35 | 20,00 |

| 2. | Wymiana płyty głównej | 80 | 50,00 |

| 3. | Wymiana karty graficznej | 30 | 25,00 |

| 4. | Tworzenie kopii zapasowej i archiwizacja danych | 65 | 45,00 |

| 5. | Konfiguracja rutera | 30 | 20,00 |

Brak odpowiedzi na to pytanie.

Po zainstalowaniu Windows 10, aby skonfigurować połączenie internetowe z ograniczeniem danych, w ustawieniach sieci i Internetu należy ustawić typ połączenia

Brak odpowiedzi na to pytanie.

Jaką usługę wykorzystuje się do automatycznego przypisywania adresów IP do komputerów w sieci?

Brak odpowiedzi na to pytanie.

Mysz bezprzewodowa jest podłączona do komputera, jednak kursor nie porusza się gładko i „skacze” po ekranie. Możliwą przyczyną problemu z urządzeniem może być

Brak odpowiedzi na to pytanie.

Na ilustracji przedstawiono końcówkę wkrętaka typu

Brak odpowiedzi na to pytanie.

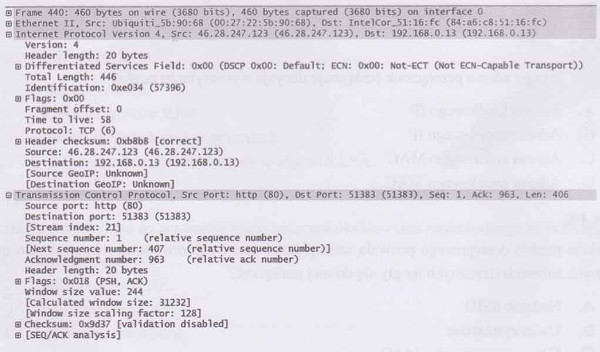

Na podstawie analizy pakietów sieciowych, określ adres IP oraz numer portu, z którego urządzenie otrzymuje odpowiedź?

Brak odpowiedzi na to pytanie.

Która kopia w procesie archiwizacji plików pozostawia oznaczenie archiwizacji?

Brak odpowiedzi na to pytanie.

Wykonanie polecenia attrib +h +s +r przykład.txt w konsoli systemu Windows spowoduje

Brak odpowiedzi na to pytanie.

Główna rola serwera FTP polega na

Brak odpowiedzi na to pytanie.

Z powodu uszkodzenia kabla typu skrętka utracono dostęp między przełącznikiem a stacją roboczą. Który instrument pomiarowy powinno się wykorzystać, aby zidentyfikować i naprawić problem bez wymiany całego kabla?

Brak odpowiedzi na to pytanie.

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Mimo to po uruchomieniu systemu w standardowym trybie klawiatura funkcjonuje prawidłowo. Co to oznacza?

Brak odpowiedzi na to pytanie.

Adres projektowanej sieci należy do klasy C. Sieć została podzielona na 4 podsieci, z 62 urządzeniami w każdej z nich. Która z poniżej wymienionych masek jest adekwatna do tego zadania?

Brak odpowiedzi na to pytanie.

Pamięć, która działa jako pośrednik pomiędzy pamięcią operacyjną a procesorem o dużej prędkości, to

Brak odpowiedzi na to pytanie.

Która karta graficzna nie będzie kompatybilna z monitorem, który posiada złącza pokazane na zdjęciu, przy założeniu, że do podłączenia monitora nie użyjemy adaptera?

Brak odpowiedzi na to pytanie.

Obudowa oraz wyświetlacz drukarki fotograficznej są mocno zabrudzone. Jakie środki należy zastosować, aby je oczyścić bez ryzyka uszkodzenia?

Brak odpowiedzi na to pytanie.

Które z poniższych poleceń w systemie Linux NIE pozwala na przeprowadzenie testów diagnostycznych sprzętu komputerowego?

Brak odpowiedzi na to pytanie.

W systemie Windows, który obsługuje przydziały dyskowe, użytkownik o nazwie Gość

Brak odpowiedzi na to pytanie.

Topologia fizyczna sieci, w której wykorzystywane są fale radiowe jako medium transmisyjne, nosi nazwę topologii

Brak odpowiedzi na to pytanie.

W systemach Windows XP Pro/Windows Vista Business/Windows 7 Pro/Windows 8 Pro, funkcją zapewniającą ochronę danych dla użytkowników dzielących ten sam komputer, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

Brak odpowiedzi na to pytanie.

Który z adresów protokołu IP w wersji 4 jest poprawny pod względem struktury?

Brak odpowiedzi na to pytanie.

Z jakiego oprogramowania NIE można skorzystać, aby przywrócić dane w systemie Windows na podstawie wcześniej wykonanej kopii?

Brak odpowiedzi na to pytanie.