Pytanie 1

Jakie narzędzie służy do zarządzania wersjami?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Jakie narzędzie służy do zarządzania wersjami?

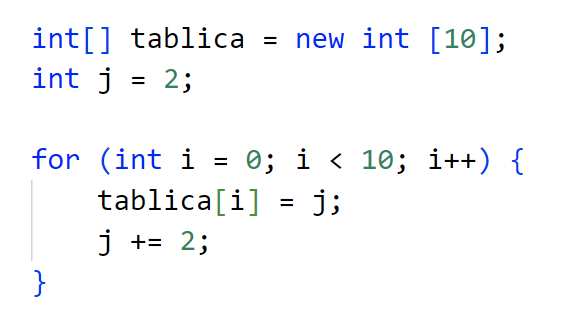

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

Który z wymienionych elementów stanowi przykład złożonego typu danych?

Które z wymienionych środowisk programistycznych jest rekomendowane do developing aplikacji w języku Python z użyciem frameworka Django?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Jak najlepiej przełożyć oczekiwania klienta na dokumentację techniczną dla programistów?

Jaką cechą charakteryzuje się sieć asynchroniczna?

Które z wymienionych stwierdzeń najcelniej opisuje proces uruchamiania aplikacji?

Wskaż algorytm sortowania, który nie jest stabilny?

Co to jest dokumentacja instruktażowa programu?

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?

Jaką rolę odgrywa program Jira?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Jakie operacje na plikach można uznać za podstawowe?

W dwóch przypadkach opisano mechanizm znany jako Binding. Jego celem jest

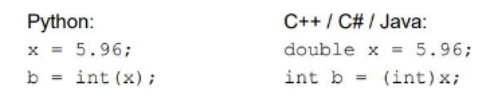

W przypadku przedstawionych kodów źródłowych, które są funkcjonalnie równoważne, wartość, która zostanie zapisana w zmiennej b po wykonaniu operacji, to

Który z wymienionych algorytmów sortowania jest najskuteczniejszy w przypadku dużych zbiorów danych w przeważającej liczbie sytuacji?

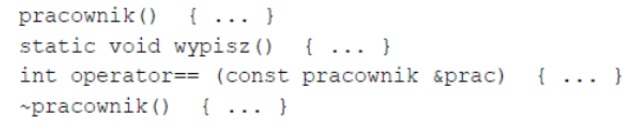

W klasie pracownik zdefiniowano opisane metody. Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści: cout << "Obiekt został usunięty";

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Jakie metody pozwalają na przesłanie danych z serwera do aplikacji front-end?

Która z wymienionych reguł należy do netykiety?

Co to jest wskaźnik w języku C?

Która z poniższych struktur danych jest najbardziej odpowiednia do przechowywania unikalnych elementów?

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

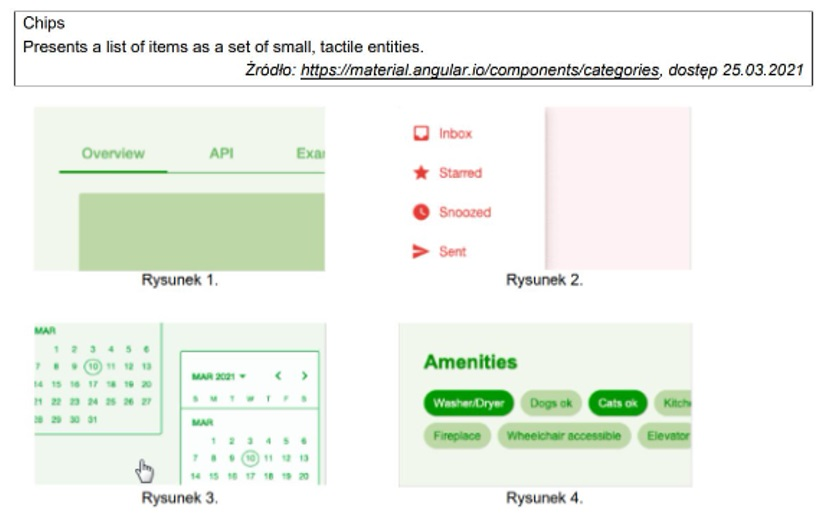

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

Który rodzaj kolekcji pozwala na dostęp do elementów w porządku FIFO (First In First Out)?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

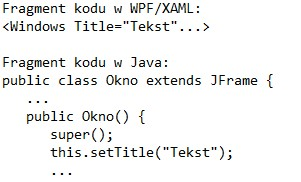

Zaznaczone elementy w przedstawionych obramowaniach mają na celu

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

Termin ryzyko zawodowe odnosi się do

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Jakie są kluczowe zasady WCAG 2.0?

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod: