Pytanie 1

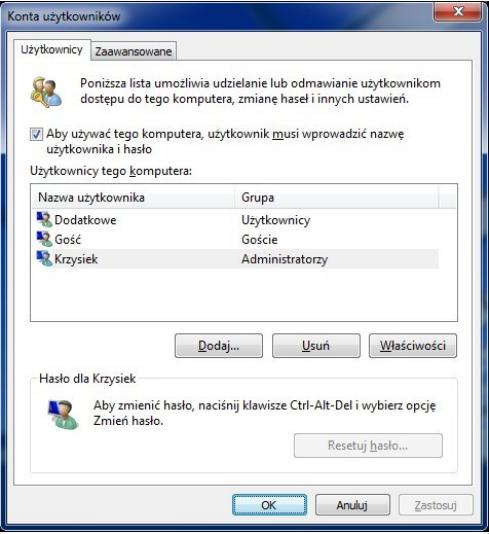

Aby aktywować zaprezentowane narzędzie systemu Windows, konieczne jest użycie komendy

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Aby aktywować zaprezentowane narzędzie systemu Windows, konieczne jest użycie komendy

Którego programu nie można użyć do przywrócenia danych w systemie Windows na podstawie wcześniej wykonanej kopii?

Jakie zdanie charakteryzuje SSH Secure Shell?

"Gorące podłączenie" ("Hot plug") oznacza, że urządzenie, które jest podłączane, ma

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, należy umieścić kabel dołączony do drukarki w porcie

W systemie Linux plik ma przypisane uprawnienia 765. Jakie działania może wykonać grupa związana z tym plikiem?

Komputer, którego serwis ma być wykonany u klienta, nie odpowiada na naciśnięcie przycisku POWER. Jakie powinno być pierwsze zadanie w planie działań związanych z identyfikacją i naprawą tej awarii?

Jakie jest najbardziej typowe dla topologii gwiazdy?

Które z urządzeń nie powinno być serwisowane podczas korzystania z urządzeń antystatycznych?

Aby zabezpieczyć komputery w lokalnej sieci przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

Urządzenie sieciowe działające w trzeciej warstwie modelu ISO/OSI, obsługujące adresy IP, to

Gdzie w systemie Linux umieszczane są pliki specjalne urządzeń, które są tworzone podczas instalacji sterowników?

Jakie polecenie jest używane do monitorowania statystyk protokołów TCP/IP oraz bieżących połączeń sieciowych w systemach operacyjnych z rodziny Windows?

Jakie polecenie w systemach Windows/Linux jest zazwyczaj wykorzystywane do monitorowania trasy pakietów w sieciach IP?

Prawo majątkowe przysługujące twórcy programu komputerowego

W czterech różnych sklepach ten sam model komputera oferowany jest w różnych cenach. Gdzie można go kupić najtaniej?

Do jakich celów powinno się aktywować funkcję RMON (Remote Network Monitoring) w przełączniku?

W systemie Windows 7 narzędzie linii poleceń Cipher.exe jest wykorzystywane do

Aby zidentyfikować, który program najbardziej obciąża CPU w systemie Windows, należy otworzyć program

Technik serwisowy, po przeprowadzeniu testu na serwerze NetWare, otrzymał informację, że obiekt dysponuje prawem

W jakim miejscu są zapisane dane dotyczące kont użytkowników domenowych w systemach Windows Server?

Która edycja systemu operacyjnego Windows Server 2008 charakteryzuje się najmniej rozbudowanym interfejsem graficznym?

Składnikiem systemu Windows 10, który zapewnia ochronę użytkownikom przed zagrożeniami ze strony złośliwego oprogramowania, jest program

Jakie są poszczególne elementy adresu globalnego IPv6 typu unicast pokazane na ilustracji?

| IPv6 | ||

|---|---|---|

| 1 | 2 | 3 |

| 48 bitów | 16 bitów | 64 bity |

W jakim oprogramowaniu trzeba zmienić konfigurację, aby użytkownik mógł wybrać z listy i uruchomić jeden z różnych systemów operacyjnych zainstalowanych na swoim komputerze?

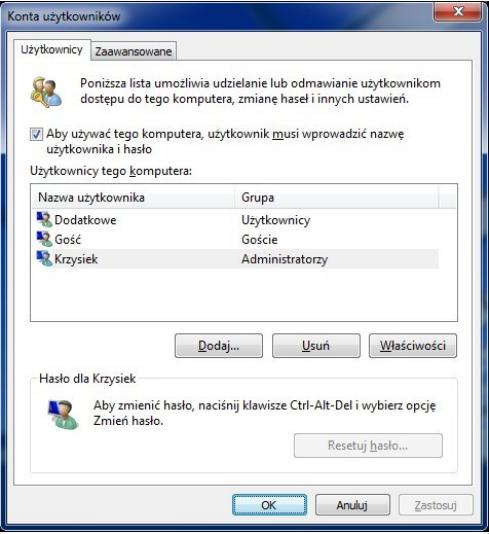

Jaki adres IP został przypisany do hosta na interfejsie sieciowym eth0?

Program, który nie jest przeznaczony do analizy stanu komputera to

Jeden długi oraz dwa krótkie sygnały dźwiękowe BIOS POST od firm AMI i AWARD wskazują na wystąpienie błędu

Graficzny symbol ukazany na ilustracji oznacza

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?

Kluczowe znaczenie przy tworzeniu stacji roboczej dla wielu wirtualnych maszyn ma

Przyczyną niekontrolowanego wypełnienia przestrzeni na dysku może być

Skaner, który został przedstawiony, należy podłączyć do komputera za pomocą złącza

Jaką minimalną ilość pamięci RAM powinien posiadać komputer, aby możliwe było zainstalowanie 32-bitowego systemu operacyjnego Windows 7 i praca w trybie graficznym?

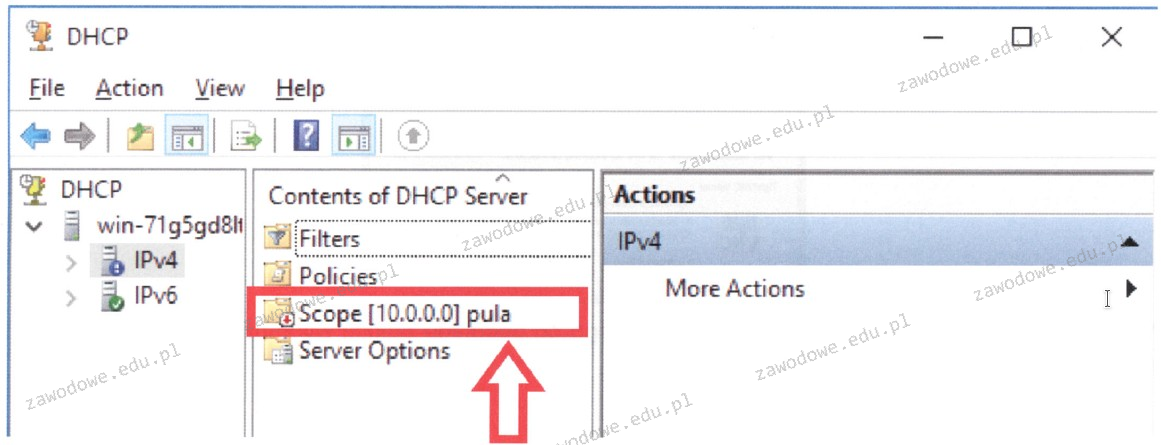

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

Podczas skanowania reprodukcji obrazu z magazynu, na skanie pojawiły się regularne wzory, zwane morą. Jaką funkcję skanera należy zastosować, aby pozbyć się mory?

Wykorzystane kasety od drukarek powinny być

Do pielęgnacji elementów łożyskowych oraz ślizgowych w urządzeniach peryferyjnych wykorzystuje się

Na ilustracji zaprezentowano układ

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera