Pytanie 1

Jakie narzędzie w systemie Windows Server umożliwia zarządzanie zasadami grupy?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Jakie narzędzie w systemie Windows Server umożliwia zarządzanie zasadami grupy?

Jakie urządzenie powinno się zastosować do przeprowadzenia testu POST dla komponentów płyty głównej?

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600m?

Podczas procesu zamykania systemu operacyjnego na wyświetlaczu pojawił się błąd, znany jako bluescreen 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN - nieudane zakończenie pracy systemu, spowodowane brakiem pamięci. Co może sugerować ten błąd?

Wskaż komponent, który nie jest zgodny z płytą główną o parametrach przedstawionych w tabeli.

Shareware to typ licencji, który opiera się na

CommView oraz WireShark to aplikacje wykorzystywane do

Redukcja liczby jedynek w masce pozwoli na zaadresowanie

W jednostce ALU do rejestru akumulatora wprowadzono liczbę dziesiętną 600. Jak wygląda jej reprezentacja w systemie binarnym?

Jakie będzie całkowite koszty materiałów potrzebnych do zbudowania sieci lokalnej dla 6 komputerów, jeśli do realizacji sieci wymagane są 100 m kabla UTP kat. 5e oraz 20 m kanału instalacyjnego? Ceny komponentów sieci zostały przedstawione w tabeli

| Elementy sieci | j.m. | cena brutto |

|---|---|---|

| Kabel UTP kat. 5e | m | 1,00 zł |

| Kanał instalacyjny | m | 8,00 zł |

| Gniazdo komputerowe | szt. | 5,00 zł |

Podaj polecenie w systemie Windows Server, które umożliwia usunięcie jednostki organizacyjnej z katalogu.

Na dysku obok systemu Windows zainstalowano system Linux Ubuntu. W celu ustawienia kolejności uruchamiania systemów operacyjnych, konieczna jest modyfikacja zawartości

Element elektroniczny przedstawiony na ilustracji to

Jakie polecenie w terminalu systemu operacyjnego Microsoft Windows wyświetla dane dotyczące wszystkich zasobów udostępnionych na komputerze lokalnym?

Na ilustracji ukazano port w komputerze, który służy do podłączenia

Które z urządzeń nie powinno być serwisowane podczas korzystania z urządzeń antystatycznych?

W systemie Windows powiązanie rozszerzeń plików z odpowiednimi programami realizuje się za pomocą polecenia

Aby uruchomić edytor rejestru w systemie Windows, należy skorzystać z narzędzia

Jakie jest ciało odpowiedzialne za publikację dokumentów RFC (Request For Comments), które określają zasady rozwoju Internetu?

Jakie urządzenie sieciowe funkcjonuje w warstwie fizycznej modelu ISO/OSI, transmitując sygnał z jednego portu do wszystkich pozostałych portów?

Rodzajem pamięci RAM, charakteryzującym się minimalnym zużyciem energii, jest

Komenda dsadd pozwala na

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

Który z wymienionych składników zalicza się do elementów pasywnych sieci?

Który aplet w panelu sterowania systemu Windows 7 pozwala na ograniczenie czasu, jaki użytkownik spędza przed komputerem?

Jaka jest maksymalna ilość pamięci RAM w GB, do której może uzyskać dostęp 32-bitowa wersja systemu Windows?

Jakie jednostki stosuje się do wyrażania przesłuchu zbliżonego NEXT?

Jakie narzędzie jest używane do zakończenia skrętki przy pomocy wtyku 8P8C?

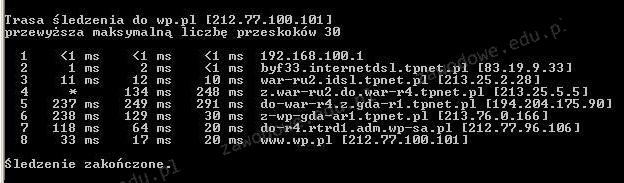

Jaki wynik działania którego z poleceń w systemie Windows jest zaprezentowany na rysunku?

Jaki jest pełny adres do logowania na serwer FTP o nazwie ftp.nazwa.pl?

W komputerze zainstalowano nowy dysk twardy o pojemności 8 TB i podzielono go na dwie partycje, z których każda ma 4 TB. Jaki typ tablicy partycji powinien być zastosowany, aby umożliwić takie partycjonowanie?

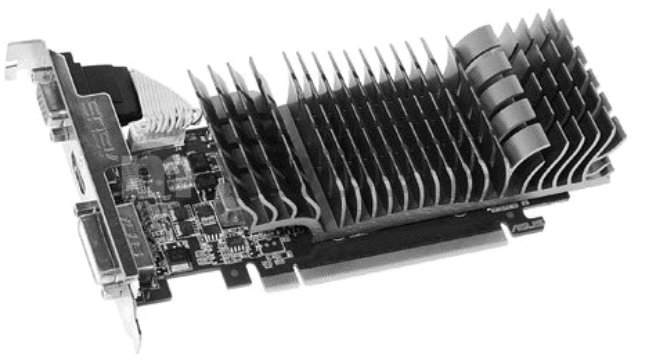

Karta rozszerzeń zaprezentowana na rysunku ma system chłodzenia

W systemie Linux, gdzie przechowywane są hasła użytkowników?

Podczas wymiany uszkodzonej karty graficznej, która współpracowała z monitorem posiadającym jedynie wejście analogowe, jaką kartę należy wybrać?

Podaj nazwę funkcji przełącznika, która pozwala na przypisanie wyższego priorytetu dla transmisji VoIP?

Który kabel powinien być użyty do budowy sieci w lokalach, gdzie występują intensywne pola zakłócające?

Jakie jest najbardziej typowe dla topologii gwiazdy?

W jakiej warstwie modelu ISO/OSI wykorzystywane są adresy logiczne?

Jakiego typu macierz RAID nie zapewnia odporności na awarie żadnego z dysków tworzących jej strukturę?

Niskopoziomowe formatowanie dysku IDE HDD polega na