Pytanie 1

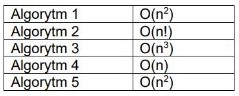

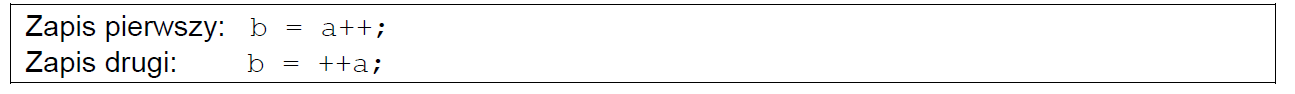

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

Jakie narzędzie umożliwia testowanie API w aplikacjach internetowych?

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

Jakie składniki powinien mieć plan projektu?

Jakie oprogramowanie służy jako przykład programu do komunikacji audio-wideo?

W systemie RGB kolor Pale Green przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Jakie cechy posiada kod dopełniający do dwóch?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

W jaki sposób można załadować tylko komponent z biblioteki React?

Jakie jest przeznaczenie polecenia "git merge"?

Wskaż właściwość charakterystyczną dla metody abstrakcyjnej?

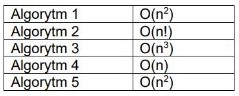

Który fragment kodu ilustruje zastosowanie rekurencji?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

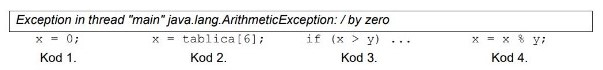

Które z wymienionych poniżej błędów podczas wykonywania programu można obsłużyć poprzez zastosowanie wyjątków?

Jakie z poniższych narzędzi wspomaga projektowanie interfejsu użytkownika w aplikacjach mobilnych?

Jakie jest główne zadanie portali społecznościowych?

Jakie mogą być konsekwencje długotrwałego narażenia na hałas w pracy?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

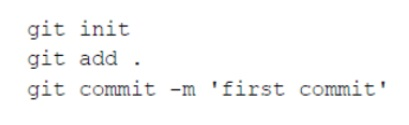

Jakie narzędzie służy do zarządzania wersjami?

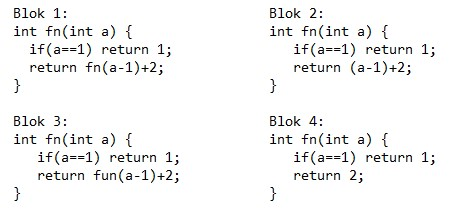

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Który z wymienionych typów testów najlepiej ocenia odporność aplikacji na intensywne obciążenie?

W zestawieniu przedstawiono doświadczenie zawodowe członków zespołu IT. Osobą odpowiedzialną za stworzenie aplikacji front-end powinna być:

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Który z wymienionych elementów NIE stanowi części instrukcji dla użytkownika programu?

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

Czym jest klasa w programowaniu obiektowym?

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

Który z wymienionych typów danych należy do typu logicznego?

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?

Jaką istotną właściwość ma algorytm rekurencyjny?

Jakie jest podstawowe zadanie konstruktora w klasie?

Jaką wartość jest w stanie przechować tablica jednowymiarowa?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm