Pytanie 1

Jakie jest główne zadanie debuggera w środowisku programowania?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Jakie jest główne zadanie debuggera w środowisku programowania?

W klasie o nazwie samochod przypisano atrybuty: marka, rocznik, parametry[]. Atrybuty te powinny zostać zdefiniowane jako

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje WPF?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

W jakim języku został stworzony framework Angular?

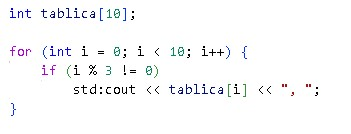

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

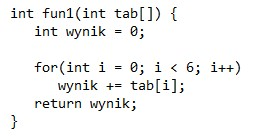

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w sposób następujący: int tablica[6] = {3,4,2,4,10,0};?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?

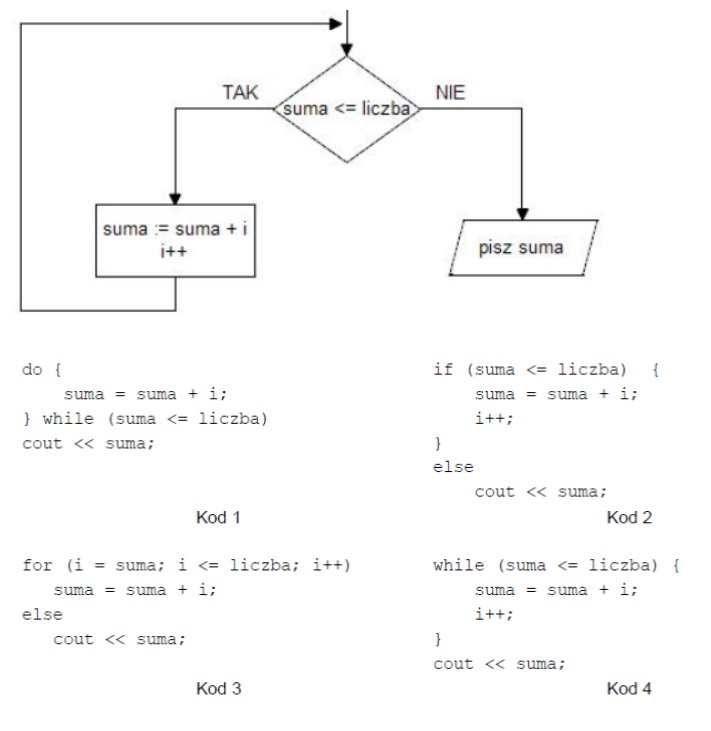

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Który z wymienionych parametrów określa prędkość procesora?

Które z wymienionych poniżej błędów podczas wykonywania programu można obsłużyć poprzez zastosowanie wyjątków?

Który framework jest powszechnie wykorzystywany do tworzenia aplikacji internetowych w języku Python?

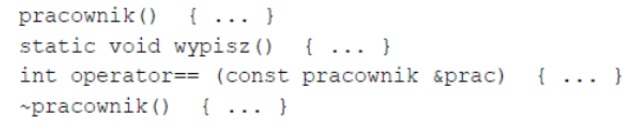

W klasie pracownik zdefiniowano opisane metody. Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści: cout << "Obiekt został usunięty";

Która zasada zwiększa bezpieczeństwo w sieci?

Jaki język programowania został stworzony z myślą o tworzeniu aplikacji na system Android?

Wynik dodawania liczb binarnych 1101 i 1001 to

Jednym z rodzajów testów funkcjonalnych, które można przeprowadzić na aplikacji webowej, jest ocena

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

Wskaż typy numeryczne o stałej precyzji

Który z objawów może sugerować zawał serca?

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?