Pytanie 1

Który z etapów umożliwia zwiększenie efektywności aplikacji przed jej wydaniem?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Który z etapów umożliwia zwiększenie efektywności aplikacji przed jej wydaniem?

Jakie znaczenie ma polimorfizm w programowaniu obiektowym?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

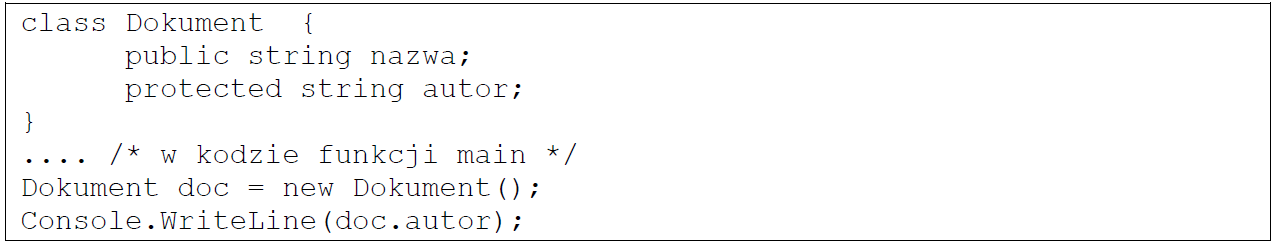

Które z wymienionych atrybutów klasy mogą być dostępne wyłącznie w obrębie tej klasy oraz jej klas potomnych?

Który z poniższych aspektów najdokładniej określa cel realizacji projektu?

Jaką kategorię reprezentuje typ danych "array"?

Jakie jest podstawowe zadanie konstruktora w klasie?

Jakie środowisko jest natywne do tworzenia aplikacji desktopowych w języku C#?

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Który z języków programowania jest powszechnie stosowany do tworzenia interfejsów użytkownika przy użyciu XAML?

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Dziedziczenie jest używane, gdy zachodzi potrzeba

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

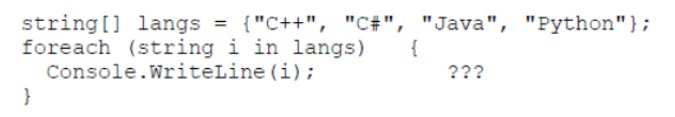

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzoną w tej linii?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Co to jest wskaźnik w języku C?

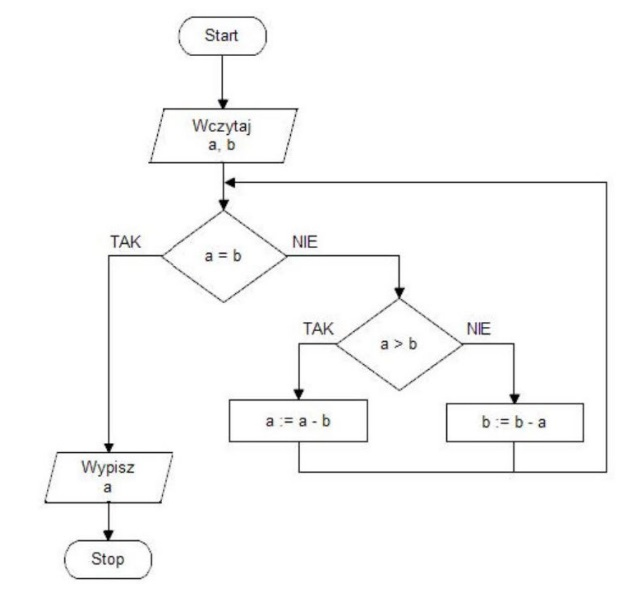

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

Jaka jest składnia komentarza jednoliniowego w języku Python?

Która z wymienionych cech dotyczy klasy statycznej?

Jakie jest przeznaczenie polecenia "git merge"?

Która z wymienionych właściwości odnosi się do klasy pochodnej?

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Jakie mogą być konsekwencje długotrwałego narażenia na hałas w pracy?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

Jaką technologię stosuje się do powiązania aplikacji internetowej z systemem baz danych?

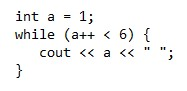

Po uruchomieniu podanego kodu w języku C++ w konsoli pojawi się ciąg liczb

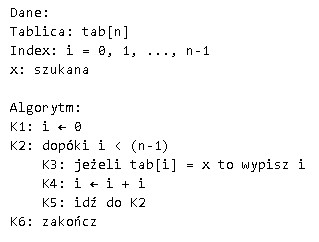

Jaką złożoność obliczeniową posiada podany algorytm?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Jakie są kluczowe zasady WCAG 2.0?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Jakie są główne cechy architektury klient-serwer?

Który z wymienionych algorytmów sortowania jest najskuteczniejszy w przypadku dużych zbiorów danych w przeważającej liczbie sytuacji?

Jakie jest źródło błędu w podanym kodzie przez programistę?

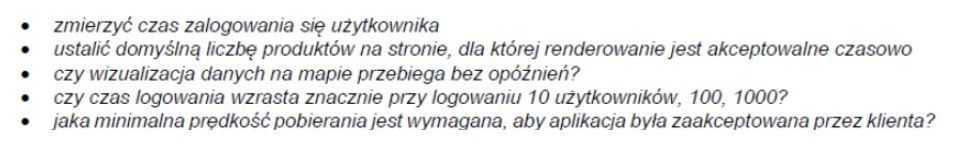

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik: