Pytanie 1

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Jak wygląda kod uzupełnienia do dwóch dla liczby -5 w formacie binarnym przy użyciu 8 bitów?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Jak zrealizować definiowanie własnego wyjątku w języku C++?

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

Termin ryzyko zawodowe odnosi się do

Wskaż algorytm sortowania, który nie jest stabilny?

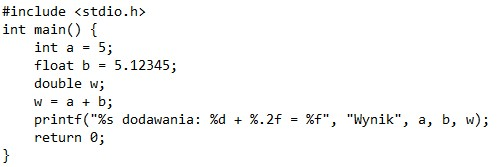

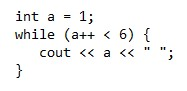

Po uruchomieniu podanego kodu w języku C++ na konsoli zobaczymy następujący tekst:

Wskaź rodzaj testowania, które realizuje się w trakcie tworzenia kodu źródłowego?

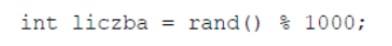

W języku C++, zakładając, że przedstawiony fragment kodu poprawnie się skompiluje i zostanie wykonany, to zmiennej liczba przypisana zostanie wartość

Jakie jest zastosowanie języka XAML przy tworzeniu aplikacji desktopowych?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Jakie działanie związane z klasą abstrakcyjną jest niedozwolone?

Zmienna o typie logicznym może mieć następujące wartości:

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Jakie jest przeznaczenie polecenia "git merge"?

Jakie jest główne zadanie ochrony danych osobowych?

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

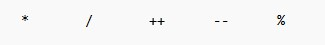

Zestaw operatorów, który został przedstawiony, należy do kategorii operatorów

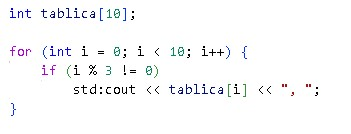

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Jakie metody można wykorzystać do przechowywania informacji o użytkownikach w aplikacji mobilnej na systemie Android?

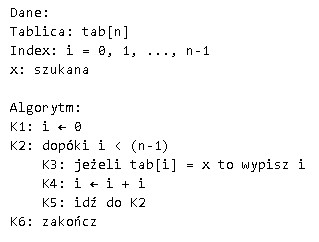

Jaką złożoność obliczeniową posiada podany algorytm?

Jaką właściwość ma sieć synchroniczna?

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

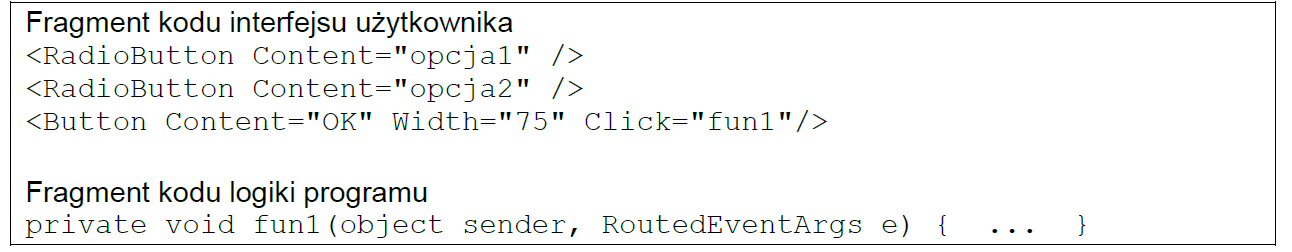

W pokazanych fragmentach kodu zdefiniowano funkcję pod nazwą fun1. W tej funkcji należy zaimplementować obsługę

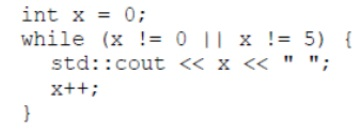

W zaprezentowanym fragmencie kodu występuje błąd logiczny. Na czym on polega?

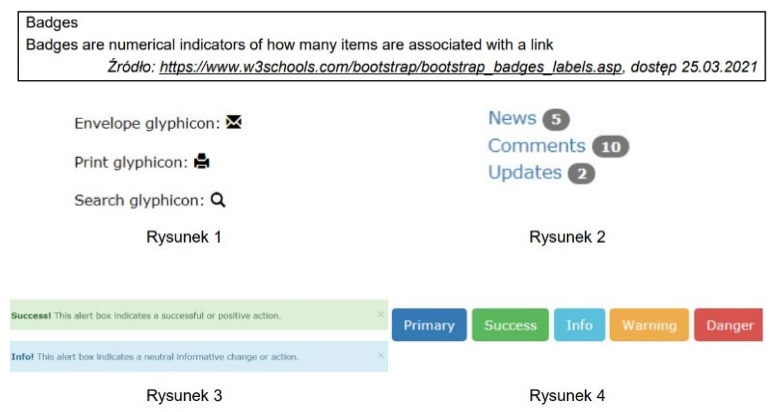

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Jaką funkcję pełni operator "|" w języku C++?

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

Po uruchomieniu podanego kodu w języku C++ w konsoli pojawi się ciąg liczb

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?