Pytanie 1

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Jaką funkcję pełni operator "|" w języku C++?

Jakie stwierdzenie najlepiej tłumaczy cel podziału programu na funkcje (metody)?

Który rodzaj kolekcji pozwala na dostęp do elementów w porządku FIFO (First In First Out)?

Wynik dodawania liczb binarnych 1101 i 1001 to

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

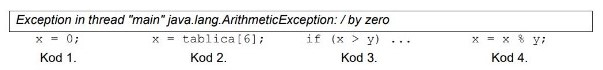

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Co należy zrobić w sytuacji silnego krwawienia z rany?

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

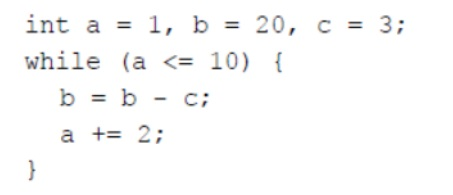

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

Co to jest dokumentacja instruktażowa programu?

Który z języków programowania jest najczęściej wykorzystywany do budowania aplikacji internetowych po stronie serwera?

Jakie składniki powinien mieć plan projektu?

Jak najlepiej przełożyć oczekiwania klienta na dokumentację techniczną dla programistów?

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Jakie jest wyjście działania kompilatora?

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

Który z wymienionych objawów może sugerować nagłe zagrożenie dla zdrowia?

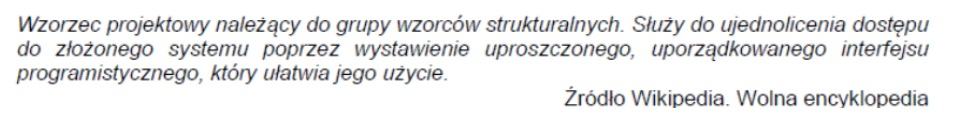

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje WPF?

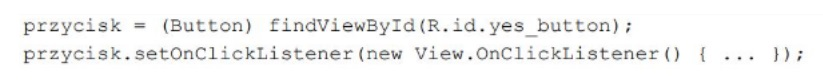

Zamieszczony fragment kodu w Android Studio wdraża metodę nasłuchującą dla obsługi zdarzenia:

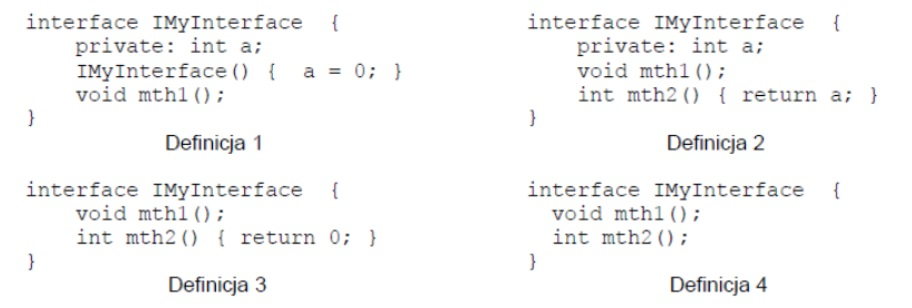

Jakie jest poprawne określenie interfejsu (szablonu klasy) w języku Java?

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?

Jaki framework jest powszechnie wykorzystywany do rozwijania aplikacji desktopowych w języku C++?

Jaką rolę pełni instrukcja throw w języku C++?

Diagramem, który służy do śledzenia realizacji zadań przez członków zespołu projektowego, może być

Który z wymienionych dokumentów jest najczęściej stosowany w zarządzaniu pracą zespołu Scrum?

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

Jaką właściwość ma sieć synchroniczna?

Jaką kategorię reprezentuje typ danych "array"?

Zaproponowany fragment kodu w Android Studio realizuje metodę nasłuchującą do obsługi wydarzenia

Jakie jest podstawowe założenie normalizacji krajowej?

Które z wymienionych sformułowań najlepiej definiuje oprogramowanie typu ransomware?

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?

Który z wymienionych poniżej przykładów ilustruje użycie systemu informatycznego w działalności gospodarczej?

Jednym z elementów, które mają zostać zaimplementowane w aplikacji, jest możliwość cofnięcia ostatnich działań do 20 operacji wstecz (undo). Struktura danych, która jest odpowiednia do tego celu i pozwala na dostęp tylko do ostatnio dodanego elementu, to:

Które z wymienionych stwierdzeń najcelniej opisuje proces uruchamiania aplikacji?

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?