Pytanie 1

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

Czym jest klasa w programowaniu obiektowym?

Który z protokołów w modelu TCP/IP odpowiada za pewne przesyłanie danych?

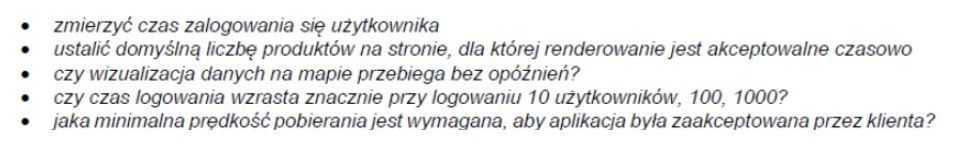

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Który z poniższych opisów najlepiej charakteryzuje system informatyczny?

Jaką rolę odgrywa destruktor w definicji klasy?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Jakie czynniki powinny być brane pod uwagę podczas organizacji zasobów ludzkich w projekcie?

W jaki sposób określa się wypadek związany z pracą?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Który z wymienionych parametrów dysku twardego ma największy wpływ na jego wydajność?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Który z wymienionych elementów interfejsu użytkownika jest charakterystyczny dla aplikacji działającej na komputerze?

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

Co oznacza walidacja kodu programu?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

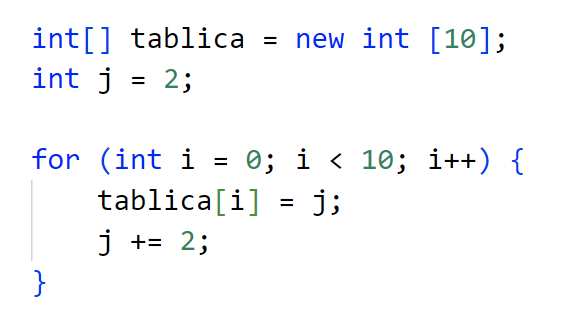

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

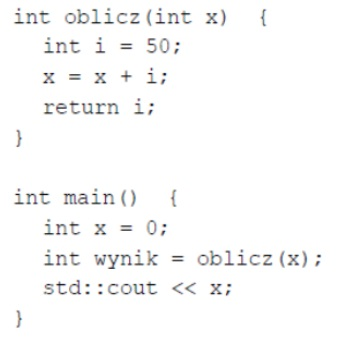

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość O zamiast 50?

Które z podanych logo reprezentuje narzędzie, które nie jest używane do tworzenia aplikacji mobilnych?

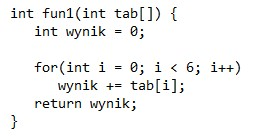

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w sposób następujący: int tablica[6] = {3,4,2,4,10,0};?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

Co to jest dokumentacja instruktażowa programu?

Jakie jest przeznaczenie polecenia "git merge"?

Jakie są główne cechy architektury klient-serwer?

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Jakie zdarzenie jest wywoływane, gdy kliknięta zostaje myszą nieaktywna kontrolka lub okno?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Które z poniższych stwierdzeń najlepiej charakteryzuje tablicę asocjacyjną?

W zestawieniu przedstawiono doświadczenie zawodowe członków zespołu IT. Osobą odpowiedzialną za stworzenie aplikacji front-end powinna być:

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Który aspekt projektu aplikacji jest kluczowy dla zabezpieczenia danych użytkowników?

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?