Pytanie 1

Jednym z rezultatów wykonania poniższego polecenia jest ```sudo passwd -n 1 -x 5 test```

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jednym z rezultatów wykonania poniższego polecenia jest ```sudo passwd -n 1 -x 5 test```

Urządzenie sieciowe funkcjonujące w trzeciej warstwie modelu ISO/OSI, posługujące się adresami IP, to

Aby w systemie Windows nadać użytkownikowi możliwość zmiany czasu systemowego, potrzebna jest przystawka

W systemach Windows istnieje możliwość przypisania użytkownika do dowolnej grupy za pomocą panelu

Wpis przedstawiony na ilustracji w dzienniku zdarzeń klasyfikowany jest jako zdarzenie typu

Wykonanie polecenia fsck w systemie Linux będzie skutkować

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

W systemie Linux można uzyskać listę wszystkich założonych kont użytkowników, wykorzystując polecenie

/dev/sda: Czas odczytu z pamięci podręcznej: 18100 MB w 2.00 sekundy = 9056.95 MB/sek. Przedstawiony wynik wykonania polecenia systemu Linux jest używany do diagnostyki

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Według specyfikacji JEDEC standardowe napięcie zasilania modułów RAM DDR3L o niskim napięciu wynosi

Określ zakres adresów IP z klasy A, który wykorzystywany jest do adresacji prywatnej w sieciach komputerowych?

Termin "10 W" w dokumentacji technicznej dotyczącej głośnika komputerowego wskazuje na jego

Złącze widoczne na obrazku pozwala na podłączenie

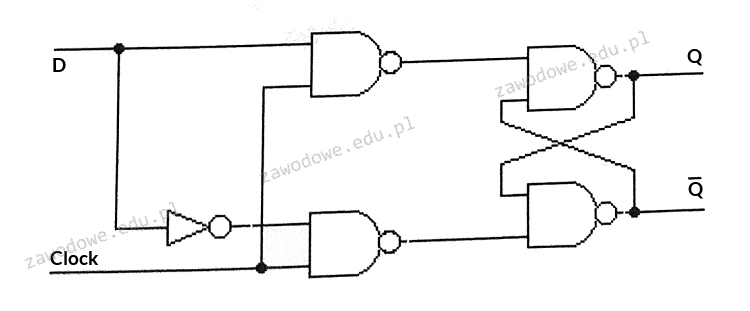

Jak wygląda schemat połączeń bramek logicznych?

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

Wskaż program do składu publikacji

Który z podanych adresów IP v.4 należy do klasy C?

Który z protokołów umożliwia szyfrowane połączenia?

Jakie oprogramowanie służy do sprawdzania sterowników w systemie Windows?

Wynikiem dodawania dwóch liczb binarnych 1101011 oraz 1001001 jest liczba w systemie dziesiętnym

Najskuteczniejszym zabezpieczeniem sieci bezprzewodowej jest

W systemie Linux, polecenie usermod -s dla danego użytkownika umożliwia

Wtyczka zaprezentowana na fotografii stanowi element obwodu elektrycznego zasilającego

Jaką maksymalną ilość rzeczywistych danych można przesłać w ciągu 1 sekundy przez łącze synchroniczne o wydajności 512 kbps, bez użycia sprzętowej i programowej kompresji?

Protokół stosowany w sieciach komputerowych do zarządzania zdalnym terminalem w modelu klient-serwer, który nie gwarantuje bezpieczeństwa przekazywanych danych i funkcjonuje tylko w formacie tekstowym, to

Jakie polecenie uruchamia edytor polityk grup w systemach z rodziny Windows Server?

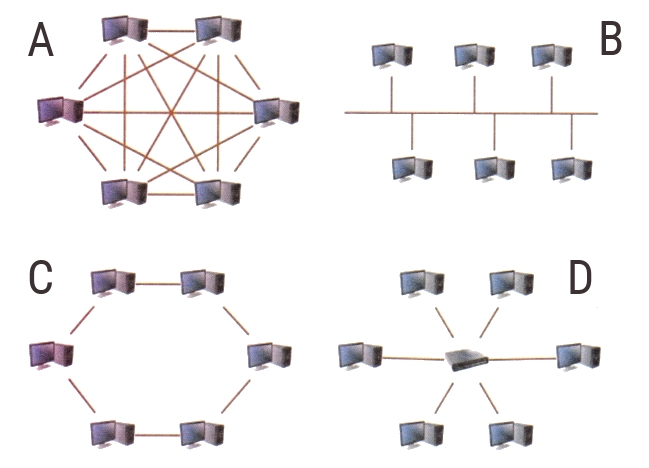

Która z przedstawionych na rysunkach topologii jest topologią siatkową?

Jaką klasę reprezentuje adres IPv4 w postaci binarnej 00101000 11000000 00000000 00000001?

Jaką konfigurację sieciową może posiadać komputer, który należy do tej samej sieci LAN co komputer z adresem 192.168.1.10/24?

W systemie Linux uprawnienia pliku wynoszą 541. Właściciel ma możliwość:

Określ rezultat wykonania zamieszczonego polecenia.

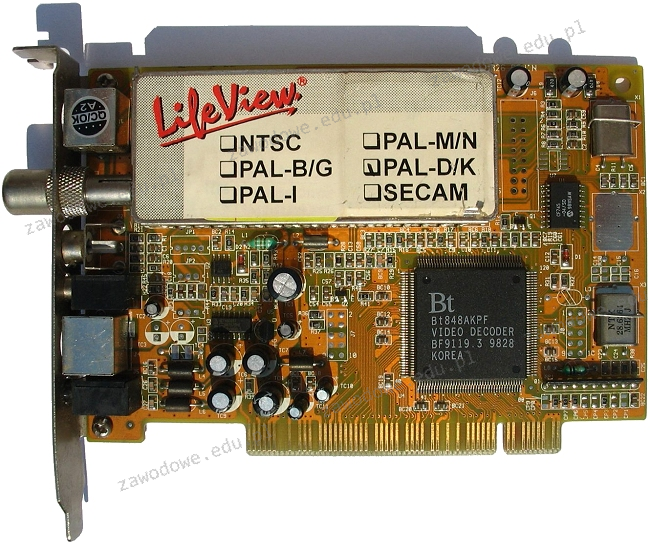

Zainstalowanie w komputerze przedstawionej karty pozwoli na

Jaką wartość liczbową ma BACA zapisaną w systemie heksadecymalnym?

Ataki mające na celu zakłócenie funkcjonowania aplikacji oraz procesów działających w urządzeniu sieciowym określane są jako ataki typu

Aby sprawdzić minimalny czas ważności hasła w systemie Windows, stosuje się polecenie

Okablowanie pionowe w sieci strukturalnej łączy się

Jaki rodzaj kabla powinien być użyty do podłączenia komputera w miejscu, gdzie występują zakłócenia elektromagnetyczne?

Po podłączeniu działającej klawiatury do któregokolwiek z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Jednakże, klawiatura funkcjonuje prawidłowo po uruchomieniu systemu w standardowym trybie. Co to sugeruje?