Pytanie 1

Która z usług umożliwia rejestrowanie oraz identyfikowanie nazw NetBIOS jako adresów IP wykorzystywanych w sieci?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Która z usług umożliwia rejestrowanie oraz identyfikowanie nazw NetBIOS jako adresów IP wykorzystywanych w sieci?

GRUB, LILO, NTLDR to

Sprzęt używany w sieciach komputerowych, posiadający dedykowane oprogramowanie do blokowania nieautoryzowanego dostępu do sieci, to

Jakim materiałem eksploatacyjnym dysponuje ploter solwentowy?

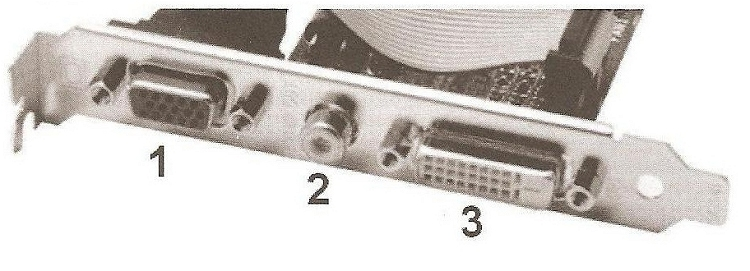

Na ilustracji pokazano porty karty graficznej. Które złącze jest cyfrowe?

Jakie przyporządkowanie: urządzenie - funkcja, którą pełni, jest błędne?

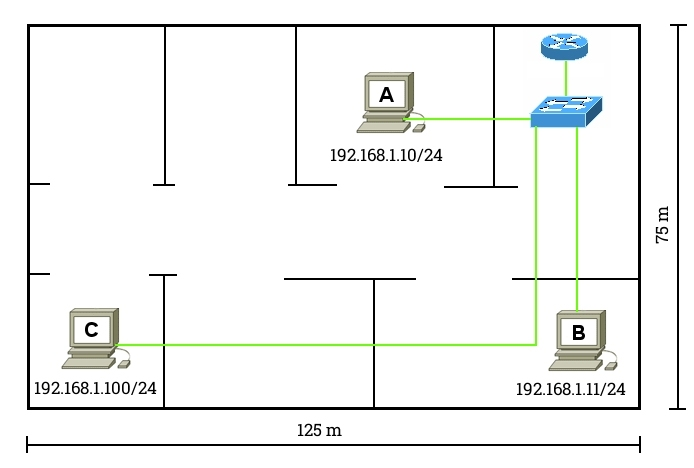

Na schemacie pokazano sieć LAN wykorzystującą okablowanie kategorii 6. Stacja robocza C nie może nawiązać połączenia z siecią. Jaki problem warstwy fizycznej może być przyczyną braku komunikacji?

Program CHKDSK jest wykorzystywany do

Równoległy interfejs, w którym magistrala składa się z 8 linii danych, 4 linii sterujących oraz 5 linii statusowych, nie zawiera linii zasilających i umożliwia transmisję na odległość do 5 metrów, pod warunkiem, że przewody sygnałowe są skręcane z przewodami masy; w przeciwnym razie limit wynosi 2 metry, nazywa się

W jakim systemie operacyjnym występuje mikrojądro?

Jak można skonfigurować interfejs sieciowy w systemie Linux, modyfikując plik

Osoba korzystająca z komputera udostępnia w sieci Internet pliki, które posiada. Prawa autorskie będą złamane, gdy udostępni

Który standard z rodziny IEEE 802 odnosi się do sieci bezprzewodowych, zwanych Wireless LAN?

Wskaż poprawną wersję maski podsieci?

Jaką kwotę trzeba będzie przeznaczyć na zakup kabla UTP kat.5e do zbudowania sieci komputerowej składającej się z 6 stanowisk, gdzie średnia odległość każdego stanowiska od przełącznika wynosi 9 m? Należy uwzględnić 1 m zapasu dla każdej linii kablowej, a cena za 1 metr kabla to 1,50 zł?

Zarządzaniem drukarkami w sieci, obsługiwaniem zadań drukowania oraz przyznawaniem uprawnień do drukarek zajmuje się serwer

Industry Standard Architecture to standard magistrali, który określa, że szerokość szyny danych wynosi:

Który adres IP jest przypisany do klasy A?

Okablowanie strukturalne klasyfikuje się jako część infrastruktury

Po przeprowadzeniu eksportu klucza HKCR zostanie utworzona kopia rejestru, zawierająca dane dotyczące konfiguracji

W systemie Linux komenda tty pozwala na

Informacja tekstowa KB/Interface error, widoczna na wyświetlaczu komputera podczas BIOS POST od firmy AMI, wskazuje na problem

Jaki typ grupy jest automatycznie przypisany dla nowo tworzonej grupy w kontrolerze domeny systemu Windows Server?

Zrzut ekranu ilustruje aplikację

W systemie Windows, który obsługuje przydziały dyskowe, użytkownik o nazwie Gość

Na jakich licencjach są dystrybuowane wersje systemu Linux Ubuntu?

Jakie polecenie należy zastosować w systemach operacyjnych z rodziny Windows, aby zmienić właściwość pliku na tylko do odczytu?

Aby zweryfikować integralność systemu plików w systemie Linux, które polecenie powinno zostać użyte?

Jaką normę wykorzystuje się przy okablowaniu strukturalnym w komputerowych sieciach?

Maksymalna długość łącza światłowodowego używanego do przesyłania danych w standardzie 10GBASE-SR wynosi

Aby podłączyć kabel w module Keystone, jakie narzędzie należy zastosować?

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN wskazuje na jej maksymalną przepustowość wynoszącą

Aby stworzyć skompresowane archiwum danych w systemie Linux, jakie polecenie należy zastosować?

Jakim spójnikiem określa się iloczyn logiczny?

Co nie ma wpływu na utratę danych z dysku HDD?

Aby wymienić uszkodzony moduł pamięci RAM, najpierw trzeba

Gniazdo na tablicy interaktywnej jest oznaczone tym symbolem. Które złącze powinno być wykorzystane do połączenia tablicy z komputerem?

Częścią eksploatacyjną drukarki laserowej nie jest

Prezentowany kod zawiera instrukcje pozwalające na

Jakie polecenie powinno być użyte do obserwacji lokalnych połączeń?