Pytanie 1

Okablowanie pionowe w sieci strukturalnej łączy jakie elementy?

Brak odpowiedzi na to pytanie.

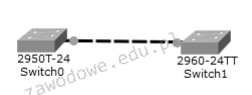

Okablowanie pionowe w sieci strukturalnej jest kluczowym elementem architektury sieci, ponieważ łączy główny punkt rozdzielczy (MDF) z pośrednimi punktami rozdzielczymi (IDF). Taka struktura pozwala na skuteczne zarządzanie ruchem danych oraz zwiększa skalowalność sieci. W praktyce oznacza to, że główny punkt rozdzielczy, gdzie zazwyczaj znajdują się urządzenia takie jak serwery czy przełączniki, jest połączony z pośrednimi punktami rozdzielczymi, które z kolei dystrybuują sygnał do poszczególnych gniazd abonenckich. W zgodności z normami ANSI/TIA-568 oraz ISO/IEC 11801, okablowanie powinno być odpowiednio zaprojektowane, aby zapewnić optymalną wydajność i minimalizować straty sygnału. Poprawne wykonanie okablowania pionowego pozwala na elastyczność w rozbudowie sieci i łatwą lokalizację potencjalnych usterek. Warto zauważyć, że takie podejście umożliwia centralne zarządzanie siecią oraz lepsze wykorzystanie zasobów, co jest niezbędne w większych instalacjach biurowych czy w obiektach komercyjnych.