Pytanie 1

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n<sup>2</sup>)?

Jakie jest główne zadanie debuggera w środowisku programowania?

Jakie są typowe frameworki/biblioteki używane w aplikacjach webowych?

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Zgodnie z informacjami zawartymi w ramce, wskaż, który z rysunków ilustruje element przypisany do klasy Badge określonej w bibliotece Bootstrap?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Aby wykorzystać framework Django, należy pisać w języku

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę bazową?

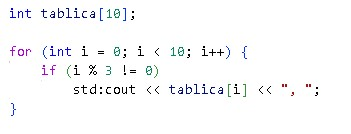

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

Jakie działanie wykonuje polecenie "git pull"?

W jaki sposób definiuje się konstruktor kopiujący w ramach klasy?

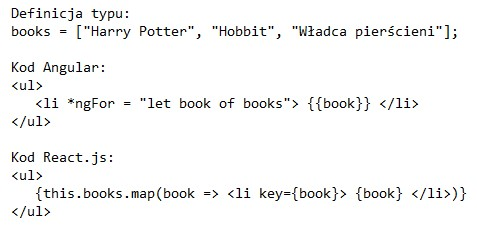

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera

Które z wymienionych stanowi przykład struktury dziedziczenia?

Który z wymienionych typów testów najlepiej ocenia odporność aplikacji na intensywne obciążenie?

Jedną z dolegliwości, która pojawia się u programistów w wyniku długotrwałego korzystania z myszki komputerowej lub klawiatury, objawiającą się bólem, drętwieniem oraz zaburzeniami czucia w rejonie 1-3 palca ręki jest

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Wartość liczby 1AF, zapisana w systemie szesnastkowym, po przeliczeniu na system dziesiętny wynosi

Jakie czynniki powinny być brane pod uwagę podczas organizacji zasobów ludzkich w projekcie?

Co to jest framework?

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

W celu wdrożenia w aplikacji internetowej mechanizmu zbierania danych statystycznych na komputerach użytkowników, można użyć

Jakie są korzyści z wykorzystania struktur danych typu mapa (np. HashMap w Javie) w kontekście tworzenia zbiorów danych?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Która z wymienionych reguł należy do netykiety?

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Jaką kategorię reprezentuje typ danych "array"?

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

Jakie jest podstawowe użycie metod wirtualnych?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje WPF?

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?