Pytanie 1

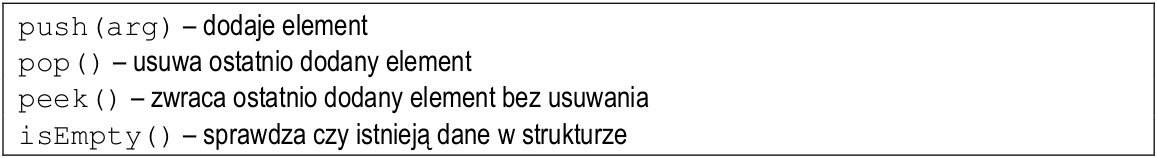

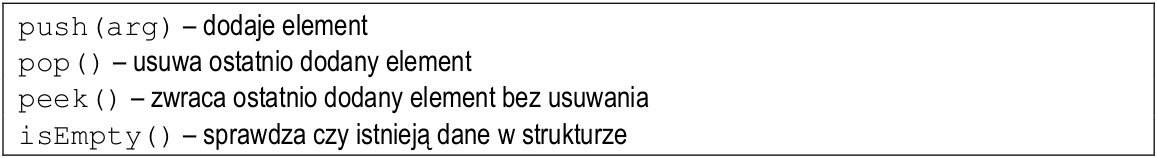

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

Jakie jest najważniejsze działanie w trakcie analizy wymagań klienta przed rozpoczęciem realizacji projektu aplikacji?

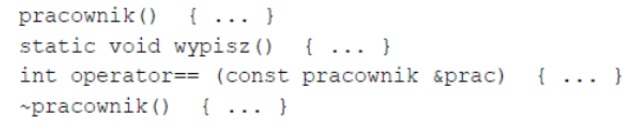

W klasie pracownik zdefiniowano opisane metody. Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści: cout << "Obiekt został usunięty";

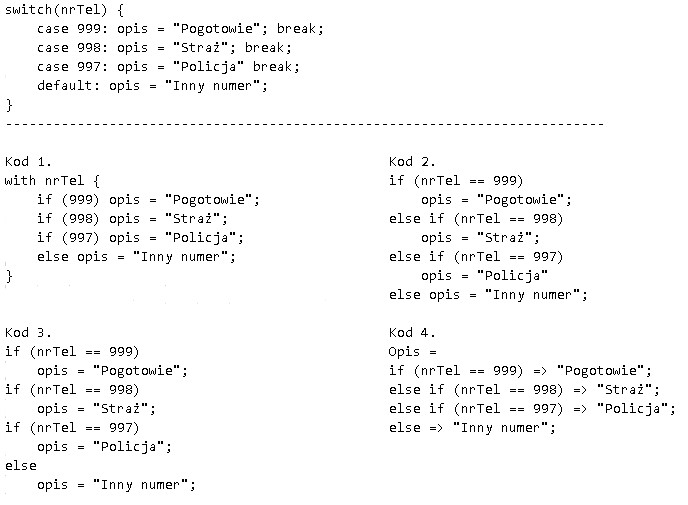

Wskaż kod, który jest funkcjonalnie równy zaprezentowanemu

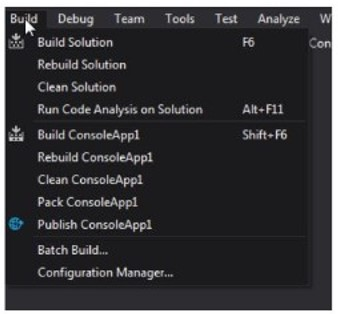

W środowisku do tworzenia aplikacji, gdzie przedstawiono menu, aby usunąć wszystkie pliki tymczasowe oraz wyniki projektu, należy wybrać opcję

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

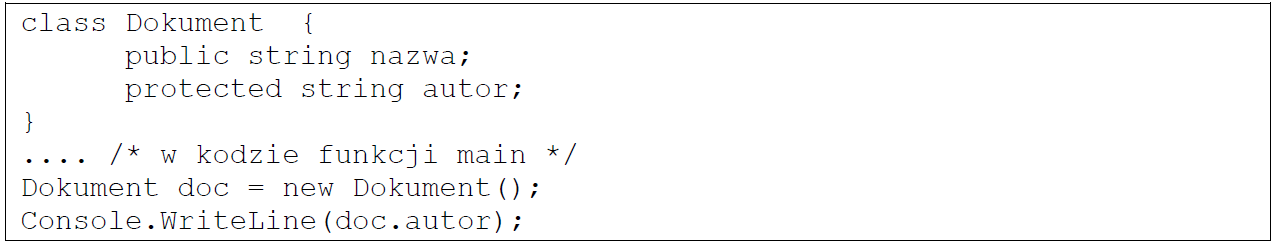

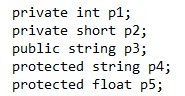

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być osiągnięte z poziomu głównego programu poprzez odwołanie się w formie nazwaObiektu.nazwaPola?

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Zamieszczony fragment kodu w Android Studio wdraża metodę nasłuchującą dla obsługi zdarzenia:

Która z wymienionych właściwości odnosi się do klasy pochodnej?

Jakie jest znaczenie klasy abstrakcyjnej?

Co to jest choroba związana z wykonywaniem zawodu?

Który z wymienionych poniżej typów danych stanowi przykład typu stałoprzecinkowego?

Które z wymienionych poniżej błędów podczas wykonywania programu można obsłużyć poprzez zastosowanie wyjątków?

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Który z poniższych przypadków stanowi test niefunkcjonalny?

Jak wygląda kod uzupełnienia do dwóch dla liczby -5 w formacie binarnym przy użyciu 8 bitów?

Jaką liczbę warstw zawiera model TCP/IP?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Jakie cechy posiada kod dopełniający do dwóch?

Która grupa typów zawiera wyłącznie typy złożone?

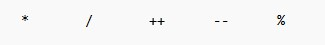

Zestaw operatorów, który został przedstawiony, należy do kategorii operatorów

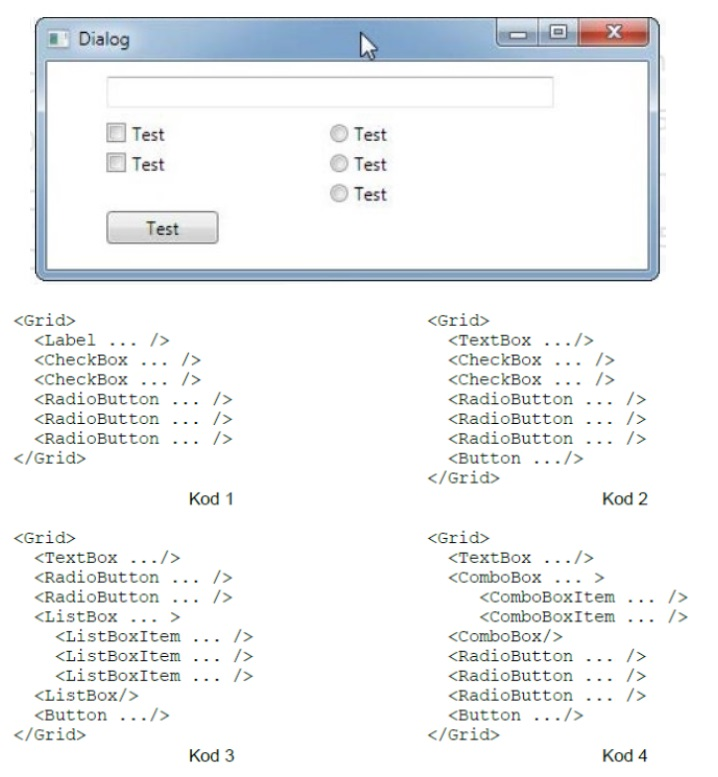

Wskaź kod, który spowoduje wyświetlenie okna dialogowego przedstawionego na ilustracji. Dla uproszczenia kodu, zrezygnowano z atrybutów znaczników

Która funkcja z biblioteki jQuery w JavaScript służy do naprzemiennego dodawania oraz usuwania klasy z elementu?

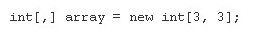

Jaką strukturę danych obrazuje zamieszczony kod w języku C#?

Co oznacza akronim IDE w kontekście programowania?

Jakie jest zadanie interpretera?

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

W celu wdrożenia w aplikacji internetowej mechanizmu zbierania danych statystycznych na komputerach użytkowników, można użyć

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

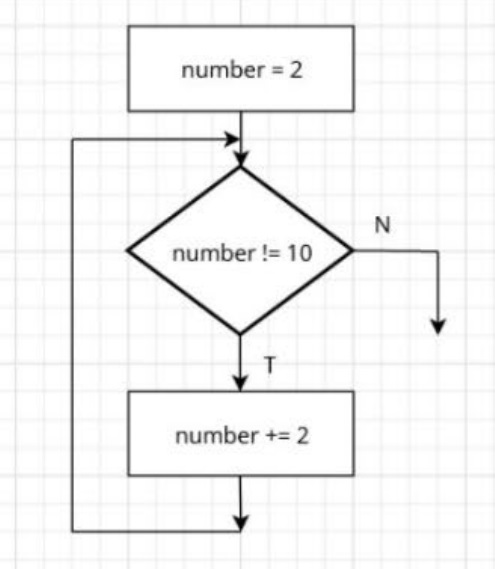

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

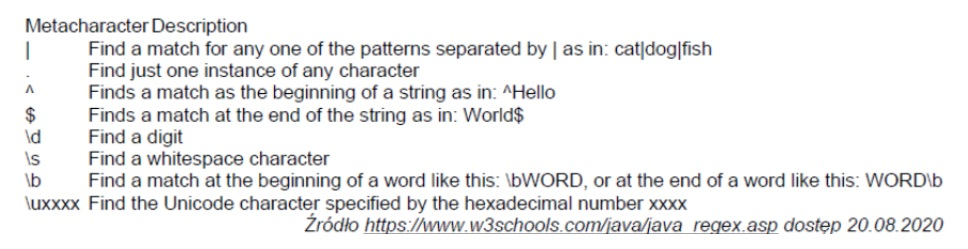

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Jakie jest źródło błędu w podanym kodzie przez programistę?