Pytanie 1

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

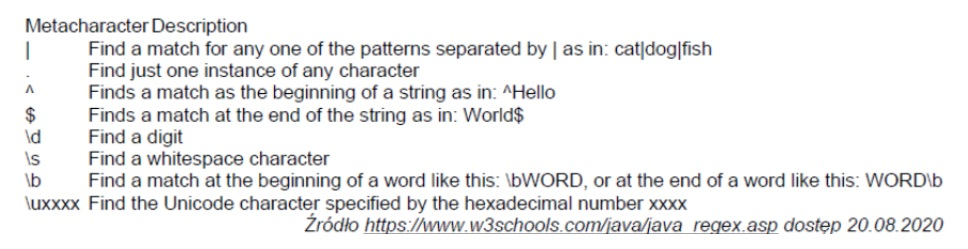

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

Jakiego kwalifikatora powinno się użyć dla metody, aby umożliwić do niej dostęp jedynie z wnętrza tej klasy oraz klas dziedziczących, a także, by metoda ta nie była dostępna w żadnej funkcji?

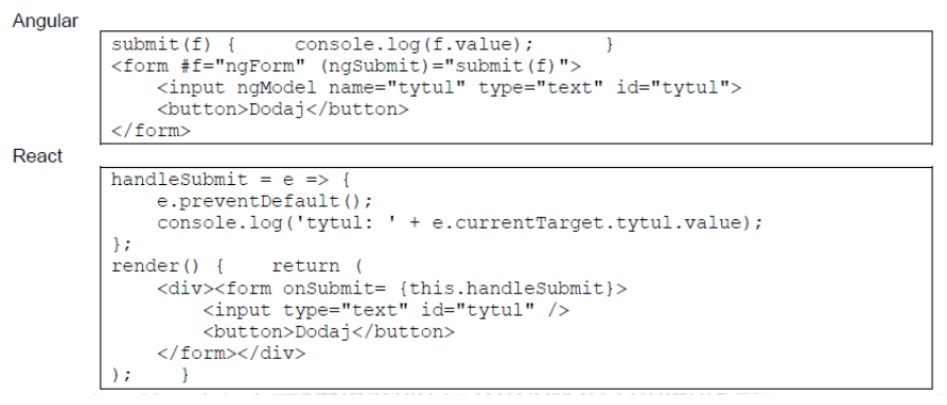

Przedstawiono funkcjonalnie równoważne fragmenty kodu aplikacji Angular oraz React.js.

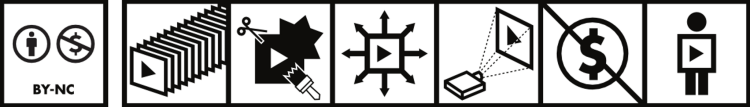

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Zestaw operatorów, który został przedstawiony, należy do kategorii operatorów

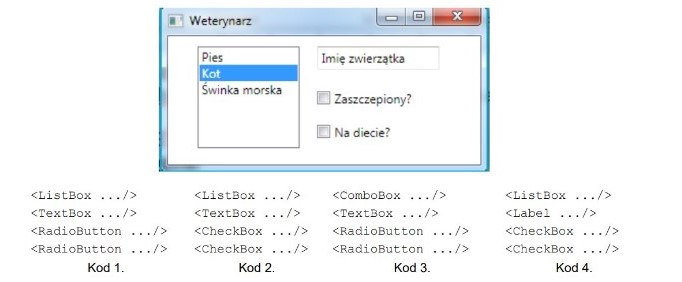

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Jaką rolę odgrywa interpreter w kontekście programowania?

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

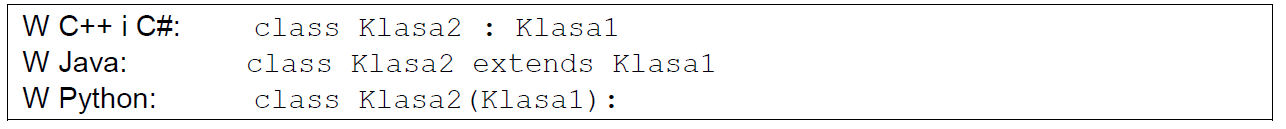

Sposób deklaracji Klasa2 wskazuje, że

Jakie oznaczenie posiada norma krajowa w Polsce?

Wskaż typy numeryczne o stałej precyzji

Jaki numer telefonu należy wybrać, aby skontaktować się z pogotowiem ratunkowym w Polsce?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?

Podaj przykład incydentu w miejscu pracy?

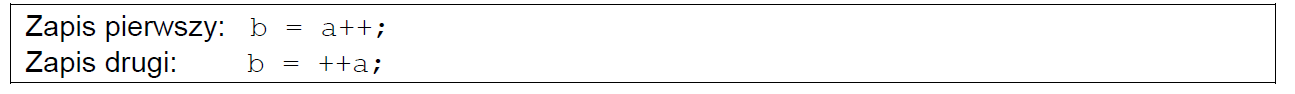

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

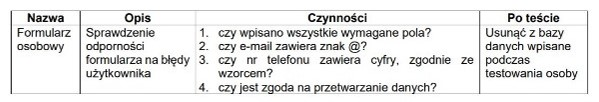

Jaki rodzaj testów można scharakteryzować przedstawionym opisem?

Jaką wydajność posiada sieć, która przesyła 500 MB danych w czasie 10 sekund?

Zgodnie z informacjami zawartymi w ramce, wskaż, który z rysunków ilustruje element przypisany do klasy Badge określonej w bibliotece Bootstrap?

Zapis w języku C# przedstawia definicję klasy Car, która:

Która z wymienionych reguł należy do netykiety?

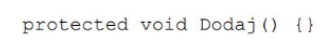

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

Jaką funkcję pełnią okna dialogowe niemodalne?

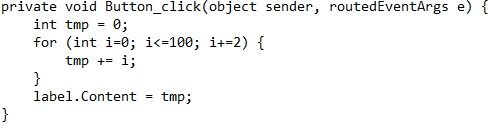

Jaką wartość przyjmie etykieta label po wykonaniu podanego kodu, gdy zostanie on uruchomiony po naciśnięciu przycisku w aplikacji?

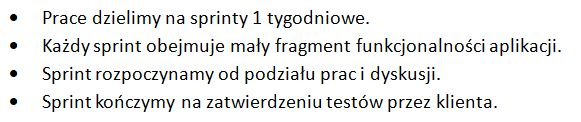

W przedsiębiorstwie IT obowiązują określone zasady dotyczące zarządzania projektami, co wskazuje, że firma wykorzystuje model zarządzania

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

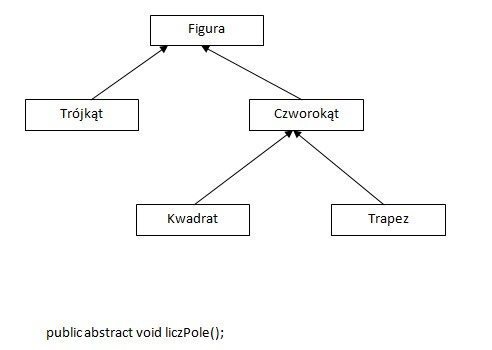

Przyjmując, że opisana hierarchia klas właściwie odzwierciedla figury geometryczne i każda figura ma zdefiniowaną metodę do obliczania pola, to w której klasie można znaleźć deklarację metody liczPole()?

Jakie jest główne zadanie debuggera w środowisku programowania?

Który z wymienionych terminów dotyczy klasy, która stanowi podstawę dla innych klas, lecz nie może być tworzona w instancji?

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu struktury danych dla aplikacji?

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

Testy mające na celu identyfikację błędów w interfejsach między modułami bądź systemami nazywane są testami

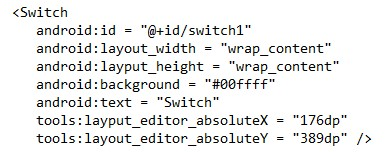

Kod przedstawiony w języku XML/XAML określa