Pytanie 1

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

Który z wymienionych elementów NIE stanowi części instrukcji dla użytkownika programu?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

Jakie metody pozwalają na przesłanie danych z serwera do aplikacji front-end?

Wartość liczby 1AF, zapisana w systemie szesnastkowym, po przeliczeniu na system dziesiętny wynosi

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Jakie zdarzenie jest wywoływane, gdy kliknięta zostaje myszą nieaktywna kontrolka lub okno?

Zapisany fragment w Pythonie ilustruje:

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Jakie jest oznaczenie komentarza wieloliniowego w języku Java?

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Jakie narzędzie można wykorzystać do stworzenia mobilnej aplikacji cross-platform w języku C#?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Jakie są różnice między typem łańcuchowym a typem znakowym?

Jaki numer telefonu należy wybrać, aby skontaktować się z pogotowiem ratunkowym w Polsce?

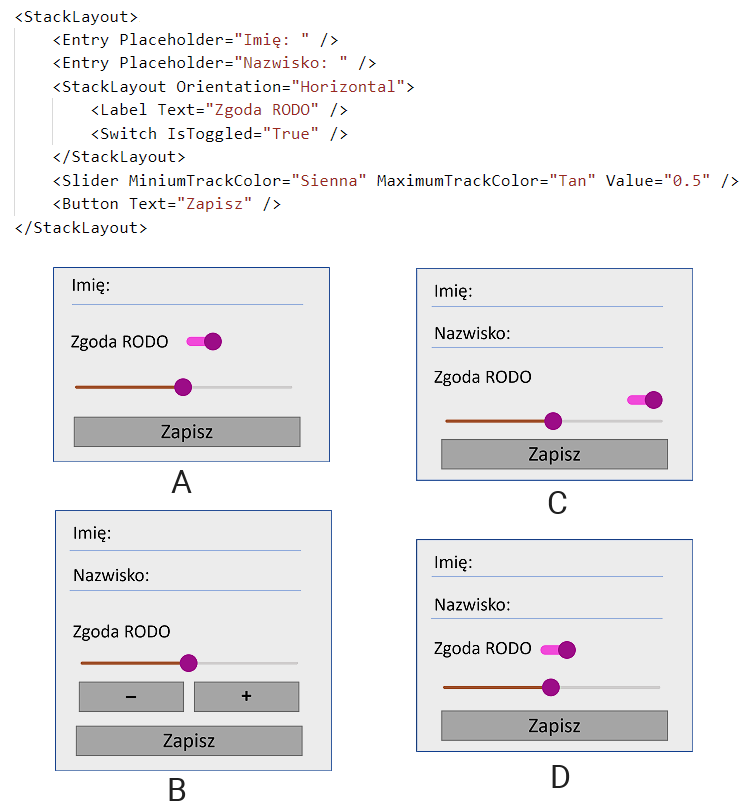

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

Jakie z wymienionych działań jest fundamentalne w modelu kaskadowym?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

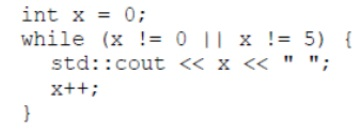

W zaprezentowanym fragmencie kodu występuje błąd logiczny. Na czym on polega?

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Jakie jest oznaczenie normy międzynarodowej?

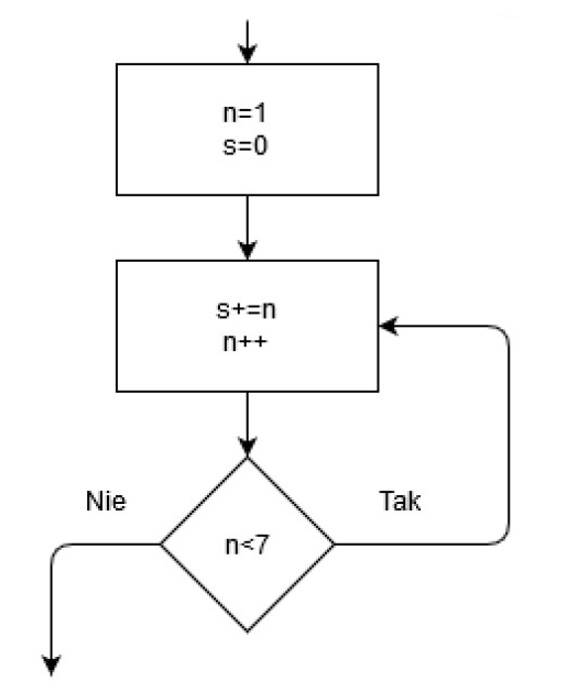

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

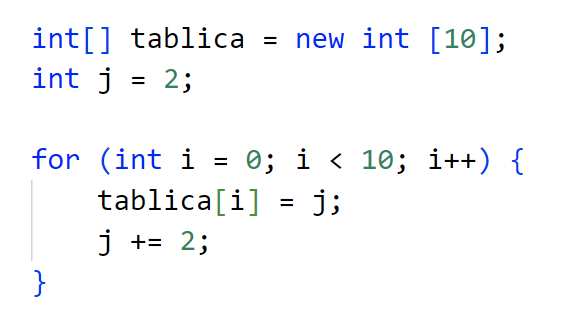

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

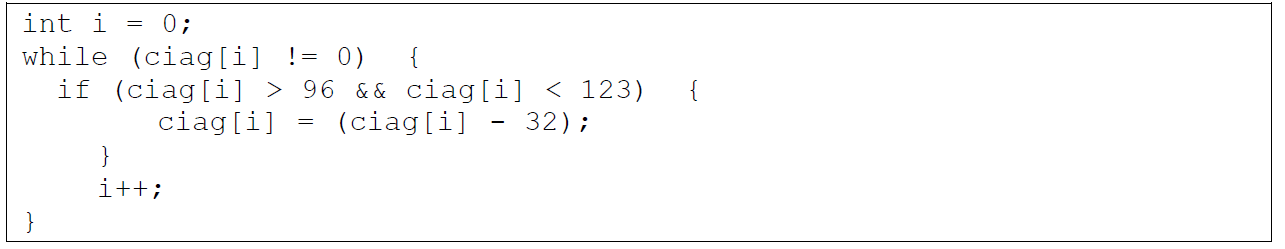

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciąg. Jej celem jest

Jakie z wymienionych czynności można zrealizować przy pomocy składnika statycznego danej klasy?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Która z poniższych struktur danych jest najbardziej odpowiednia do przechowywania unikalnych elementów?

Jakie są kluczowe etapy resuscytacji krążeniowo-oddechowej?

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

Jakie są różnice między procesem kompilacji a interpretacją kodu?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

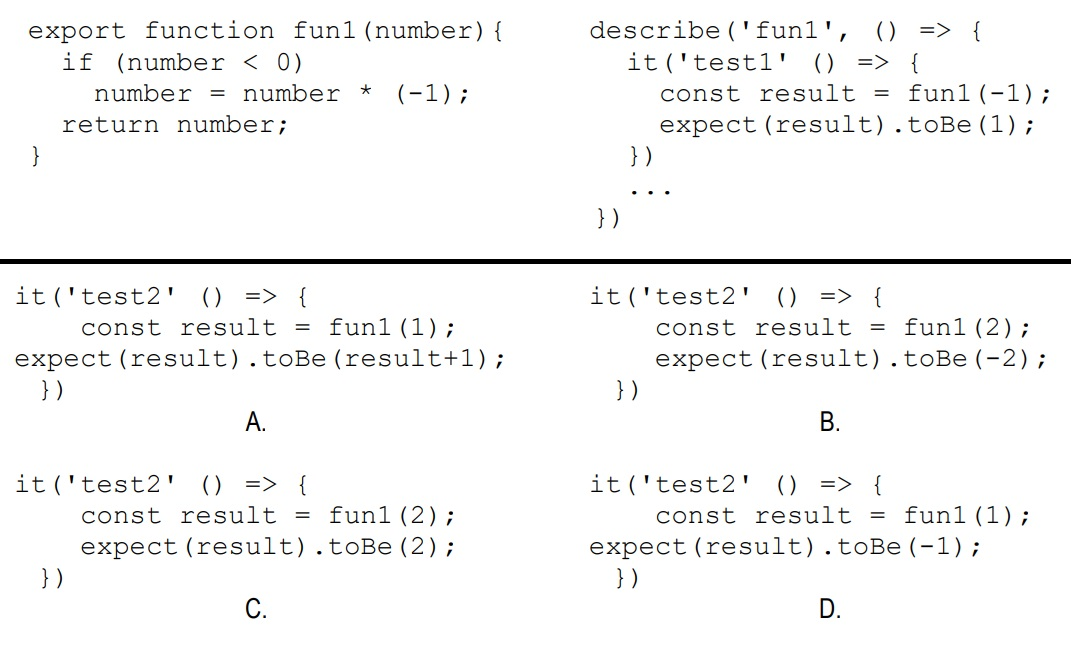

Przedstawione kody zawierają realizację funkcji oraz jeden zdefiniowany test automatyczny, który weryfikuje działanie funkcji w przypadku, gdy argumentem jest liczba ujemna. W miejscu kropek trzeba dodać drugi test, który sprawdzi funkcjonalność funkcji, kiedy argumentem jest liczba dodatnia. Który z poniższych kodów jest odpowiedni do tego testu?

Jakie wyrażenie logiczne powinno być użyte, aby zweryfikować, czy zmienna x zawiera wartości ujemne lub znajduje się w zakresie (10, 100)?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?