Pytanie 1

Jaką funkcję pełnią okna dialogowe niemodalne?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Jaką funkcję pełnią okna dialogowe niemodalne?

Jakie jest wyjście działania kompilatora?

Który komponent systemu komputerowego zajmuje się transferem danych pomiędzy procesorem a pamięcią RAM?

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Co oznacza walidacja kodu programu?

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

W jakiej sytuacji wykorzystanie stosu będzie korzystniejsze niż lista podczas projektowania zestawu danych?

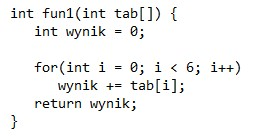

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w sposób następujący: int tablica[6] = {3,4,2,4,10,0};?

Jakie jest zadanie interpretera?

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest

Jakie działanie wykonuje polecenie "git pull"?

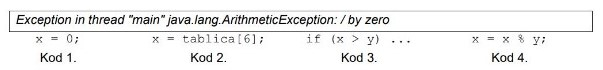

Jakiego kodu dotyczy treść wygenerowana w trakcie działania programu Java?

Jak zrealizować definiowanie własnego wyjątku w języku C++?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Jakie cechy posiada kod dopełniający do dwóch?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Który z wymienionych frameworków służy do budowy aplikacji webowych w C#?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

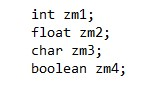

W podanym fragmencie kodu Java wskaż, która zmienna może pomieścić wartość "T"

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

Który z wymienionych przykładów przedstawia typ rekordowy?

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

Które z poniższych zdań najlepiej określa funkcję zaprzyjaźnioną w ramach klasy?

Jaką funkcję pełni operator "|" w języku C++?

Jakie są korzyści z wykorzystania struktur danych typu mapa (np. HashMap w Javie) w kontekście tworzenia zbiorów danych?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Co to jest choroba związana z wykonywaniem zawodu?

Który framework jest powszechnie wykorzystywany do tworzenia aplikacji internetowych w języku Python?

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

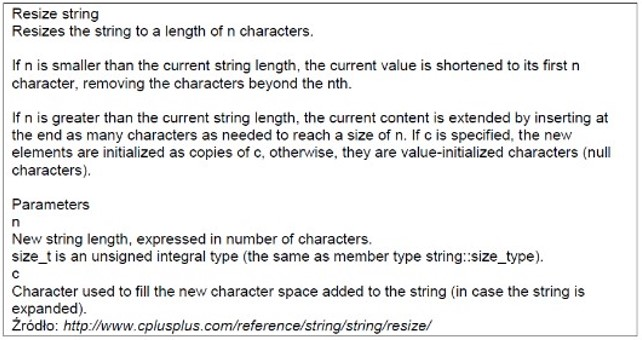

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

Zaprezentowany symbol odnosi się do

Jaką rolę odgrywa pamięć operacyjna (RAM) w komputerowym systemie?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?