Pytanie 1

Przedstawione narzędzie jest przeznaczone do

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Przedstawione narzędzie jest przeznaczone do

Jakie protokoły przesyłają cykliczne kopie tablic routingu do sąsiadującego rutera i NIE ZAWIERAJĄ pełnych informacji o dalekich ruterach?

W systemie Linux, gdzie przechowywane są hasła użytkowników?

Licencja CAL (Client Access License) uprawnia użytkownika do

Jaki akronim odnosi się do przepustowości sieci oraz usług, które mają między innymi na celu nadawanie priorytetów przesyłanym pakietom?

Jaką rolę pełni serwer FTP?

Ile sieci obejmują komputery z adresami IP i maskami sieci wskazanymi w tabeli?

Zasady dotyczące filtracji ruchu w firewallu są ustalane w postaci

Optyczna rozdzielczość to jeden z atrybutów

Na ilustracji ukazano narzędzie systemu Windows 7 służące do

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

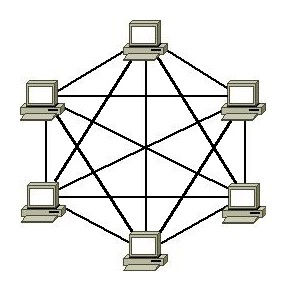

Jakiego rodzaju fizyczna topologia sieci komputerowej jest zobrazowana na rysunku?

Jaką funkcję pełni zarządzalny przełącznik, aby łączyć wiele połączeń fizycznych w jedno logiczne, co pozwala na zwiększenie przepustowości łącza?

Aby ocenić stabilność systemu Windows Server, należy użyć narzędzia

Które medium transmisyjne charakteryzuje się najmniejszym ryzykiem narażenia na zakłócenia elektromagnetyczne przesyłanego sygnału?

Brak odpowiedzi na to pytanie.

Jaką licencję ma wolne i otwarte oprogramowanie?

Brak odpowiedzi na to pytanie.

Aby zrealizować usługę zdalnego uruchamiania systemów operacyjnych na komputerach stacjonarnych, należy w Windows Server zainstalować rolę

Brak odpowiedzi na to pytanie.

Komputer jest połączony z siecią Internetową i nie posiada zainstalowanego oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie wchodząc w ustawienia systemowe?

Brak odpowiedzi na to pytanie.

Zidentyfikuj powód pojawienia się komunikatu, który został pokazany na ilustracji

Brak odpowiedzi na to pytanie.

Firma Dyn, której serwery DNS zostały zaatakowane, przyznała, że część tego ataku … miała miejsce z użyciem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników i kontrolerów określany ogólnie jako 'Internet rzeczy' został wykorzystany przez cyberprzestępców jako botnet − sieć maszyn-zombie. Jakiego rodzaju atak jest opisany w tym cytacie?

Brak odpowiedzi na to pytanie.

Jaką inną formą można zapisać 2^32 bajtów?

Brak odpowiedzi na to pytanie.

W systemie Windows Professional aby ustawić czas dostępności dla drukarki, należy skorzystać z zakładki

Brak odpowiedzi na to pytanie.

Rodzaj połączenia VPN obsługiwany przez system Windows Server, w którym użytkownicy są uwierzytelniani za pomocą niezabezpieczonych połączeń, a szyfrowanie zaczyna się dopiero po wymianie uwierzytelnień, to

Brak odpowiedzi na to pytanie.

Jaką maskę podsieci powinien mieć serwer DHCP, aby mógł przydzielić adresy IP dla 510 urządzeń w sieci o adresie 192.168.0.0?

Brak odpowiedzi na to pytanie.

Prawo majątkowe twórcy dotyczące oprogramowania komputerowego

Brak odpowiedzi na to pytanie.

Które z poniższych twierdzeń nie odnosi się do pamięci cache L1?

Brak odpowiedzi na to pytanie.

Który standard w połączeniu z odpowiednią kategorią kabla skrętki jest skonfigurowany w taki sposób, aby umożliwiać maksymalny transfer danych?

Brak odpowiedzi na to pytanie.

W systemie Windows, z jakiego polecenia można skorzystać, aby sprawdzić bieżące połączenia sieciowe i ich statystyki?

Brak odpowiedzi na to pytanie.

Aby określić rozmiar wolnej oraz zajętej pamięci RAM w systemie Linux, można skorzystać z polecenia

Brak odpowiedzi na to pytanie.

W hurtowni materiałów budowlanych zachodzi potrzeba równoczesnego wydruku faktur w kilku kopiach. Jakiej drukarki należy użyć?

Brak odpowiedzi na to pytanie.

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

Brak odpowiedzi na to pytanie.

Ile urządzeń jest w stanie współpracować z portem IEEE1394?

Brak odpowiedzi na to pytanie.

Po zainstalowaniu systemu Windows 7 zmieniono konfigurację dysku SATA w BIOS-ie komputera z AHCI na IDE. Przy ponownym uruchomieniu komputera system będzie

Brak odpowiedzi na to pytanie.

Jakie urządzenie jest przedstawione na rysunku?

Brak odpowiedzi na to pytanie.

Które z poniższych stwierdzeń jest prawdziwe w odniesieniu do przedstawionej konfiguracji serwisu DHCP w systemie Linux?

Brak odpowiedzi na to pytanie.

W jakiej usłudze wykorzystywany jest protokół RDP?

Brak odpowiedzi na to pytanie.

Dodatkowe właściwości rezultatu operacji przeprowadzanej przez jednostkę arytmetyczno-logiczne ALU obejmują

Brak odpowiedzi na to pytanie.

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Brak odpowiedzi na to pytanie.

Jaki rodzaj fizycznej topologii w sieciach komputerowych jest pokazany na ilustracji?

Brak odpowiedzi na to pytanie.

W systemie Windows, który wspiera przydziały dyskowe, użytkownik o nazwie Gość

Brak odpowiedzi na to pytanie.