Pytanie 1

Jakie ustawienie należy wprowadzić przy konfiguracji serwera DHCP?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jakie ustawienie należy wprowadzić przy konfiguracji serwera DHCP?

Liczba 45(H) przedstawiona w systemie ósemkowym jest równa

Jakie urządzenie umożliwia zwiększenie zasięgu sieci bezprzewodowej?

W systemach Microsoft Windows komenda netstat -a pokazuje

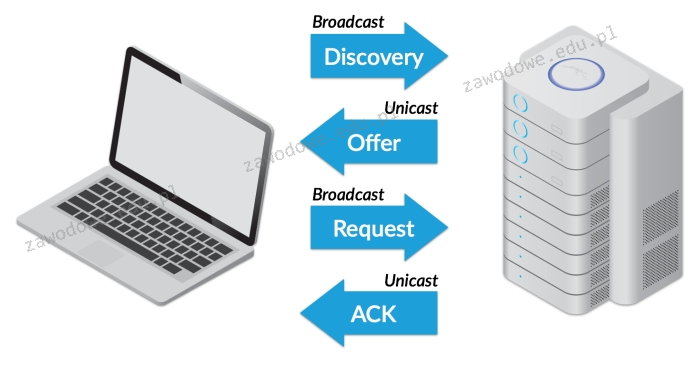

Którego protokołu działanie zostało zaprezentowane na diagramie?

Atak informatyczny, który polega na wyłudzaniu wrażliwych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, nazywamy

Aby po załadowaniu systemu Windows program Kalkulator uruchamiał się automatycznie, konieczne jest dokonanie ustawień

Aby połączyć projektor multimedialny z komputerem, nie można zastosować złącza

Złącze SC powinno być zainstalowane na kablu

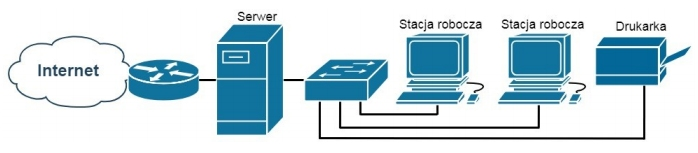

Która funkcja serwera Windows umożliwia użytkownikom końcowym sieci pokazanej na rysunku dostęp do Internetu?

Na rysunku widoczny jest symbol graficzny

Urządzenie ADSL wykorzystuje się do nawiązania połączenia

Jaką licencję ma wolne i otwarte oprogramowanie?

Złącze IrDA służy do bezprzewodowej komunikacji i jest

Sieci lokalne o architekturze klient-serwer są definiowane przez to, że

Aby zrealizować wymianę informacji między dwoma odmiennymi sieciami, konieczne jest użycie

Jakie funkcje pełni usługa katalogowa Active Directory w systemach Windows Server?

System S.M.A.R.T jest stworzony do kontrolowania działania i identyfikacji usterek

W jakiej usłudze wykorzystywany jest protokół RDP?

Do jakich celów powinno się aktywować funkcję RMON (Remote Network Monitoring) w przełączniku?

ACPI to interfejs, który pozwala na

Podaj nazwę funkcji przełącznika, która pozwala na przypisanie wyższego priorytetu dla przesyłania VoIP?

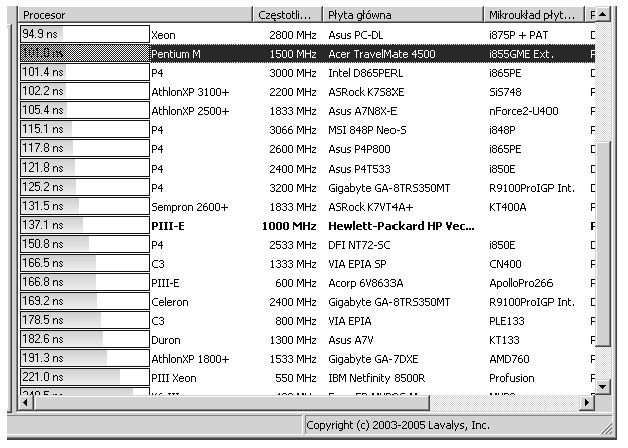

Na ilustracji zaprezentowano zrzut ekranu z wykonanej analizy

Notacja #102816 oznacza zapis w systemie liczbowym

Obudowa oraz wyświetlacz drukarki fotograficznej są bardzo brudne. Jakie środki należy zastosować, aby je wyczyścić?

Wskaż symbol, który znajduje się na urządzeniach elektrycznych przeznaczonych do handlu w Unii Europejskiej?

Konwencja zapisu ścieżki do udziału sieciowego zgodna z UNC (Universal Naming Convention) ma postać

W systemie oktalnym liczba heksadecymalna 1E2F16 ma zapis w postaci

Brak odpowiedzi na to pytanie.

Jaką usługę obsługuje port 3389?

Brak odpowiedzi na to pytanie.

Czym jest NAS?

Brak odpowiedzi na to pytanie.

Jak wielu hostów można maksymalnie zaadresować w sieci lokalnej, mając do dyspozycji jeden blok adresów klasy C protokołu IPv4?

Brak odpowiedzi na to pytanie.

Jak nazywa się seria procesorów produkowanych przez firmę Intel, charakteryzująca się małymi wymiarami oraz niskim zużyciem energii, zaprojektowana z myślą o urządzeniach mobilnych?

Brak odpowiedzi na to pytanie.

Można przywrócić pliki z kosza, korzystając z polecenia

Brak odpowiedzi na to pytanie.

Analiza tłumienia w torze transmisyjnym na kablu umożliwia ustalenie

Brak odpowiedzi na to pytanie.

W jakim trybie pracy znajduje się system Linux, kiedy osiągalny jest tylko minimalny zestaw funkcji systemowych, często używany do napraw?

Brak odpowiedzi na to pytanie.

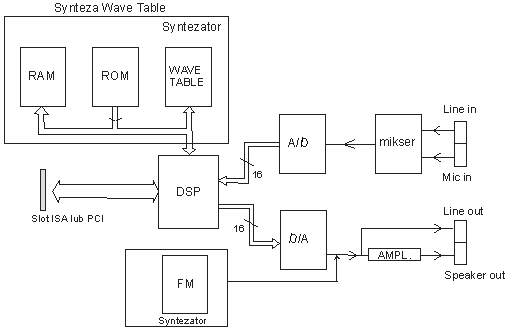

Który z elementów przedstawionych na diagramie karty dźwiękowej na rysunku jest odpowiedzialny za cyfrowe przetwarzanie sygnałów?

Brak odpowiedzi na to pytanie.

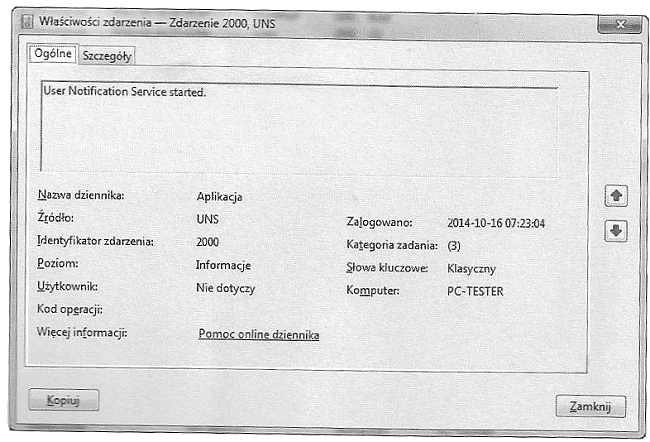

Wpis przedstawiony na ilustracji w dzienniku zdarzeń klasyfikowany jest jako zdarzenie typu

Brak odpowiedzi na to pytanie.

Adres IP urządzenia, zapisany jako sekwencja 172.16.0.1, jest przedstawiony w systemie

Brak odpowiedzi na to pytanie.

Wykonanie na komputerze z systemem Windows poleceń ipconfig /release oraz ipconfig /renew umożliwia weryfikację, czy usługa w sieci działa poprawnie

Brak odpowiedzi na to pytanie.

Adres IP 192.168.2.0/24 podzielono na cztery różne podsieci. Jaką maskę mają te nowe podsieci?

Brak odpowiedzi na to pytanie.