Pytanie 1

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Pierwszym krokiem w procesie tworzenia aplikacji jest

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Co oznacza walidacja kodu programu?

Jakie są korzyści z wykorzystania struktur danych typu mapa (np. HashMap w Javie) w kontekście tworzenia zbiorów danych?

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

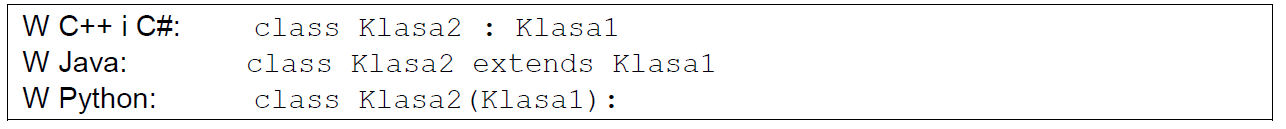

Sposób deklaracji Klasa2 wskazuje, że

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

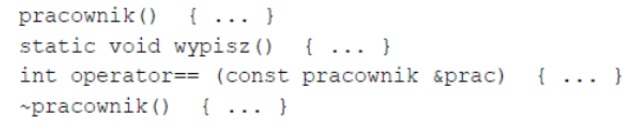

W klasie pracownik zdefiniowano opisane metody. Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści: cout << "Obiekt został usunięty";

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Wskaż algorytm sortowania, który nie jest stabilny?

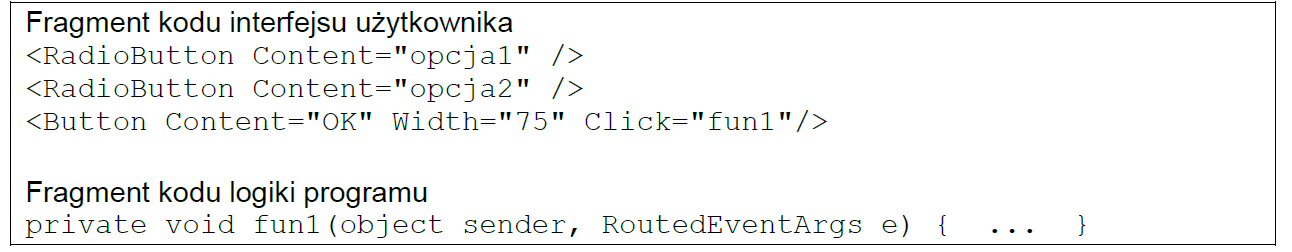

W pokazanych fragmentach kodu zdefiniowano funkcję pod nazwą fun1. W tej funkcji należy zaimplementować obsługę

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

W dwóch przypadkach opisano mechanizm znany jako Binding. Jego celem jest

W jakich sytuacjach zastosowanie rekurencji może być bardziej korzystne niż użycie iteracji?

Jakie jest podstawowe założenie normalizacji krajowej?

Który z wymienionych typów testów najlepiej ocenia odporność aplikacji na intensywne obciążenie?

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

Który z wymienionych etapów w procesie przetwarzania instrukcji przez procesor odbywa się jako pierwszy?

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?

Zgodnie z informacjami zawartymi w ramce, wskaż, który z rysunków ilustruje element przypisany do klasy Badge określonej w bibliotece Bootstrap?

Jakie narzędzie można wykorzystać do stworzenia mobilnej aplikacji cross-platform w języku C#?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Jakie środowisko deweloperskie jest najczęściej używane do programowania w C#?

Który z poniższych procesów jest wyłącznie związany z kompilowaniem kodu?

Jakie środowisko deweloperskie jest powszechnie wykorzystywane do produkcji aplikacji webowych w języku Java?

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

Który z wymienionych frameworków służy do budowy aplikacji webowych w C#?

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

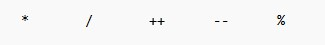

Zestaw operatorów, który został przedstawiony, należy do kategorii operatorów

Która grupa typów zawiera wyłącznie typy złożone?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Wskaż właściwość charakterystyczną dla metody abstrakcyjnej?