Pytanie 1

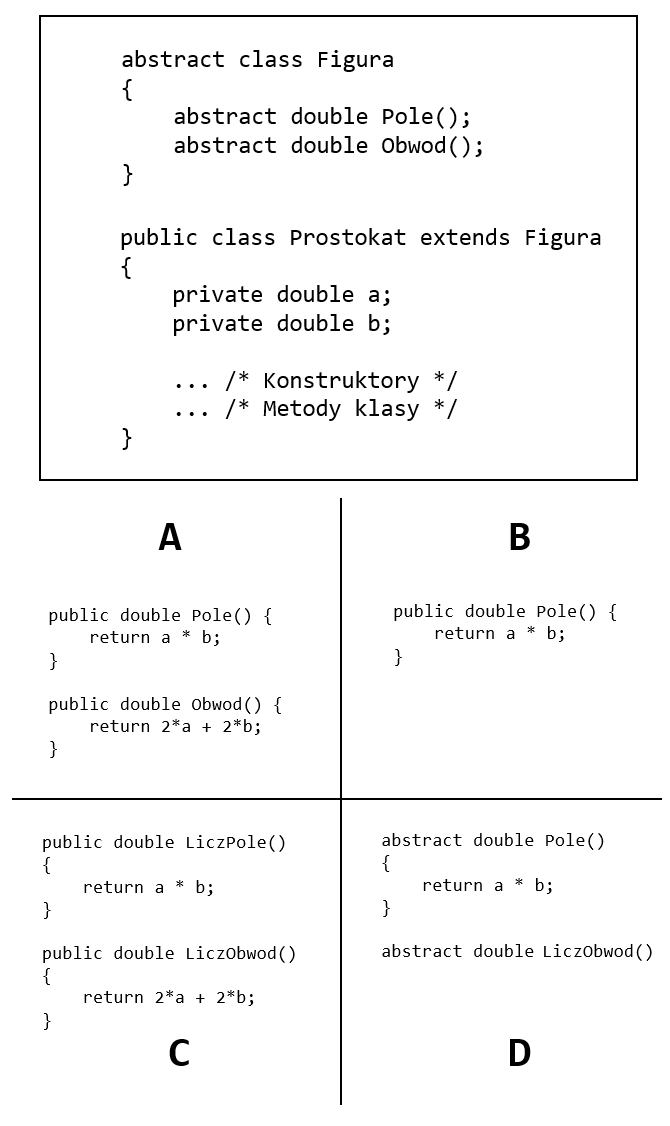

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

Programista umieścił poniższą linię kodu w pliku HTML, aby

| <script src="jquery-3.5.1.min.js"></script> |

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

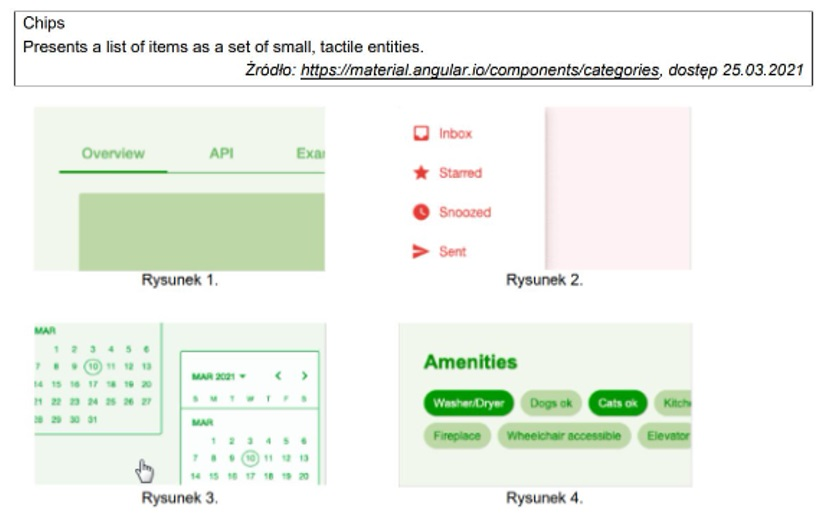

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

Który z wymienionych etapów w procesie przetwarzania instrukcji przez procesor odbywa się jako pierwszy?

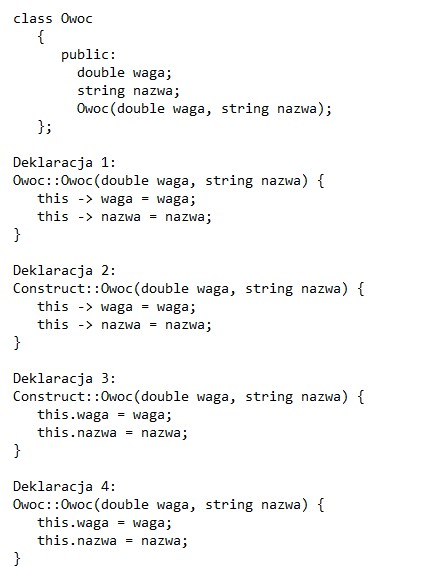

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak w

Tworząc aplikację opartą na obiektach, należy założyć, że program będzie zarządzany przez

Jakie jest zastosowanie języka XAML przy tworzeniu aplikacji desktopowych?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

W celu wdrożenia w aplikacji internetowej mechanizmu zbierania danych statystycznych na komputerach użytkowników, można użyć

Diagramem, który służy do śledzenia realizacji zadań przez członków zespołu projektowego, może być

Jak oddziaływanie monotonnego środowiska pracy może wpłynąć na organizm człowieka?

Jakie cechy powinien posiadać skuteczny negocjator?

Które z wymienionych stanowi przykład struktury dziedziczenia?

Który z wymienionych typów kolekcji pozwala na dostęp do ostatnio dodanego elementu w pierwszej kolejności?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Który z poniższych aspektów najlepiej definiuje działanie e-sklepu?

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Który z wymienionych parametrów określa prędkość procesora?

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Jakie zadanie wykonuje debugger?

W zestawieniu przedstawiono doświadczenie zawodowe członków zespołu IT. Osobą odpowiedzialną za stworzenie aplikacji front-end powinna być:

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

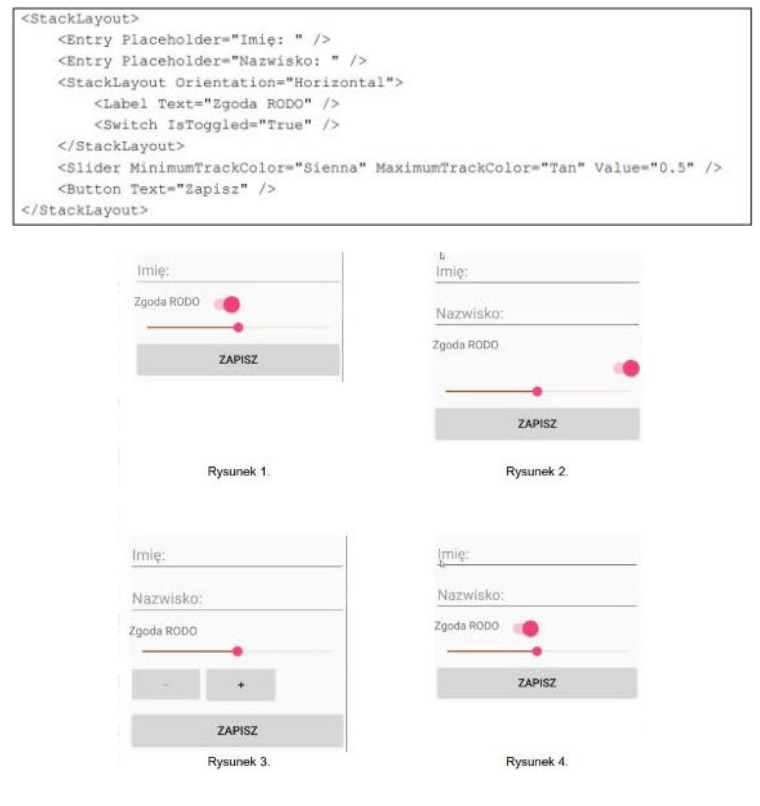

Jak zostanie przedstawiony poniższy kod XAML?

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

Jakie są typowe frameworki/biblioteki używane w aplikacjach webowych?

Zapisany kod w języku Python ilustruje