Pytanie 1

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Który z poniższych aspektów najlepiej definiuje działanie e-sklepu?

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

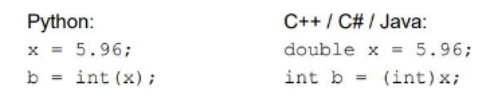

W przypadku przedstawionych kodów źródłowych, które są funkcjonalnie równoważne, wartość, która zostanie zapisana w zmiennej b po wykonaniu operacji, to

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

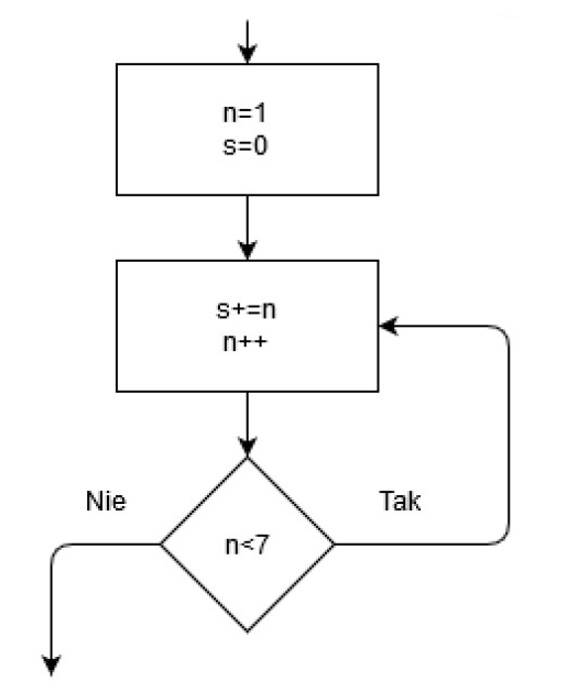

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Wskaż algorytm sortowania, który nie jest stabilny?

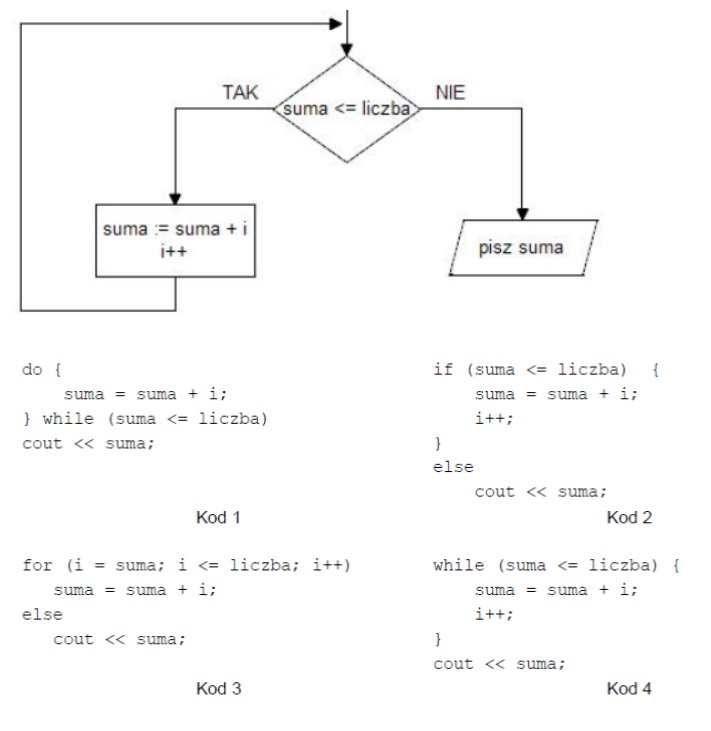

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

Jakie są główne cechy architektury klient-serwer?

Wskaż typy numeryczne o stałej precyzji

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Który z wymienionych parametrów określa prędkość procesora?

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Jakie są cechy testów interfejsu?

Która z wymienionych metod może pomóc w walce z uzależnieniem od internetu?

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

Mobilna aplikacja przedstawia listę, w której każdy element można dotknąć palcem, aby zobaczyć jego detale. Zdarzenie, które odpowiada tej czynności, to

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Jakie są kluczowe zasady WCAG 2.0?

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?

W dwóch przypadkach opisano mechanizm znany jako Binding. Jego celem jest

Co należy zrobić w sytuacji silnego krwawienia z rany?

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

Jakie jest podstawowe założenie normalizacji krajowej?

Który z wymienionych frameworków jest charakterystyczny dla aplikacji komputerowych pisanych w C#?

Jaką wydajność posiada sieć, która przesyła 500 MB danych w czasie 10 sekund?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Jaki framework jest powszechnie wykorzystywany do rozwijania aplikacji desktopowych w języku C++?

Co oznacza akronim IDE w kontekście programowania?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?