Pytanie 1

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Jakie środowisko jest natywne do tworzenia aplikacji desktopowych w języku C#?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Jakie z wymienionych funkcji są typowe dla narzędzi służących do zarządzania projektami?

Jaki jest kluczowy zamysł wzorca "Kompozyt" (Composite)?

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

W jaki sposób definiuje się konstruktor kopiujący w ramach klasy?

Która zasada zwiększa bezpieczeństwo w sieci?

Które z wymienionych atrybutów klasy mogą być dostępne wyłącznie w obrębie tej klasy oraz jej klas potomnych?

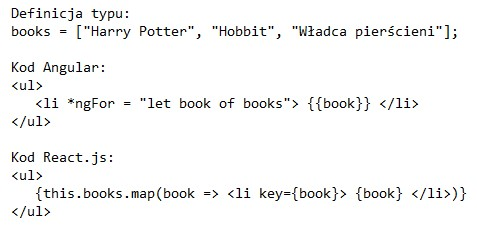

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

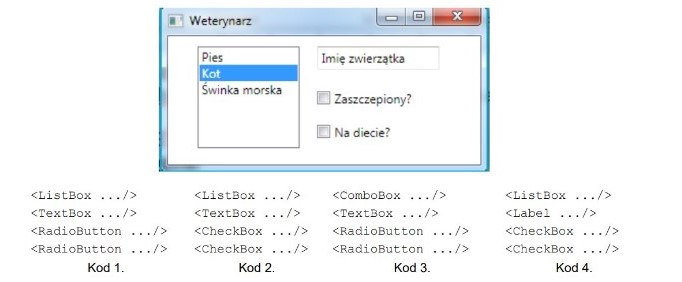

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

W klasie o nazwie samochod przypisano atrybuty: marka, rocznik, parametry[]. Atrybuty te powinny zostać zdefiniowane jako

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

Jakie działanie wykonuje polecenie "git pull"?

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Jakie środowisko deweloperskie jest najczęściej wykorzystywane do budowy aplikacji na platformę Android?

Jakie ma znaczenie operator "==" w języku C++?

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

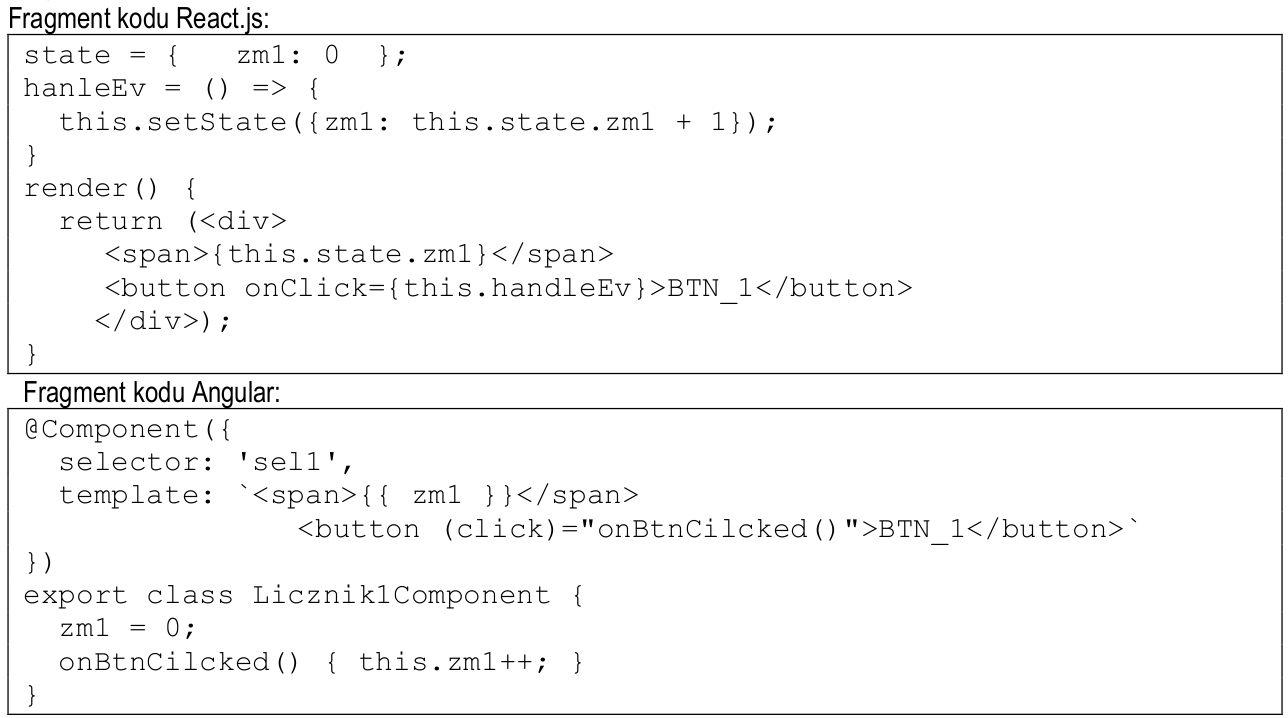

Kod w bibliotece React.js oraz w frameworku Angular, który został zaprezentowany, ma na celu wyświetlenie

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Który z wymienionych typów stanowi przykład typu znakowego?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

Który z języków programowania jest powszechnie wykorzystywany do tworzenia aplikacji na komputery stacjonarne?

Jaka jest składnia komentarza jednoliniowego w języku Python?

Wskaż algorytm sortowania, który nie jest stabilny?

Która z wymienionych reguł należy do netykiety?

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Jakie oznaczenie posiada norma krajowa w Polsce?