Pytanie 1

Która z licencji ma charakter grupowy i pozwala instytucjom komercyjnym oraz organizacjom edukacyjnym, państwowym i charytatywnym na zakup większej ilości oprogramowania firmy Microsoft na korzystnych zasadach?

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Która z licencji ma charakter grupowy i pozwala instytucjom komercyjnym oraz organizacjom edukacyjnym, państwowym i charytatywnym na zakup większej ilości oprogramowania firmy Microsoft na korzystnych zasadach?

Który protokół jest wykorzystywany do konwersji między adresami IP publicznymi a prywatnymi?

Która z wymienionych czynności konserwacyjnych związana jest wyłącznie z drukarką laserową?

Odmianą pamięci, która jest tylko do odczytu i można ją usunąć za pomocą promieniowania ultrafioletowego, jest pamięć

Ile hostów można zaadresować w podsieci z maską 255.255.255.248?

Użytkownik uszkodził płytę główną z gniazdem procesora AM2. Uszkodzoną płytę można wymienić na model z gniazdem, nie zmieniając procesora i pamięci

Oblicz całkowity koszt zainstalowania okablowania strukturalnego z 5 punktów abonenckich do panelu krosowego, łącznie z wykonaniem przewodów do stacji roboczych. W tym celu wykorzystano 50m kabla UTP. Punkt abonencki składa się z 2 gniazd typu RJ45.

Zgodnie z normą PN-EN 50174, maksymalna długość kabla poziomego kategorii 6 pomiędzy punktem abonenckim a punktem dystrybucji w panelu krosowym wynosi

Usterka przedstawiona na ilustracji, widoczna na monitorze komputera, nie może być spowodowana przez

Brak odpowiedzi na to pytanie.

Który z parametrów należy użyć w poleceniu netstat, aby uzyskać statystyki interfejsu sieciowego dotyczące liczby przesłanych oraz odebranych bajtów i pakietów?

Brak odpowiedzi na to pytanie.

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

Brak odpowiedzi na to pytanie.

Jak nazywa się serwer Windows, na którym zainstalowano usługę Active Directory?

Brak odpowiedzi na to pytanie.

Norma PN-EN 50173 rekomenduje montaż przynajmniej

Brak odpowiedzi na to pytanie.

Zmienną a wyświetl na 2 różne sposoby.

Brak odpowiedzi na to pytanie.

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

Brak odpowiedzi na to pytanie.

W przypadku dłuższego nieużytkowania drukarki atramentowej, pojemniki z tuszem powinny

Brak odpowiedzi na to pytanie.

Jakie będzie całkowite koszty materiałów potrzebnych do zbudowania sieci lokalnej dla 6 komputerów, jeśli do realizacji sieci wymagane są 100 m kabla UTP kat. 5e oraz 20 m kanału instalacyjnego? Ceny komponentów sieci zostały przedstawione w tabeli

| Elementy sieci | j.m. | cena brutto |

|---|---|---|

| Kabel UTP kat. 5e | m | 1,00 zł |

| Kanał instalacyjny | m | 8,00 zł |

| Gniazdo komputerowe | szt. | 5,00 zł |

Brak odpowiedzi na to pytanie.

Aby zwiększyć lub zmniejszyć wielkość ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie klawisz:

Brak odpowiedzi na to pytanie.

Jakie narzędzie jest używane do zakończenia skrętki przy pomocy wtyku 8P8C?

Brak odpowiedzi na to pytanie.

Wykonanie polecenia net use Z:192.168.20.2data /delete spowoduje?

Brak odpowiedzi na to pytanie.

Aby podłączyć 6 komputerów do sieci przy użyciu światłowodu, potrzebny jest kabel z co najmniej taką ilością włókien:

Brak odpowiedzi na to pytanie.

Dane dotyczące kont użytkowników w systemie LINUX są zapisane w pliku

Brak odpowiedzi na to pytanie.

W tabeli przedstawiono numery podzespołów, które są ze sobą kompatybilne

| Lp. | Podzespół | Parametry |

|---|---|---|

| 1. | Procesor | INTEL COREi3-4350- 3.60 GHz, x2/4, 4 MB, 54W, HD 4600, BOX, s-1150 |

| 2. | Procesor | AMD Ryzen 7 1800X, 3.60 GHz, 95W, s-AM4 |

| 3. | Płyta główna | GIGABYTE ATX, X99, 4x DDR3, 4x PCI-E 16x, RAID, HDMI, D-Port, D-SUB, 2x USB 3.1, 8 x USB 2.0, S-AM3+ |

| 4. | Płyta główna | Asus CROSSHAIR VI HERO, X370, SATA3, 4xDDR4, USB3.1, ATX, WI-FI AC, s- AM4 |

| 5. | Pamięć RAM | Corsair Vengeance LPX, DDR4 2x16GB, 3000MHz, CL15 black |

| 6. | Pamięć RAM | Crucial Ballistix DDR3, 2x8GB, 1600MHz, CL9, black |

Brak odpowiedzi na to pytanie.

Komenda systemowa ipconfig pozwala na konfigurację

Brak odpowiedzi na to pytanie.

Czym jest mapowanie dysków?

Brak odpowiedzi na to pytanie.

Jaki jest adres rozgłoszeniowy w sieci mającej adres IPv4 192.168.0.0/20?

Brak odpowiedzi na to pytanie.

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Brak odpowiedzi na to pytanie.

Na wydrukach uzyskanych z drukarki laserowej można zauważyć pasma wzdłużne oraz powtarzające się defekty. Jedną z możliwych przyczyn niskiej jakości druku jest wada

Brak odpowiedzi na to pytanie.

Jakie środowisko graficzne zaprojektowane dla systemu Linux ma najniższe wymagania dotyczące pamięci RAM?

Brak odpowiedzi na to pytanie.

Nieprawidłowa forma zapisu liczby 778 to

Brak odpowiedzi na to pytanie.

Który typ rekordu w bazie DNS (Domain Name System) umożliwia ustalenie aliasu dla rekordu A?

Brak odpowiedzi na to pytanie.

Jakie napięcie zasilające mają moduły pamięci DDR3 SDRAM?

Brak odpowiedzi na to pytanie.

Standardowe napięcie zasilające dla modułów pamięci RAM DDR4 wynosi

Brak odpowiedzi na to pytanie.

Standard sieci bezprzewodowej WiFi 802.11 a/n operuje w zakresie

Brak odpowiedzi na to pytanie.

Jaką postać ma liczba szesnastkowa: FFFF w systemie binarnym?

Brak odpowiedzi na to pytanie.

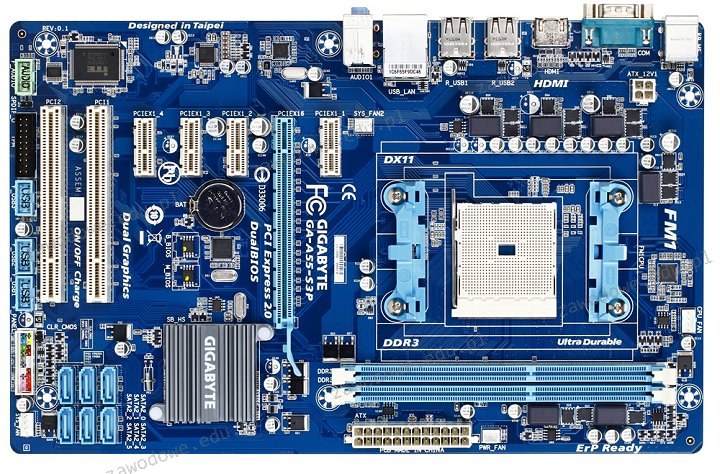

Jakim interfejsem można przesyłać dane między płyta główną, przedstawioną na ilustracji, a urządzeniem zewnętrznym, nie zasilając jednocześnie tego urządzenia przez ten interfejs?

Brak odpowiedzi na to pytanie.

Jakie będą wydatki na zakup kabla UTP kat.5e potrzebnego do stworzenia sieci komputerowej składającej się z 6 stanowisk, przy średniej odległości każdego stanowiska od przełącznika równiej 9m? Należy doliczyć m zapasu dla każdej linii kablowej, a cena za metr kabla wynosi 1,50 zł?

Brak odpowiedzi na to pytanie.

Cena wydruku jednej strony tekstu wynosi 95 gr, a koszt wykonania jednej płyty CD to 1,54 zł. Jakie wydatki poniesie firma, tworząc płytę z prezentacjami oraz poradnik liczący 120 stron?

Brak odpowiedzi na to pytanie.

Co umożliwia zachowanie jednolitego rozkładu temperatury pomiędzy procesorem a radiatorem?

Brak odpowiedzi na to pytanie.

W systemie Windows przy użyciu polecenia assoc można

Brak odpowiedzi na to pytanie.