Pytanie 1

Jakie jest główne zadanie narzędzia do zarządzania projektami?

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Jakie jest główne zadanie narzędzia do zarządzania projektami?

Która z poniższych bibliotek jest częścią standardowego środowiska programistycznego w Pythonie?

Mechanizm programowania obiektowego w C++, wykorzystujący funkcje wirtualne (z ang. Virtual), który przy wywołaniu metod zwalnia programistę z obowiązku sprawdzenia jaką klasę pochodną aktualnie obsługuje, np. przez wskaźnik nosi nazwę

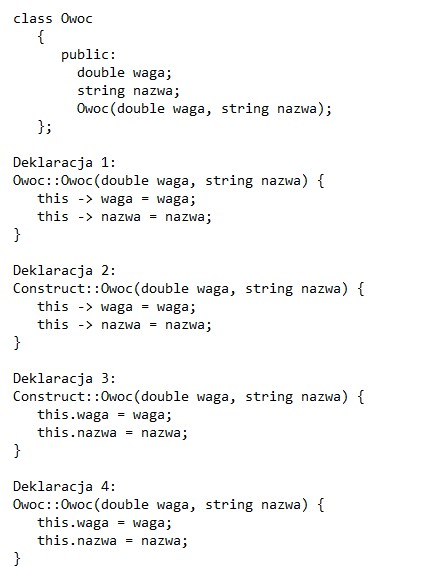

Poprawna definicja konstruktora przedstawionej klasy w języku C++ może wyglądać jak w

Które z wymienionych zadań, składających się na proces tworzenia prostej galerii zdjęć będącej aplikacją mobilną, jest zadaniem zespołowym?

Który z poniższych przykładów jest testem niefunkcjonalnym?

Jaki rodzaj złośliwego oprogramowania działa w tle, przechwytując informacje o wpisywanych hasłach?

Brak odpowiedzi na to pytanie.

Diagram Gantta jest stosowany w celu

Brak odpowiedzi na to pytanie.

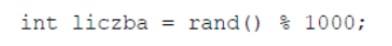

W języku C++ zakładając, że przedstawiona linia kodu się skompiluje i wykona, to do zmiennej liczba zostanie przypisana wartość

Brak odpowiedzi na to pytanie.

Które z poniższych zastosowań najlepiej opisuje bibliotekę jQuery?

Brak odpowiedzi na to pytanie.

Aby zaprojektować zestaw danych do zainicjowania algorytmu sortowania bąbelkowego tablicy, należy zastosować przynajmniej typy:

Brak odpowiedzi na to pytanie.

Rekomendacje standardu WCAG 2.0 związane z percepcją dotyczą:

Brak odpowiedzi na to pytanie.

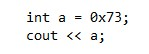

W wyniku wykonania przedstawionego kodu w konsoli wyświetlona zostanie liczba

Brak odpowiedzi na to pytanie.

Który rodzaj testów sprawdza użyteczność aplikacji z perspektywy użytkownika końcowego?

Brak odpowiedzi na to pytanie.

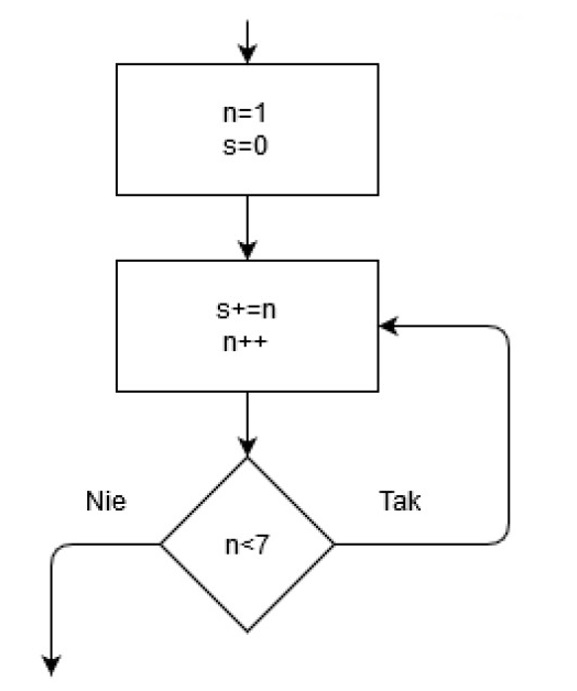

Na rysunku przedstawiony jest fragment schematu blokowego pewnego algorytmu. Ile razy zostanie sprawdzony warunek n<7?

Brak odpowiedzi na to pytanie.

Co należy zrobić, aby zapobiec nieskończonej rekurencji w funkcji?

Brak odpowiedzi na to pytanie.

Aby zaimplementować algorytm sortowania bąbelkowego dla tablicy n-elementowej, potrzeba

Brak odpowiedzi na to pytanie.

Co jest kluczowym elementem projektowania aplikacji w architekturze klient-serwer?

Brak odpowiedzi na to pytanie.

Który z poniższych typów danych jest typem logicznym?

Brak odpowiedzi na to pytanie.

Co oznacza deklaracja zmiennej w programowaniu?

Brak odpowiedzi na to pytanie.

Środowiskiem dedykowanym do tworzenia aplikacji mobilnych dla urządzeń Apple i wykorzystującym do tego celu różne języki programowania w tym Java i Objective C jest

Brak odpowiedzi na to pytanie.

Aby zastosować framework Django należy programować w języku

Brak odpowiedzi na to pytanie.

Który z poniższych przykładów przedstawia poprawną deklarację zmiennej typu całkowitego w języku C++?

Brak odpowiedzi na to pytanie.

Które z poniższych działań można wykonać przy użyciu składnika statycznego klasy?

Brak odpowiedzi na to pytanie.

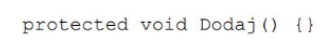

Modyfikator dostępu poprzedzający definicję metody Dodaj() zdefiniowanej w klasie Kalkulator powoduje, że

Brak odpowiedzi na to pytanie.

W języku Java wyjątek ArrayIndexOutOfBoundsException może pojawić się w sytuacji odwołania się do elementu tablicy, którego

Brak odpowiedzi na to pytanie.

Który element środowiska IDE jest kluczowy dla pracy nad aplikacjami webowymi?

Brak odpowiedzi na to pytanie.

Co jest głównym zadaniem debuggera w środowisku programistycznym?

Brak odpowiedzi na to pytanie.

Które z poniższych rozwiązań ułatwia korzystanie z serwisów internetowych osobom niewidomym?

Brak odpowiedzi na to pytanie.

Do rozwiązywania problemów przybliżonych lub takich, których nie można opisać algorytmem dokładnym, np. przewidywanie pogody, rozpoznawanie nowych wirusów komputerowych służą algorytmy.

Brak odpowiedzi na to pytanie.

Jakiej funkcji w C++ można użyć do dynamicznego alokowania pamięci dla tablicy?

Brak odpowiedzi na to pytanie.

Poszkodowanego należy ułożyć w pozycji bocznej bezpiecznej w przypadku:

Brak odpowiedzi na to pytanie.

Co oznacza operator "|" w języku C++?

Brak odpowiedzi na to pytanie.

Oznaczeniem komentarza wieloliniowego w języku Java jest

Brak odpowiedzi na to pytanie.

Wskaż język programowania, w którym można utworzyć aplikację mobilną dla systemu Android

Brak odpowiedzi na to pytanie.

Frameworki/biblioteki typowe dla aplikacji webowych to

Brak odpowiedzi na to pytanie.

Który numer telefonu należy wybrać, aby wezwać pogotowie ratunkowe w Polsce?

Brak odpowiedzi na to pytanie.

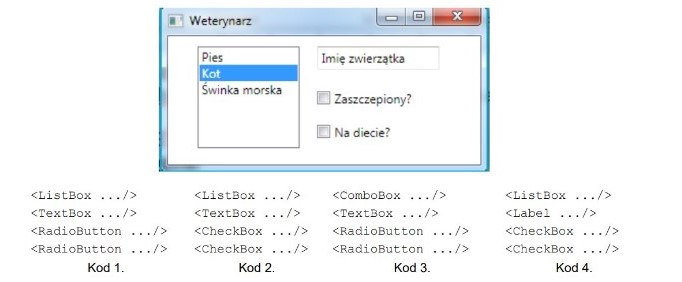

Wskaż uproszczony kod XAML dla kontrolek w przedstawionym oknie dialogowym

Brak odpowiedzi na to pytanie.

Czym różni się dialog modalny od niemodalnego?

Brak odpowiedzi na to pytanie.

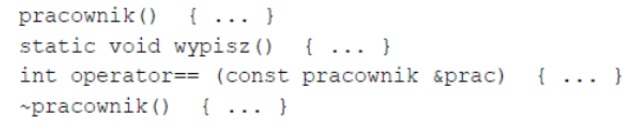

Wewnątrz klasy pracownik zdefiniowano przedstawione metody. Do której z nich można zgodnie z jej przeznaczeniem dopisać element diagnostyczny o treści: cout << "Obiekt został usunięty";?

Brak odpowiedzi na to pytanie.