Pytanie 1

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Jedną z dolegliwości, która pojawia się u programistów w wyniku długotrwałego korzystania z myszki komputerowej lub klawiatury, objawiającą się bólami, drętwieniem oraz zaburzeniami czucia w obszarze 1-3 palca dłoni jest

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

Czym jest klasa w programowaniu obiektowym?

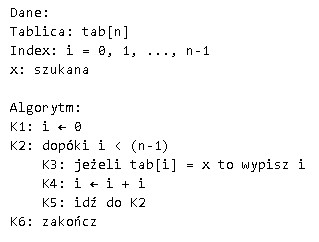

Jaką złożoność obliczeniową posiada podany algorytm?

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

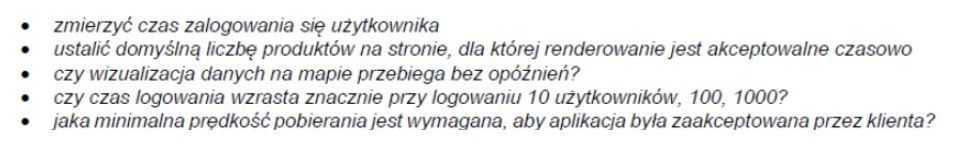

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Jaką funkcję pełnią okna dialogowe niemodalne?

Aby wykorzystać framework Django, należy pisać w języku

Jakie działanie wykonuje polecenie "git pull"?

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Które z poniższych twierdzeń najlepiej charakteryzuje bibliotekę w kontekście programowania?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Termin ryzyko zawodowe odnosi się do

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Które z wymienionych środowisk programistycznych jest rekomendowane do developing aplikacji w języku Python z użyciem frameworka Django?

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

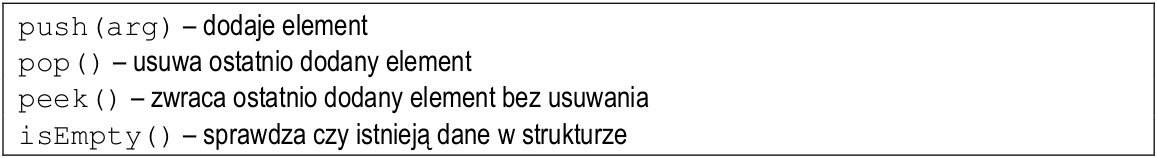

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

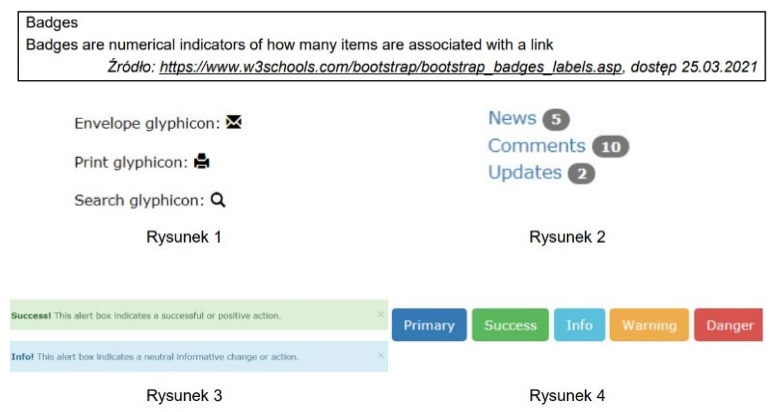

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

Podczas programowania kontrolki stepper przedstawionej na ilustracji w aplikacji mobilnej, należy zarządzać zmienną, która zawsze przechowuje jej bieżącą wartość. Jakie zdarzenie można wykorzystać do osiągnięcia tej funkcjonalności?

Jakie jest najważniejsze działanie w trakcie analizy wymagań klienta przed rozpoczęciem realizacji projektu aplikacji?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?