Pytanie 1

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Jakie są kluczowe korzyści z wykorzystania frameworków podczas programowania aplikacji desktopowych?

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Jakie metody pozwalają na przesłanie danych z serwera do aplikacji front-end?

Programista aplikacji mobilnych pragnie zmienić swoją ścieżkę kariery na Full-Stack Developera. Wskaż kurs, który powinien wybrać, żeby to osiągnąć?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Testy mające na celu identyfikację błędów w interfejsach między modułami bądź systemami nazywane są testami

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

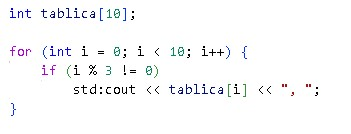

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

Aplikacje funkcjonujące w systemach Android do komunikacji z użytkownikiem wykorzystują klasę

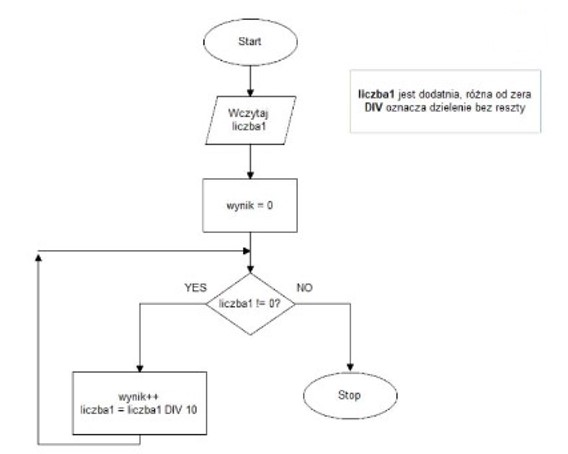

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

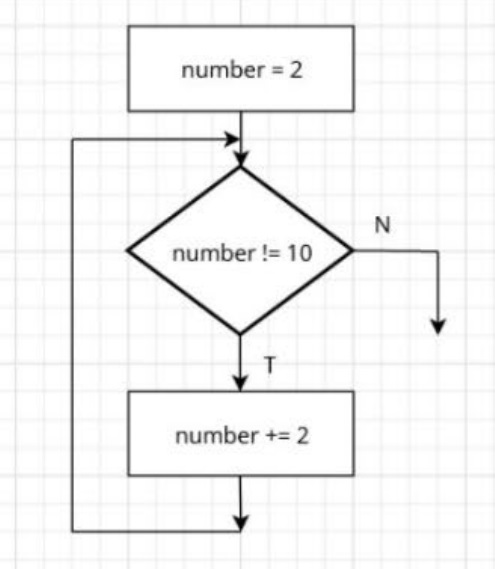

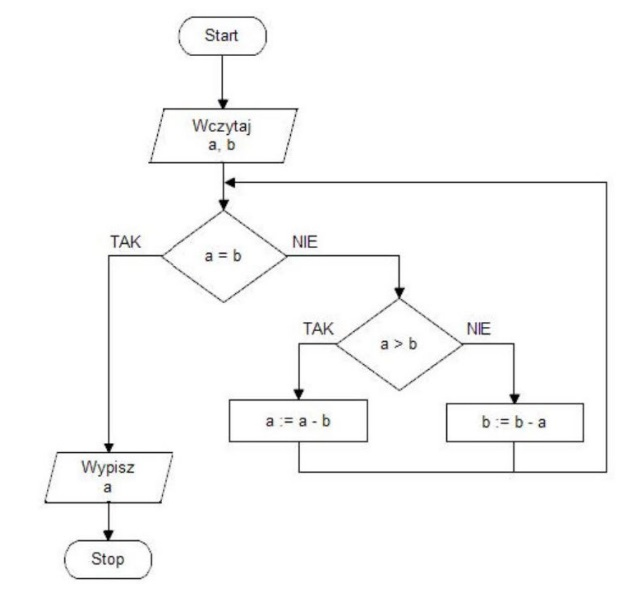

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Które z poniższych twierdzeń najlepiej charakteryzuje bibliotekę w kontekście programowania?

Jakie cechy posiada kod dopełniający do dwóch?

Który z wymienionych algorytmów sortowania jest najskuteczniejszy w przypadku dużych zbiorów danych w przeważającej liczbie sytuacji?

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

Który z wymienionych algorytmów sortujących posiada średnią złożoność obliczeniową równą O(n log n)?

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

W jakim języku został stworzony framework Angular?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Jakie środowisko jest przeznaczone do tworzenia aplikacji mobilnych dla urządzeń Apple, wykorzystujące różne języki programowania, takie jak Java i Objective C?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

Jakie są różnice między typem łańcuchowym a typem znakowym?

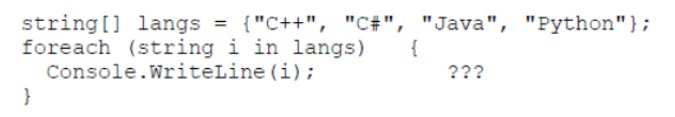

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzoną w tej linii?

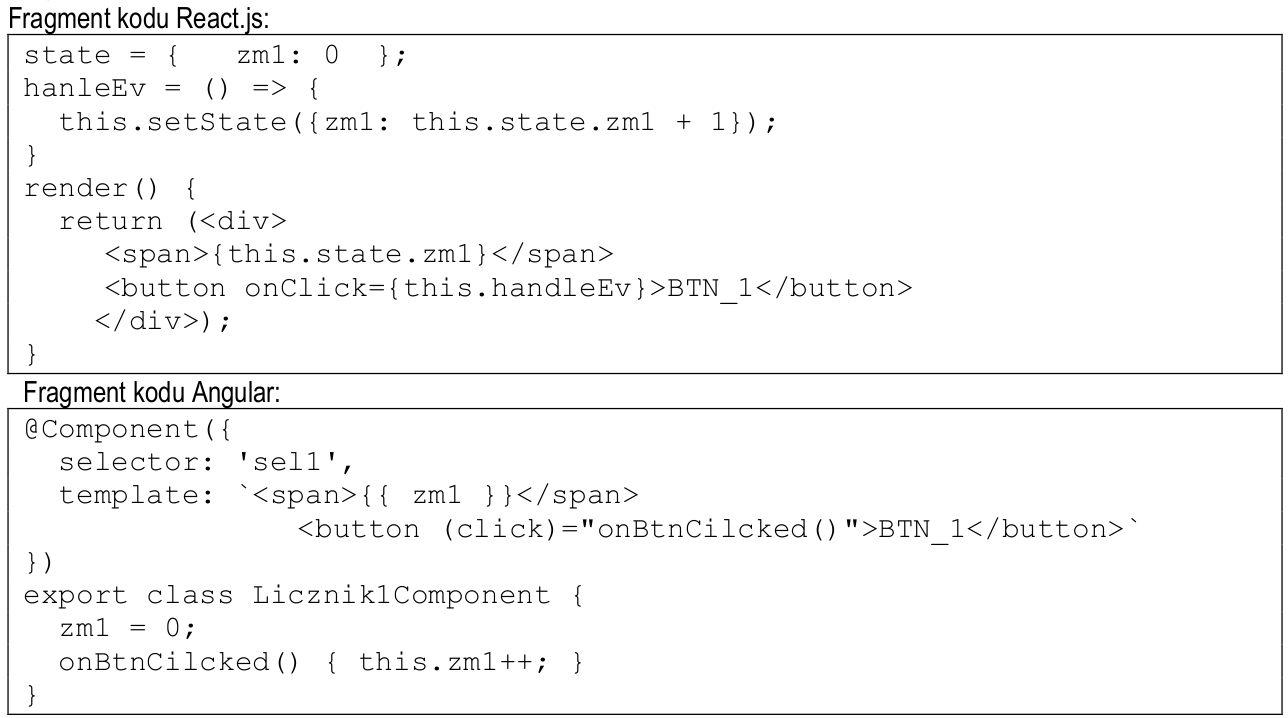

Kod w bibliotece React.js oraz w frameworku Angular, który został zaprezentowany, ma na celu wyświetlenie

W jaki sposób można ograniczyć problemy społeczne wynikające z nadmiernego używania internetu?

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

Co to jest automatyzacja testowania procesów?

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?