Pytanie 1

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

Kompilator może wygenerować błąd "incompatible types", gdy

Jaką rolę odgrywa program Jira?

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

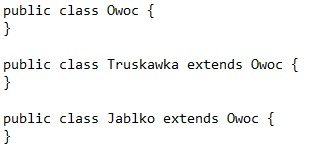

W zaprezentowanym kodzie zostało ukazane jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

Testy mające na celu identyfikację błędów w interfejsach między modułami bądź systemami nazywane są testami

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Który z operatorów w Pythonie umożliwia sprawdzenie, czy dany element należy do listy?

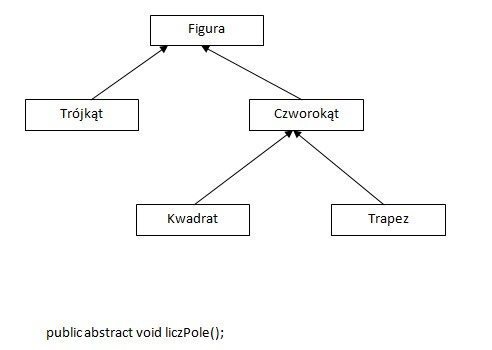

Przyjmując, że opisana hierarchia klas właściwie odzwierciedla figury geometryczne i każda figura ma zdefiniowaną metodę do obliczania pola, to w której klasie można znaleźć deklarację metody liczPole()?

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Co należy zrobić w sytuacji silnego krwawienia z rany?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Jakie działanie związane z klasą abstrakcyjną jest niedozwolone?

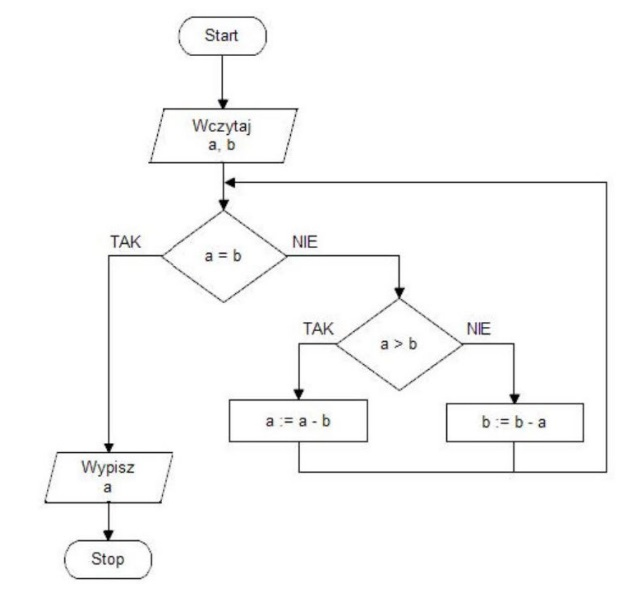

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

Jakie są typowe frameworki/biblioteki używane w aplikacjach webowych?

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

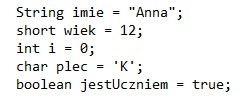

Podana deklaracja zmiennych w języku JAVA zawiera

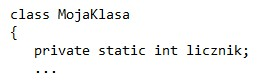

Z podanej definicji pola licznik można wywnioskować, iż

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

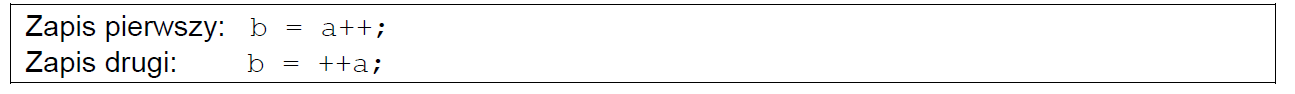

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Jakie jest zadanie interpretera?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

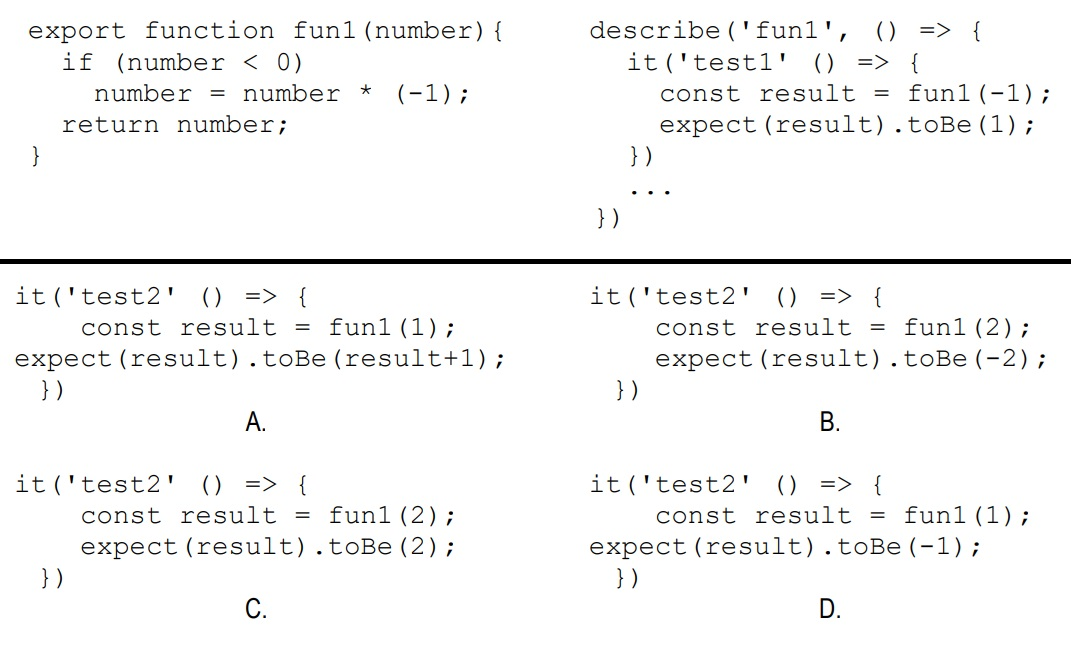

Przedstawione kody zawierają realizację funkcji oraz jeden zdefiniowany test automatyczny, który weryfikuje działanie funkcji w przypadku, gdy argumentem jest liczba ujemna. W miejscu kropek trzeba dodać drugi test, który sprawdzi funkcjonalność funkcji, kiedy argumentem jest liczba dodatnia. Który z poniższych kodów jest odpowiedni do tego testu?

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Jakie są różnice między dialogiem modalnym a niemodalnym?

Jakie są kluczowe etapy resuscytacji krążeniowo-oddechowej?

Metodyka zwinna (ang. agile) opiera się na

Która z wymienionych kart graficznych oferuje lepszą wydajność w grach komputerowych?

Jaką rolę odgrywa interpreter w kontekście programowania?

W zestawieniu przedstawiono doświadczenie zawodowe członków zespołu IT. Osobą odpowiedzialną za stworzenie aplikacji front-end powinna być:

Jaki typ testów ocenia funkcjonalność aplikacji z punktu widzenia użytkownika końcowego?

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

Jaką rolę odgrywa pamięć operacyjna (RAM) w komputerowym systemie?

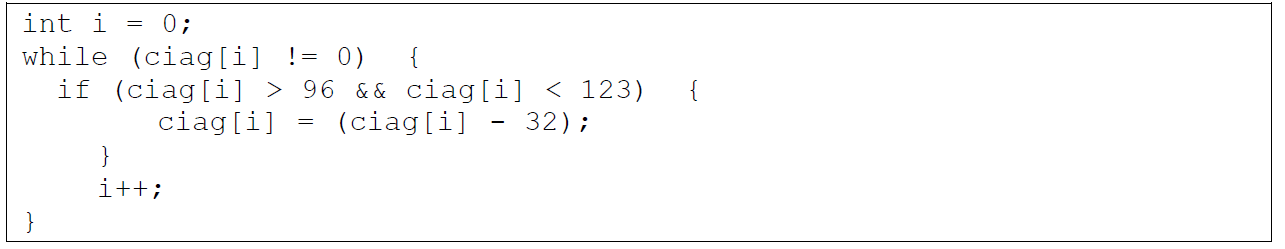

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciąg. Jej celem jest

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Co oznacza akronim IDE w kontekście programowania?

Który z wymienionych przykładów przedstawia typ rekordowy?

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?