Pytanie 1

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Jaką rolę odgrywa program Jira?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Zapis w języku C# przedstawia definicję klasy Car, która:

Jakie jest główne zadanie portali społecznościowych?

Jaki jest wymagany sposób do realizacji algorytmu sortowania bąbelkowego na n-elementowej tablicy?

Zaznaczone elementy w przedstawionych obramowaniach mają na celu

Który komponent systemu komputerowego zajmuje się transferem danych pomiędzy procesorem a pamięcią RAM?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Rozpoczęcie tworzenia procedury składowej o nazwie dodajUsera w MS SQL wymaga użycia poleceń

Które słowo kluczowe w C++ służy do definiowania klasy nadrzędnej?

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Który z poniższych aspektów najlepiej definiuje działanie e-sklepu?

Który framework jest powszechnie wykorzystywany do tworzenia aplikacji internetowych w języku Python?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?

Który z wymienionych elementów NIE stanowi części instrukcji dla użytkownika programu?

Które z wymienionych poniżej błędów podczas wykonywania programu można obsłużyć poprzez zastosowanie wyjątków?

Kompilator może wygenerować błąd "incompatible types", gdy

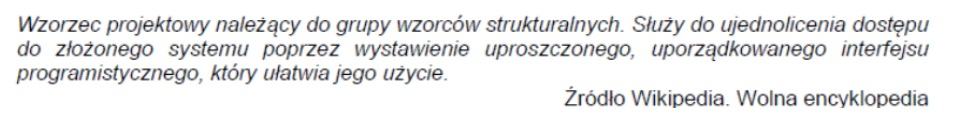

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

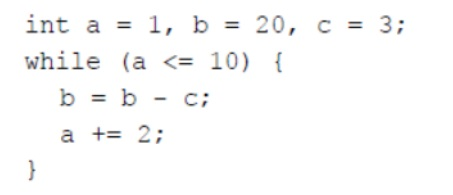

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

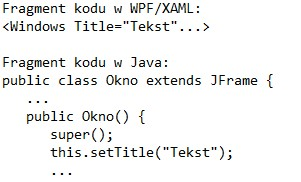

W środowisku IDE przeznaczonym do tworzenia aplikacji okienkowych zdefiniowano okno Form1. Aby wprowadzić zmiany w ustawieniach, w kolejności: tytuł okna na górnym pasku, standardowy kursor na strzałkę oraz kolor tła okna, należy dostosować następujące pola w oknie Properties:

Wskaż algorytm sortowania, który nie jest stabilny?

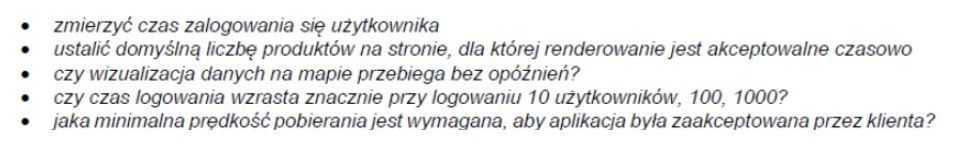

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

Jakie funkcje realizuje polecenie "git clone"?

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

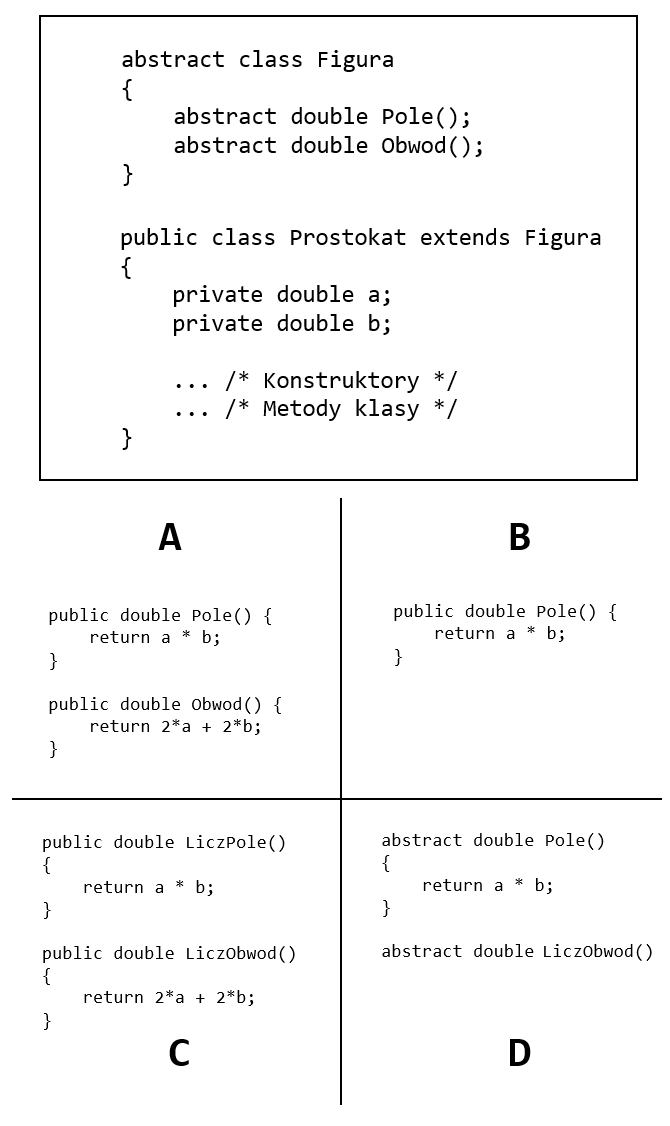

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

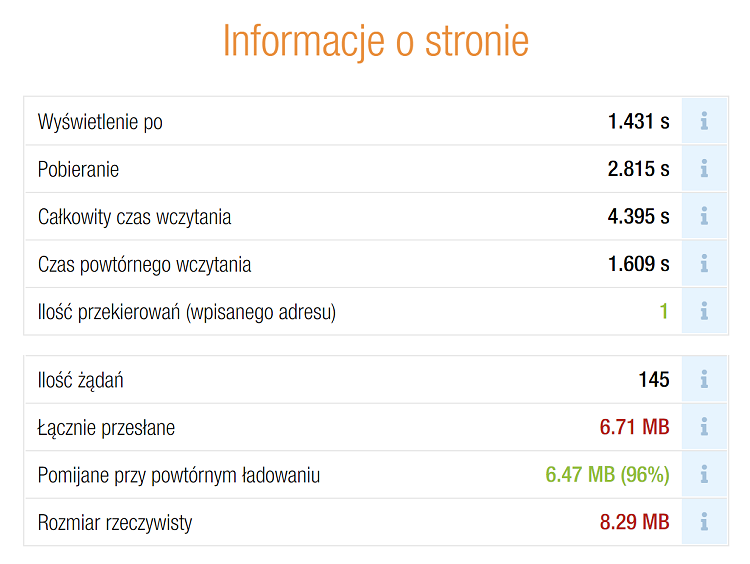

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

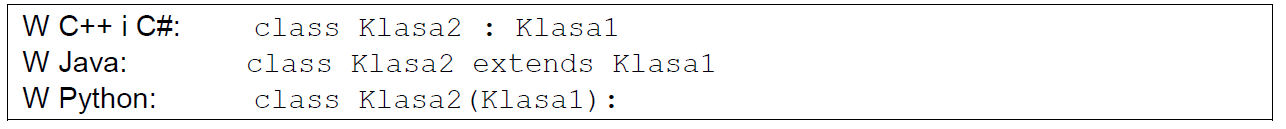

Sposób deklaracji Klasa2 wskazuje, że

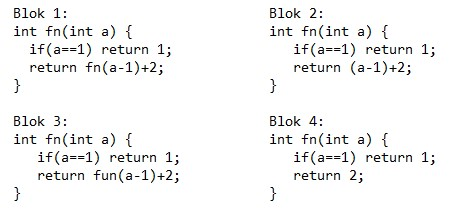

Który fragment kodu ilustruje zastosowanie rekurencji?

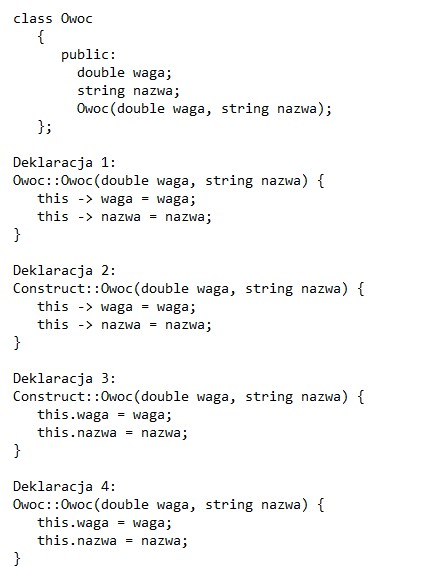

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak w

Jakie operacje na plikach można uznać za podstawowe?

Jakie są różnice między kompilatorem a interpretem?

W jakim języku został stworzony framework Angular?

Który z etapów umożliwia zwiększenie efektywności aplikacji przed jej wydaniem?

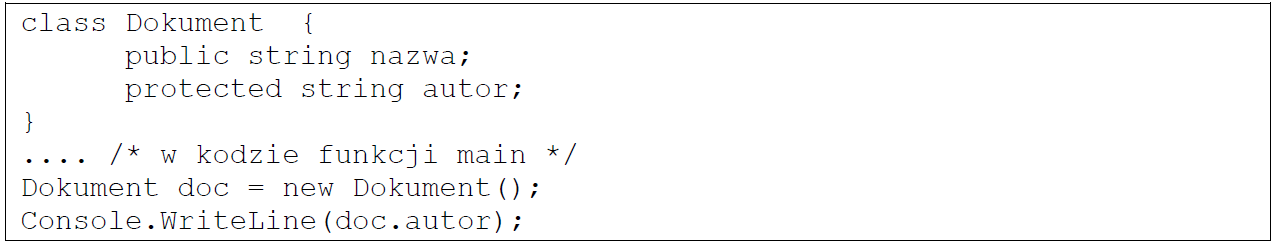

Jakie jest źródło błędu w podanym kodzie przez programistę?