Pytanie 1

Jakie działanie związane z klasą abstrakcyjną jest niedozwolone?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Jakie działanie związane z klasą abstrakcyjną jest niedozwolone?

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

Jaki jest podstawowy cel przystosowania aplikacji do publikacji w sklepie mobilnym?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Oznaczenie ochrony przeciwpożarowej przedstawione na symbolu wskazuje na

W środowisku IDE przeznaczonym do tworzenia aplikacji okienkowych zdefiniowano okno Form1. Aby wprowadzić zmiany w ustawieniach, w kolejności: tytuł okna na górnym pasku, standardowy kursor na strzałkę oraz kolor tła okna, należy dostosować następujące pola w oknie Properties:

Jakie działanie wykonuje polecenie "git pull"?

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

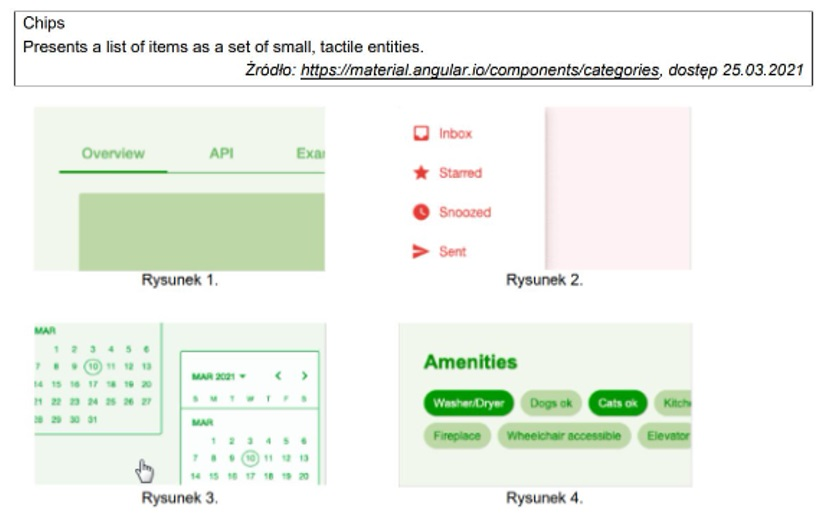

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Który z wymienionych parametrów określa prędkość procesora?

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

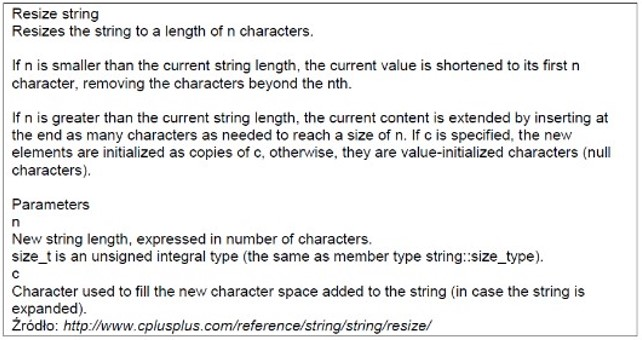

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę bazową?

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

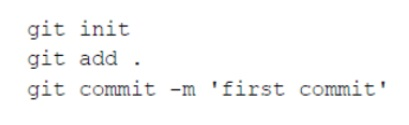

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

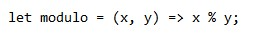

Fragment kodu w języku JavaScript to

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

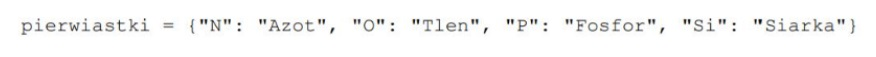

Zapisany kod w języku Python ilustruje

Pierwszym krokiem w procesie tworzenia aplikacji jest

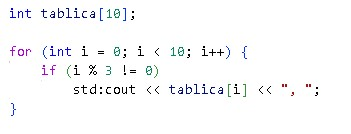

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

W zamieszczonym fragmencie kodu Java wskaż nazwę zmiennej, która może przechować wartość 'T'

| int zm1; float zm2; char zm3; boolean zm4; |

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

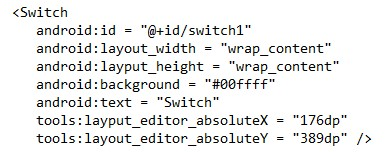

Kod przedstawiony w języku XML/XAML określa

Jakie środowisko deweloperskie jest najczęściej wykorzystywane do budowy aplikacji na platformę Android?

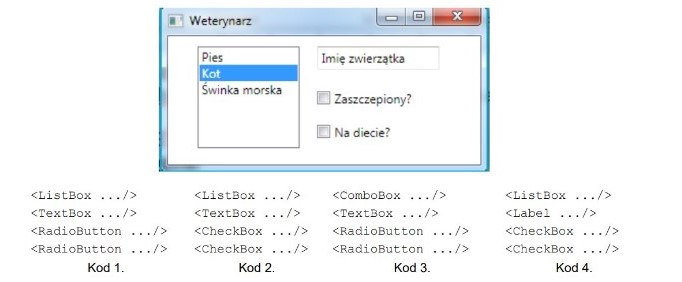

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu struktury danych dla aplikacji?

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?