Pytanie 1

Aby przywrócić zgubione dane w systemach z rodziny Windows, konieczne jest użycie polecenia

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Aby przywrócić zgubione dane w systemach z rodziny Windows, konieczne jest użycie polecenia

Jakiego kodu numerycznego należy użyć w komendzie zmiany uprawnień do katalogu w systemie Linux, aby właściciel folderu miał prawa do zapisu i odczytu, grupa posiadała prawa do odczytu i wykonywania, a pozostali użytkownicy jedynie prawa do odczytu?

Użytkownik systemu Windows może logować się na każdym komputerze w sieci, korzystając z profilu, który jest przechowywany na serwerze i może być zmieniany przez użytkownika. Jak nazywa się ten profil?

Polecenie do zmiany adresu MAC karty sieciowej w systemie Linux to

Jak nazywa się protokół, który umożliwia pobieranie wiadomości z serwera?

Jakie właściwości posiada topologia fizyczna sieci opisana w ramce?

Wskaź, które z poniższych stwierdzeń dotyczących zapory sieciowej jest nieprawdziwe?

Jakiego portu używa protokół FTP (File transfer Protocol)?

Jakie będą wydatki na zakup kabla UTP kat.5e potrzebnego do stworzenia sieci komputerowej składającej się z 6 stanowisk, przy średniej odległości każdego stanowiska od przełącznika równiej 9m? Należy doliczyć m zapasu dla każdej linii kablowej, a cena za metr kabla wynosi 1,50 zł?

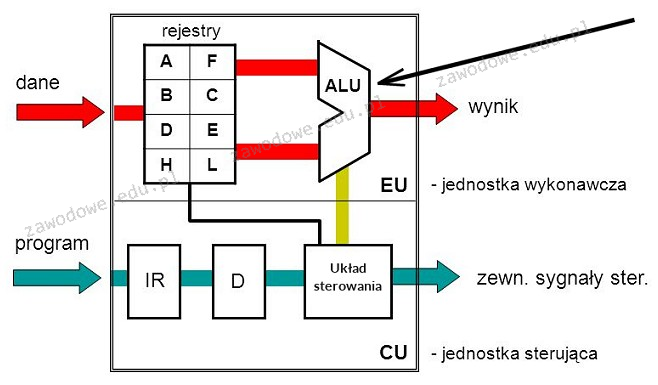

Na diagramie mikroprocesora blok wskazany strzałką pełni rolę

Jakie polecenie w systemie Windows dedykowane dla stacji roboczej, umożliwia skonfigurowanie wymagań dotyczących logowania dla wszystkich użytkowników tej stacji roboczej?

Jaki będzie rezultat odejmowania dwóch liczb zapisanych w systemie heksadecymalnym 60Ah - 3BFh?

Które urządzenie pomiarowe wykorzystuje się do określenia wartości napięcia w zasilaczu?

Na rysunku ukazany jest diagram blokowy zasilacza

Funkcja systemu operacyjnego, która umożliwia jednoczesne uruchamianie wielu aplikacji w trybie podziału czasu, z tym że realizacja tego podziału odbywa się przez same aplikacje, nosi nazwę

Jaką ochronę zapewnia program antyspyware?

Jaką najwyższą liczbę urządzeń można przypisać w sieci z adresacją IPv4 klasy C?

Na rysunkach technicznych dotyczących instalacji sieci komputerowej oraz dedykowanej instalacji elektrycznej, symbolem pokazanym na rysunku oznaczane jest gniazdo

Ilustracja pokazuje rezultat testu sieci komputerowej za pomocą komendy

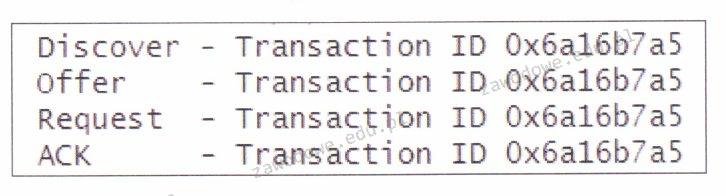

Na ilustracji przedstawiono część procesu komunikacji z serwerem, która została przechwycona przez aplikację Wireshark. Jaki to serwer?

Który standard Gigabit Ethernet pozwala na tworzenie segmentów sieci o długości 550 m lub 5000 m przy prędkości transmisji 1 Gb/s?

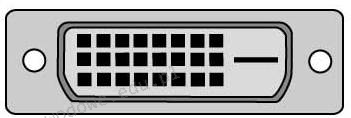

Jak brzmi nazwa portu umieszczonego na tylnym panelu komputera, który znajduje się na przedstawionym rysunku?

Jaką wartość ma moc wyjściowa (ciągła) zasilacza według parametrów przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336W | 3,6 W | 12,5 W |

W systemie Linux narzędzie iptables jest wykorzystywane do

Aby oddzielić komputery pracujące w sieci z tym samym adresem IPv4, które są podłączone do przełącznika zarządzalnego, należy przypisać

Które z urządzeń nie powinno być serwisowane podczas korzystania z urządzeń antystatycznych?

Jakie narzędzie jest używane do diagnozowania łączności między hostami w systemie Windows?

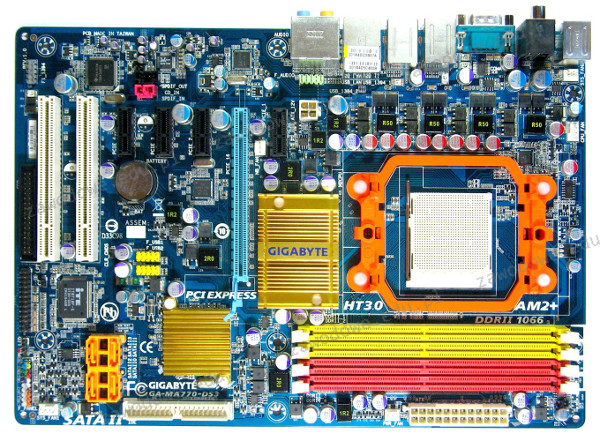

Jakie złącze umożliwia przesył danych między przedstawioną na ilustracji płytą główną a urządzeniem zewnętrznym, nie dostarczając jednocześnie zasilania do tego urządzenia przez interfejs?

Jaką normę wykorzystuje się przy okablowaniu strukturalnym w komputerowych sieciach?

Technologia ADSL pozwala na nawiązanie połączenia DSL

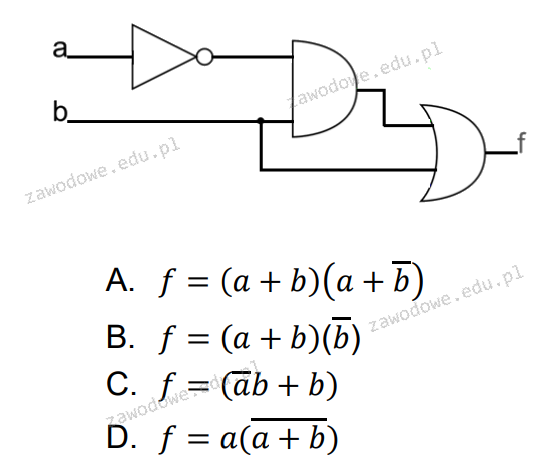

Jaką funkcję wykonuje zaprezentowany układ?

Pamięć RAM pokazana na ilustracji jest instalowana na płycie głównej posiadającej gniazdo

Symbol przedstawiony na ilustracji oznacza rodzaj złącza

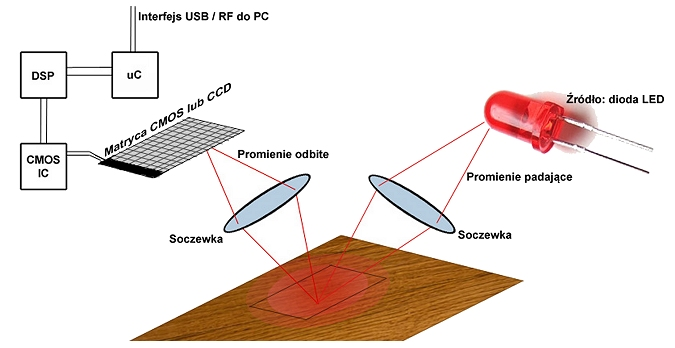

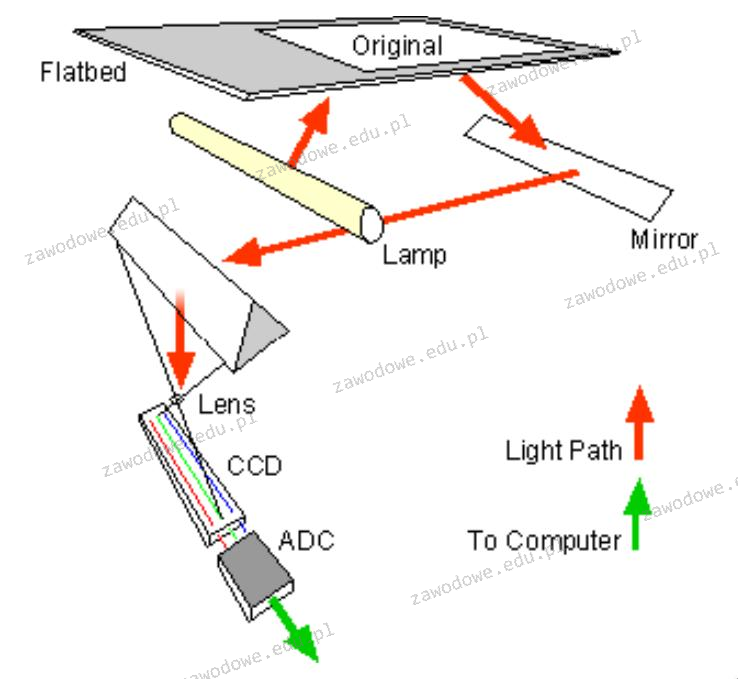

Zaprezentowany diagram ilustruje zasadę funkcjonowania

Ilustrowany schemat obrazuje zasadę funkcjonowania

Profil mobilny staje się profilem obowiązkowym użytkownika po

Sprzęt używany w sieciach komputerowych, posiadający dedykowane oprogramowanie do blokowania nieautoryzowanego dostępu do sieci, to

Jakie medium transmisyjne używają myszki Bluetooth do interakcji z komputerem?

Jak nazywa się zestaw usług internetowych dla systemów operacyjnych z rodziny Microsoft Windows, który umożliwia działanie jako serwer FTP oraz serwer WWW?

Która struktura partycji pozwala na stworzenie do 128 partycji podstawowych na pojedynczym dysku?