Pytanie 1

Co to jest choroba związana z wykonywaniem zawodu?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Co to jest choroba związana z wykonywaniem zawodu?

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

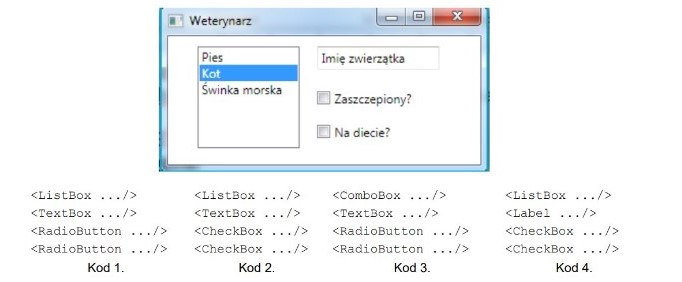

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

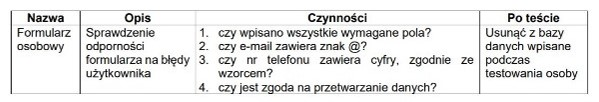

Jaki rodzaj testów można scharakteryzować przedstawionym opisem?

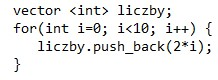

Jakie będą skutki wykonania podanego fragmentu kodu w języku C++?

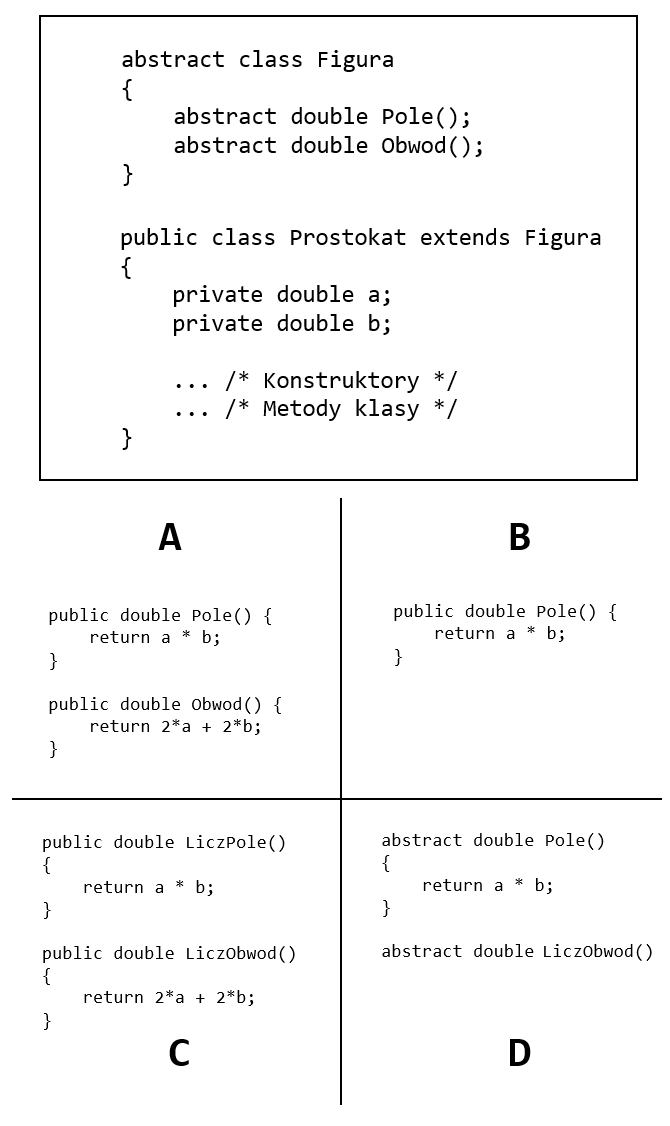

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Które z wymienionych środowisk programistycznych jest rekomendowane do developing aplikacji w języku Python z użyciem frameworka Django?

Jaką istotną właściwość ma algorytm rekurencyjny?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?

Zapis w języku C# przedstawia definicję klasy Car, która:

Jaką kategorię reprezentuje typ danych "array"?

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Programista może wykorzystać framework Angular do realizacji aplikacji

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Gdzie są przechowywane informacje w sytuacji korzystania z chmury obliczeniowej?

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

Jednym z rodzajów testów funkcjonalnych, które można przeprowadzić na aplikacji webowej, jest ocena

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

Jaką cechą charakteryzuje się sieć asynchroniczna?

Który z algorytmów ma złożoność O(n2)?

Jakie jest podstawowe zadanie firewalla w systemie komputerowym?

Który z wymienionych objawów może sugerować nagłe zagrożenie dla zdrowia?

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Które z wymienionych stanowi przykład zagrożenia fizycznego w miejscu pracy?

Kompilator może wygenerować błąd "incompatible types", gdy

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Który z operatorów w Pythonie umożliwia sprawdzenie, czy dany element należy do listy?

Jakie są kluczowe etapy resuscytacji krążeniowo-oddechowej?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

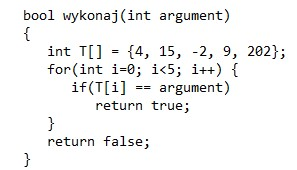

Kod funkcji "wykonaj()" przedstawiony powyżej weryfikuje, czy

Jakie są różnice między kompilatorem a interpretem?

W jakiej sytuacji wykorzystanie stosu będzie korzystniejsze niż lista podczas projektowania zestawu danych?

Jakie jest główne zadanie debuggera w środowisku programowania?