Pytanie 1

W systemach Microsoft Windows komenda netstat -a pokazuje

Brak odpowiedzi na to pytanie.

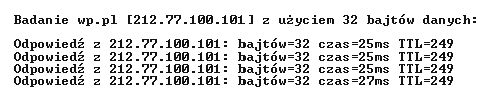

Polecenie netstat -a w systemach Microsoft Windows służy do wyświetlania wszystkich aktywnych połączeń oraz portów nasłuchujących w protokole TCP i UDP. Umożliwia administratorom sieci oraz użytkownikom identyfikację otwartych portów, co jest istotne dla monitorowania bezpieczeństwa sieci oraz diagnozowania problemów z połączeniami. Przykładem praktycznego zastosowania tego polecenia jest sytuacja, w której administrator chce sprawdzić, czy na serwerze nie są otwarte nieautoryzowane porty, co mogłoby sugerować możliwe zagrożenie bezpieczeństwa. Dodatkowo, wynik polecenia może być użyty do analizy wydajności sieci, wskazując na problemy z przepustowością lub zbyt dużą ilością połączeń do jednego z serwisów. Stosowanie narzędzi takich jak netstat jest zgodne z najlepszymi praktykami w zarządzaniu sieciami, umożliwiając proaktywne podejście do bezpieczeństwa i wydajności sieci. Warto pamiętać, że zrozumienie wyjścia netstat jest kluczowe w kontekście zarządzania siecią i odpowiedzi na incydenty bezpieczeństwa.